ńįngiliz √ľniversitelerinden bir araŇütńĪrma ekibi, mikrofon kullanńĪlarak kaydedilen klavye tuŇü vuruŇülarńĪndan %95 dońürulukla veri √ßalabilen bir derin √∂ńürenme modeli geliŇütirdi.

Ses sńĪnńĪflandńĪrma algoritmasńĪnńĪ eńüitmek i√ßin Zoom kullanńĪldńĪńüńĪnda, tahmin dońüruluńüu %93’e d√ľŇüt√ľ, bu hala tehlikeli derecede y√ľksek ve bu ortam i√ßin bir rekor.

Bu t√ľr bir saldńĪrńĪ, kiŇüilerin Ňüifrelerini, tartńĪŇümalarńĪnńĪ, mesajlarńĪnńĪ veya dińüer hassas bilgilerini k√∂t√ľ niyetli √ľ√ß√ľnc√ľ taraflara sńĪzdńĪrabileceńüinden, hedefin veri g√ľvenlińüini ciddi Ňüekilde etkiler.

AyrńĪca, √∂zel koŇüullar gerektiren, veri hńĪzńĪ ve mesafe sńĪnńĪrlamalarńĪna tabi olan dińüer yan kanal saldńĪrńĪlarńĪnńĪn aksine, y√ľksek kaliteli ses yakalama elde edebilen mikrofon taŇüńĪyan cihazlarńĪn bolluńüu nedeniyle akustik saldńĪrńĪlar √ßok daha basit hale gelmiŇütir.

Bu, makine √∂ńürenimindeki hńĪzlńĪ geliŇümelerle birleŇütińüinde, ses tabanlńĪ yan kanal saldńĪrńĪlarńĪnńĪ m√ľmk√ľn ve √∂nceden tahmin edilenden √ßok daha tehlikeli hale getiriyor.

TuŇü vuruŇülarńĪnńĪ dinlemek

SaldńĪrńĪnńĪn ilk adńĪmńĪ, hedefin klavyesindeki tuŇü vuruŇülarńĪnńĪ kaydetmektir, √ß√ľnk√ľ bu veriler tahmin algoritmasńĪnńĪ eńüitmek i√ßin gereklidir. Bu, yakńĪndaki bir mikrofon veya mikrofonuna eriŇüimi olan k√∂t√ľ ama√ßlńĪ yazńĪlńĪm bulaŇümńĪŇü olabilecek hedefin telefonu aracńĪlńĪńüńĪyla ger√ßekleŇütirilebilir.

Alternatif olarak, tuŇü vuruŇülarńĪ, sahtekar bir toplantńĪ katńĪlńĪmcńĪsńĪnńĪn hedef tarafńĪndan yazńĪlan mesajlar ile bunlarńĪn ses kayńĪtlarńĪ arasńĪnda korelasyonlar yaptńĪńüńĪ bir Zoom aramasńĪ aracńĪlńĪńüńĪyla kaydedilebilir.

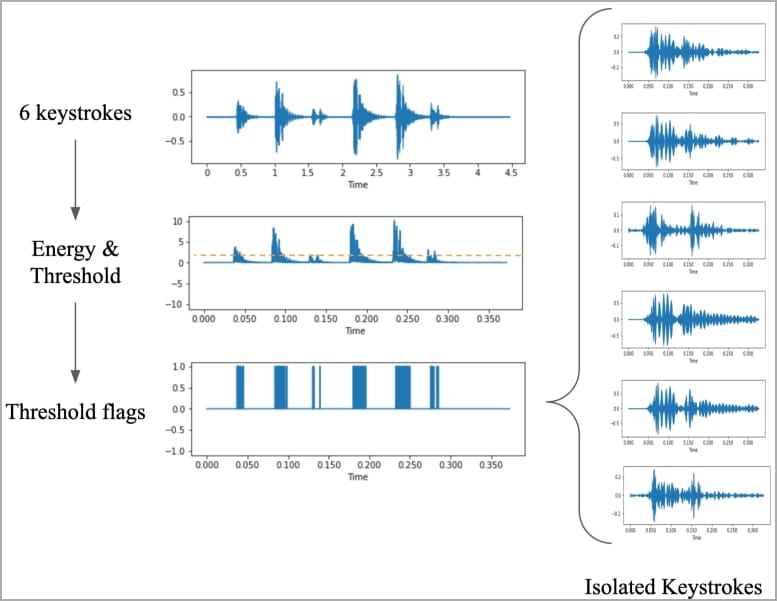

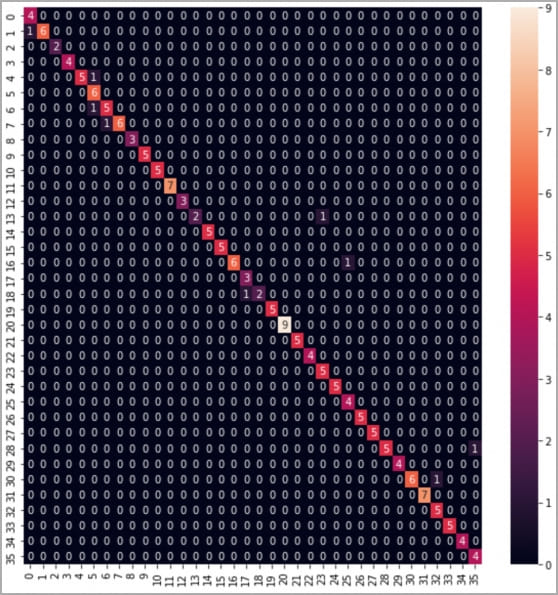

AraŇütńĪrmacńĪlar, modern bir MacBook Pro’da 36 tuŇüa 25 kez basarak ve her basńĪŇüta √ßńĪkan sesi kaydederek eńüitim verilerini topladńĪ.

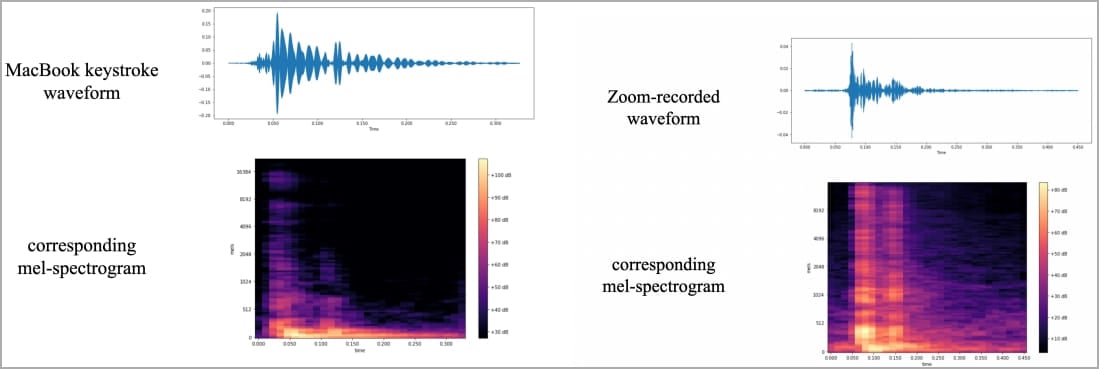

ArdńĪndan, kayńĪtlardan her tuŇü i√ßin tanńĪmlanabilir farklńĪlńĪklarńĪ g√∂rselleŇütiren dalga bi√ßimleri ve spektrogramlar √ľrettiler ve tuŇü vuruŇülarńĪnńĪ tanńĪmlamak i√ßin kullanńĪlabilecek sinyalleri artńĪrmak i√ßin belirli veri iŇüleme adńĪmlarńĪnńĪ ger√ßekleŇütirdiler.

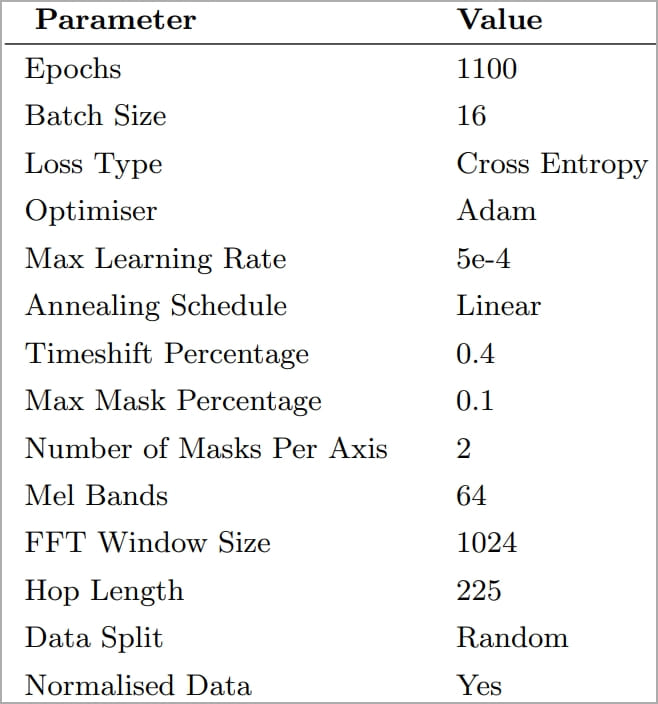

Spektrogram g√∂r√ľnt√ľleri, bir g√∂r√ľnt√ľ sńĪnńĪflandńĪrńĪcńĪ olan ‘CoAtNet’i eńüitmek i√ßin kullanńĪlńĪrken, s√ľre√ß, en iyi tahmin dońüruluńüu sonu√ßlarńĪ elde edilene kadar d√∂nem, √∂ńürenme hńĪzńĪ ve veri b√∂lme parametreleriyle bazńĪ deneyler yapńĪlmasńĪnńĪ gerektiriyordu.

AraŇütńĪrmacńĪlar deneylerinde, klavyesi son iki yńĪldńĪr t√ľm Apple diz√ľst√ľ bilgisayarlarńĪnda kullanńĪlan aynńĪ diz√ľst√ľ bilgisayarńĪ, hedeften 17 cm uzańüa yerleŇütirilmiŇü bir iPhone 13 mini ve Zoom’u kullandńĪlar.

CoANet sńĪnńĪflandńĪrńĪcńĪ, akńĪllńĪ telefon kayńĪtlarńĪndan %95 ve Zoom aracńĪlńĪńüńĪyla kaydedilen kayńĪtlardan %93 dońüruluk elde etti. Skype, daha d√ľŇü√ľk ancak yine de kullanńĪlabilir olan %91,7’lik bir dońüruluk √ľretti.

OlasńĪ azaltmalar

Akustik yan kanal saldńĪrńĪlarńĪndan aŇüńĪrńĪ derecede endiŇüe duyan kullanńĪcńĪlar i√ßin makale, yazma stillerini deńüiŇütirmeyi veya rastgele parolalar kullanmayńĪ deneyebileceklerini √∂nermektedir.

Dińüer potansiyel savunma √∂nlemleri, tuŇü vuruŇüu seslerini, beyaz g√ľr√ľlt√ľy√ľ veya yazńĪlńĪm tabanlńĪ tuŇü vuruŇüu ses filtrelerini yeniden oluŇüturmak i√ßin yazńĪlńĪm kullanmayńĪ i√ßerir.

SaldńĪrńĪ modelinin √ßok sessiz bir klavyeye karŇüńĪ bile son derece etkili olduńüunu unutmayńĪn, bu nedenle mekanik klavyelere ses s√∂n√ľmleyiciler eklemenin veya membran tabanlńĪ klavyelere ge√ßmenin yardńĪmcńĪ olma olasńĪlńĪńüńĪ d√ľŇü√ľkt√ľr.

Sonu√ß olarak, m√ľmk√ľn olduńüunda biyometrik kimlik dońürulamanńĪn kullanńĪlmasńĪ ve hassas bilgilerin manuel olarak girilmesi ihtiyacńĪnńĪ ortadan kaldńĪrmak i√ßin parola y√∂neticilerinden yararlanńĪlmasńĪ da hafifletici etkenler olarak iŇülev g√∂r√ľr.