Güvenlik araştırmacısı Yohanes Nugroho, şifre çözme anahtarını almak ve dosyaları ücretsiz olarak kilidini açmak için GPU gücünü kullanan Akira Ransomware’in Linux varyantı için bir şifreleme yayınladı.

Nugroho, Akira’nın zaman damgaları kullanarak şifreleme anahtarları nasıl ürettiğine bağlı olarak, bir hafta içinde çözülebilir şifreli sistemi olarak kabul edilen bir arkadaştan yardım istedikten sonra şifreleme geliştirdi.

Proje öngörülemeyen karmaşıklıklar nedeniyle üç hafta sürdü ve araştırmacı şifreleme anahtarını kırmak için GPU kaynaklarına 1.200 dolar harcadı, ancak sonunda başarılı oldu.

Brute Force Keys için GPU’ları Kullanma

Nugroho’nun DeRryptor’u, kullanıcıların dosyalarının kilidini açmak için bir anahtar sağladığı geleneksel bir şifre çözme aracı gibi çalışmaz.

Bunun yerine, Akira şifrelemesinin şifreleme anahtarlarını şu an (nanosaniye cinsinden) bir tohum olarak oluşturduğu gerçeğinden yararlanarak şifreleme anahtarlarını (her dosya için benzersiz) kaba zorlar.

Şifreleme tohumu, güçlü, öngörülemeyen şifreleme anahtarları üretmek için kriptografik fonksiyonlarla kullanılan verilerdir. Tohum anahtar üretimini etkilediğinden, onu gizli tutmak, saldırganların kaba kuvvet veya diğer şifreleme saldırıları yoluyla şifreleme veya şifre çözme anahtarlarını yeniden oluşturmasını önlemek için kritik öneme sahiptir.

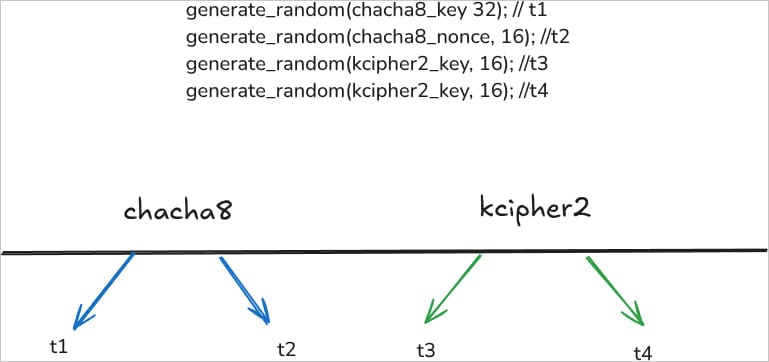

Akira fidye yazılımı, nanosaniye hassasiyetli dört farklı zaman damgası tohumu ve 1.500 mermi SHA-256 ile hashes kullanarak her dosya için dinamik olarak benzersiz şifreleme anahtarları üretir.

Kaynak: tinyhack.com

Bu anahtarlar RSA-4096 ile şifrelenir ve her şifreli dosyanın sonunda eklenir, bu nedenle bunları özel anahtar olmadan şifrelemek zordur.

Zaman damgalarındaki zamanlama hassasiyet seviyesi, saniyede bir milyardan fazla olası değer yaratarak anahtarları zorlamayı zorlaştırır.

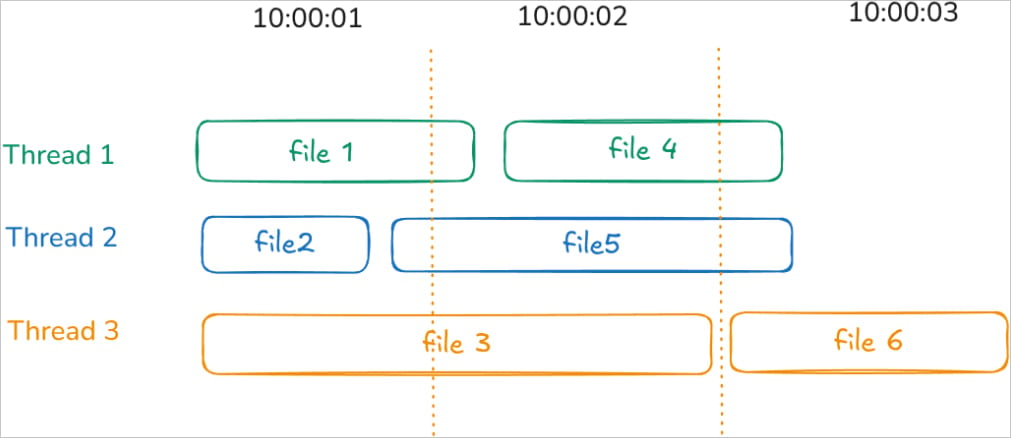

Ayrıca Nugroho, Linux’taki Akira Fidyeware’in çoklu işleri kullanarak birden fazla dosyayı şifrelediğini ve kullanılan zaman damgasını belirlemeyi ve daha fazla karmaşıklık eklemeyi zorlaştırdığını söylüyor.

Kaynak: tinyhack.com

Araştırmacı, arkadaşı tarafından paylaşılan günlük dosyalarına bakarak olası zaman damgalarını kaba kuvvete daralttı. Bu, fidye yazılımının ne zaman yürütüldüğünü, şifreleme tamamlama sürelerini tahmin etmek için dosya meta verilerini görmesini ve öngörülebilir profiller oluşturmak için farklı donanımlarda şifreleme ölçütleri üretmesini sağladı.

RTX 3060 kullanan ilk denemeler çok yavaştı, saniyede sadece 60 milyon şifreleme testinin tavanı vardı. Bir RTC 3090’a yükseltme de pek yardımcı olmadı.

Sonunda, araştırmacı, aracının etkinliğini doğrulamak için doğru fiyata yeterli güç sunan RunPod & Vast.Ai Cloud GPU hizmetlerini kullanmaya yöneldi.

Özellikle, şifre çözme anahtarını kabaca 10 saat içinde kabartı için on altı RTX 4090 GPU kullandı. Ancak, kurtarılması gereken şifreli dosyaların miktarına bağlı olarak, işlem birkaç gün sürebilir.

Araştırmacı, yazısında GPU uzmanlarının kodunu hala optimize edebileceğini belirtti, böylece performans muhtemelen geliştirilebilir.

Nugroho, akira şifreli dosyaların nasıl kurtarılacağına dair talimatlarla DeFerryptor’u GitHub’da kullanılabilir hale getirdi.

Her zaman olduğu gibi, dosyaları şifresini çözmeye çalışırken, yanlış şifre çözme anahtarı kullanılırsa dosyaların bozulma olasılığı olduğu için orijinal şifreli dosyaların bir yedeklenmesini yapın.

BleepingComputer aracı test etmedi ve güvenliğini veya etkinliğini garanti edemez, bu nedenle kendi sorumluluğunuzda kullanın.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.