DomainTools Investigations, dünya çapında Çince konuşan kullanıcıları hedef alan devasa bir kötü amaçlı yazılım dağıtım ağının genişlemesini ayrıntılarıyla anlatan kritik bulguları yayınladı.

Haziran 2023’ten bu yana aktif olan uzun süredir devam eden küme, yaklaşık 5.000 alana ulaştı ve araştırmacılar yalnızca Mayıs ve Kasım 2025 arasında 1.900’den fazla yeni alan belirledi.

Bu son araştırma aynı zamanda savunma siber güvenliğinde de önemli bir dönüm noktasına işaret ediyor ve ajansal yapay zeka sistemlerinin geleneksel manuel iş akışlarına kıyasla analiz hızında nasıl 10 kat artış sağladığını gösteriyor.

Bu “süper kümenin” arkasındaki tehdit aktörü, dikkate değer bir kararlılık ve operasyonel uyum yeteneği gösterdi. Daha önceki kampanyalar öncelikle Alibaba Cloud Hong Kong’da barındırılan birleştirilmiş altyapıya dayanıyordu, ancak son analizler parçalanmaya doğru belirgin bir değişimi ortaya koyuyor.

Ağustos 2025’ten bu yana operatörler, yerel Çinli kayıt şirketlerinden ve rastgele alan adlandırma modellerinden yararlanmak için merkezi barındırmadan uzaklaştı.

Bu evrim, operasyonel güvenliği (OPSEC) iyileştirmeye ve tespitten kaçmaya yönelik hesaplı bir girişimdir.

Bu çabalara rağmen aktör, araştırmacıların farklı kampanyaları birbirine bağlamasına olanak tanıyan belirli operasyonel zayıflıklar sergilemeye devam ediyor.

Hizmet Odaklı Mimari (SOA) e-postalarındaki yinelenen modeller, SEO manipülasyonu için kullanılan izleme kimlikleri ve benzersiz tescil ettiren adları, analistlerin yeni gözlemlenen 1.900 alanı daha geniş bir kümeye bağlamasını sağladı.

Altyapı artık beş ülkeyi kapsıyor ve sekiz benzersiz kayıt şirketi kullanıyor; bu, 2025’in başlarında gözlemlenen üç kayıt şirketine kıyasla karmaşıklıkta önemli bir artış.

Ajan Yapay Zeka Tehdit Avcılığında Devrim Yaratıyor

Araştırmacılar, çok sayıda kötü amaçlı altyapının üstesinden gelmek için deneysel bir “ajan yapay zeka” sistemi kurdular.

Standart otomatik komut dosyalarından farklı olarak bu sistem, kod analizi ve ikili erişim gibi görevler için bir düzenleme aracısı ve özel alt aracılardan oluşan iki katmanlı bir mimari kullanır.

Sonuçlar dönüştürücüydü: Yapay zeka sistemi, geleneksel olarak yalnızca 200 ila 400 manuel araştırma için gereken sürede 1.900’den fazla kötü amaçlı yazılım dağıtım web sitesini işledi.

Bir toplu işleme testinde, üç AI aracısı, karmaşıklığa bağlı olarak alan başına ortalama 1 ila 10 dakika süren yaklaşık 10 saatte 2.000 alanı analiz etti.

Bu iş akışı, genellikle geleneksel tarayıcıları durduran otomasyon karşıtı JavaScript ve bot algılama mekanizmaları görevleriyle yoğun şekilde yüklenen sitelerin derinlemesine analizine olanak sağladı.

Katı komut dizilerini takip eden geleneksel otomatikleştirilmiş araçların aksine, ajansal sistem, tehditleri analiz etmede uyarlanabilir zeka sergiler.

Yapay zeka ajanları kötü amaçlı kodları başarılı bir şekilde tespit etti, yükleri aldı ve hatta YARA kurallarını otonom bir şekilde oluşturarak büyük ölçekli saldırılara karşı savunma ekonomisini temelden değiştirdi.

Hedefli Sahtekarlık Kampanyaları

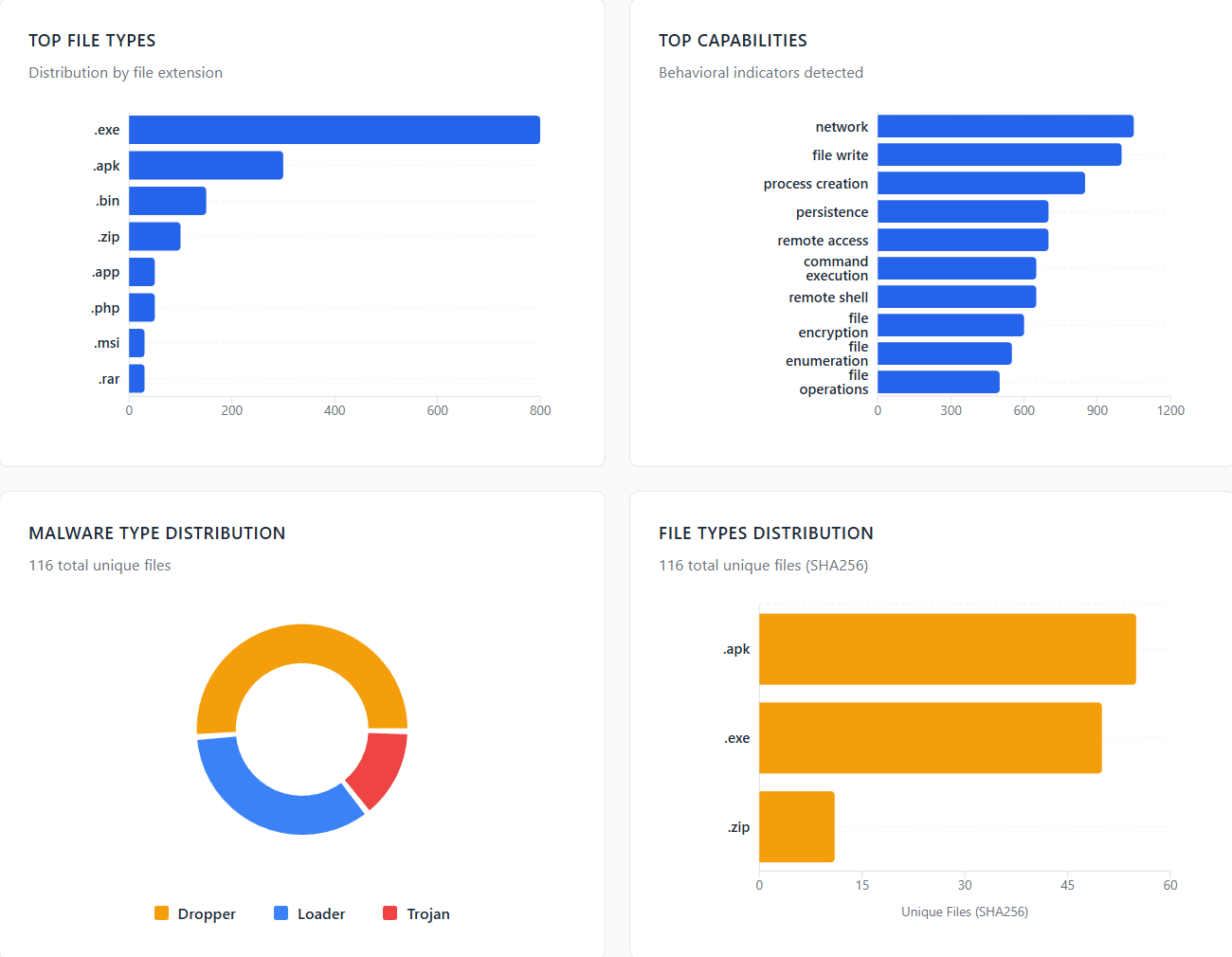

Küme, Truva atları ve kimlik bilgileri çalan yazılımlar dağıtmak için popüler yazılımların karmaşık sahtekarlığından yararlanarak, Çince konuşulan demografiye odaklanmış durumda.

En yeni 2.393 alan adının analizi, iletişim araçlarına ve VPN hizmetlerine yoğun bir vurgu yapıldığını ve muhtemelen internet kısıtlamalarını aşmaya çalışan kullanıcılardan yararlanıldığını ortaya koyuyor.

Kötü amaçlı yazılım, standart antivirüs tarama sınırlarını aşmak için sıklıkla büyük dosyalar (100-250 MB) aracılığıyla dağıtılır.

En Önemli Sahte Uygulama Kategorileri (Mayıs-Kasım 2025)

| Kategori | Etki Alanı Sayısı | Paylaşmak | Sahte Temel Markalar |

|---|---|---|---|

| İletişim Araçları | 391 | %24,2 | WhatsApp, WhatsApp Web |

| VPN Hizmetleri | 363 | %22,4 | LetsVPN (Kuailian), Kuailian Çeşitleri |

| Verimlilik | 229 | %14,2 | Google Hizmetleri, Youdao, WPS Ofisi |

| Web Tarayıcıları | 109 | %6,7 | Google Chrome |

| Kripto ve Finans | 105 | %6,5 | ImToken, AICoin |

Bu kümenin varlığını sürdürmesi, yerel altyapıya yönelmesi ve karmaşık kaçırma teknikleriyle birleştiğinde, operatörlerin bağlı kuruluşların kendi kötü amaçlı yazılımlarını getirmelerine izin verebileceği bir hizmet platformuna dönüştüğünü gösteriyor.

Bununla birlikte, ajansal yapay zekanın başarılı bir şekilde konuşlandırılması, savunucuların artık bu ölçeğe ulaşabildiğini ve gidişatı yüksek hacimli tehdit operasyonlarının aleyhine çevirebileceğini kanıtlıyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.