Yaklaşık 2.000 Citrix NetScaler bulut sunucusunun güvenliği, büyük ölçekli bir saldırının parçası olarak yakın zamanda ifşa edilen kritik bir güvenlik açığı silah haline getirilerek bir arka kapıyla ele geçirildi.

NCC Group Salı günü yayınlanan bir danışma belgesinde, “Bir düşmanın CVE-2023-3519’u otomatik bir şekilde kullanarak, savunmasız NetScalers’a kalıcı erişim elde etmek için web kabukları yerleştirdiği görülüyor.”

“Düşman, bir NetScaler yamalandığında ve/veya yeniden başlatıldığında bile bu web kabuğuyla keyfi komutlar yürütebilir.”

CVE-2023-3519, NetScaler ADC ve Ağ Geçidi sunucularını etkileyen ve kimliği doğrulanmamış uzaktan kod yürütülmesine yol açabilecek kritik bir kod enjeksiyon güvenlik açığı anlamına gelir. Geçen ay Citrix tarafından yamalandı.

Geliştirme, Shadowserver Foundation’ın çevrimiçi olarak 7.000’e yakın savunmasız, yama uygulanmamış NetScaler ADC ve Gateway örneği belirlediğini ve kusurun, uzaktan erişim için savunmasız sunuculara PHP web kabukları bırakmak için kötüye kullanıldığını söylemesinden bir hafta sonra geldi.

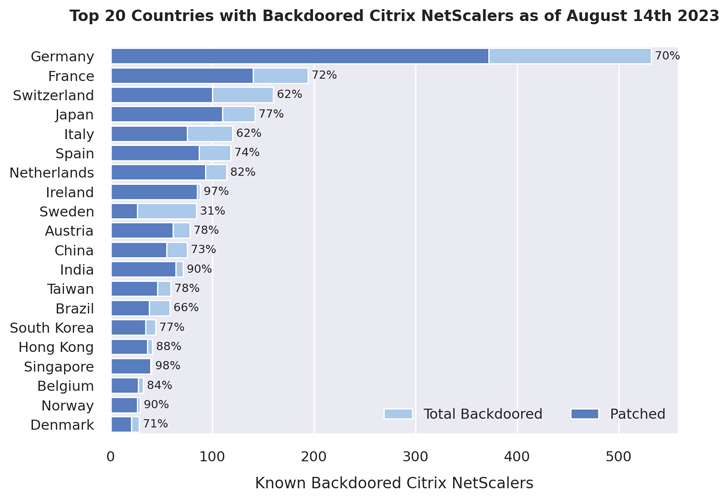

NCC Group tarafından yapılan bir takip analizi, 1.828 NetScaler sunucusunun arka kapıda kaldığını ve bunların kabaca 1.248’inin kusura karşı yamalanmış olduğunu ortaya çıkardı.

Şirket, “Bu, çoğu yöneticinin güvenlik açığından haberdar olmasına ve o zamandan beri NetScaler’larını güvenlik açığı olmayan bir sürüme yamalamasına rağmen, başarılı bir istismar belirtileri için (düzgün bir şekilde) kontrol edilmediklerini gösteriyor” dedi.

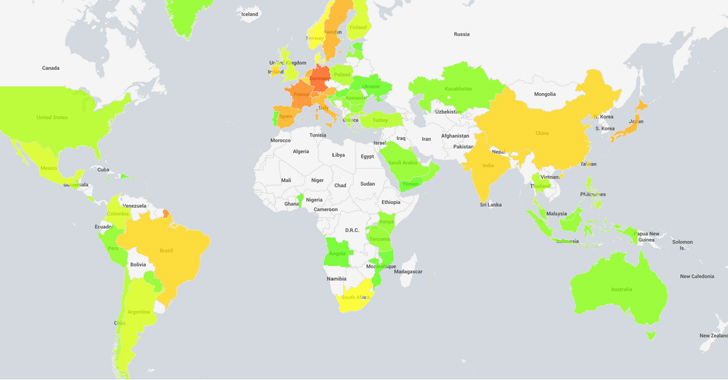

Toplamda, 1.952 farklı NetScaler cihazında 2.491 kadar web kabuğu bulundu. Ele geçirilen örneklerin çoğu Almanya, Fransa, İsviçre, Japonya, İtalya, İspanya, Hollanda, İrlanda, İsveç ve Avusturya’da bulunuyor.

Avrupa odağı bir yana, dikkate değer başka bir husus da, geçen ayın sonlarında Kanada, Rusya ve ABD’de savunmasız binlerce NetScaler sunucusu olmasına rağmen bunların hiçbirinde hiçbir web mermisinin bulunmamış olmasıdır.

Toplu istismar kampanyasının, 21 Temmuz 2023 itibarıyla CVE-2023-3519’a açık olan 31.127 NetScaler bulut sunucusunun %6,3’ünü tehlikeye attığı tahmin ediliyor.

Açıklama ayrıca, Mandiant’ın kuruluşların Citrix cihazlarını CVE-2023-3519 ile ilgili istismar sonrası faaliyet kanıtı için taramasına yardımcı olacak açık kaynaklı bir araç yayınladığı sırada geldi.