Xerox’un Versalink C7025 çok işlevli yazıcısında (MFP) kritik bir güvenlik açığı ortaya çıkarıldı ve kurumsal ağları kimlik doğrulama ve yanal saldırılara maruz bıraktı.

Rapid7 Müdür IoT araştırmacısı Deral Heiland tarafından keşfedilen kusur, kötü niyetli aktörlerin, geri geçiş saldırıları yoluyla Hafif Dizin Erişim Protokolü (LDAP) ve Sunucu Mesaj Bloğu (KOBİ) kimlik doğrulama verilerini engellemelerini sağlar.

CVE-2024-12510 ve CVE-2024-12511 olarak izlenen güvenlik açıkları, baskı, tarama ve belge yönetimi için yaygın olarak kullanılan bu cihazlara dayanarak kuruluşları tehdit ediyor.

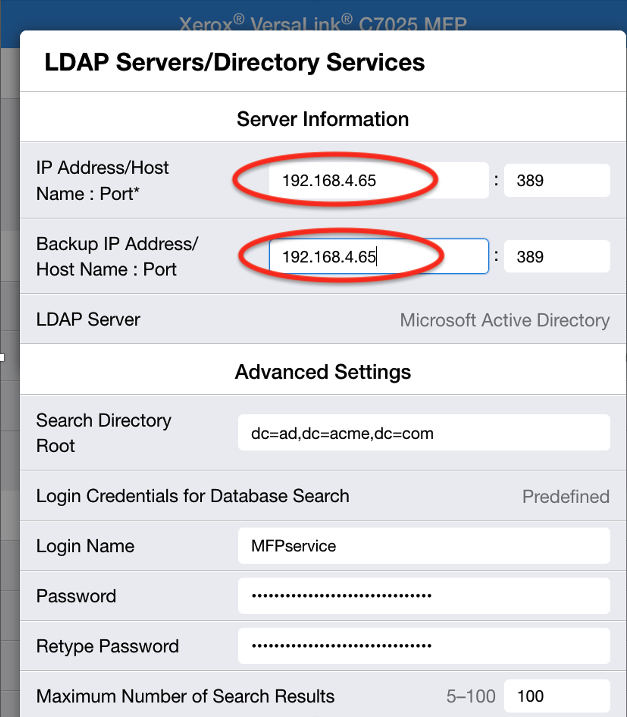

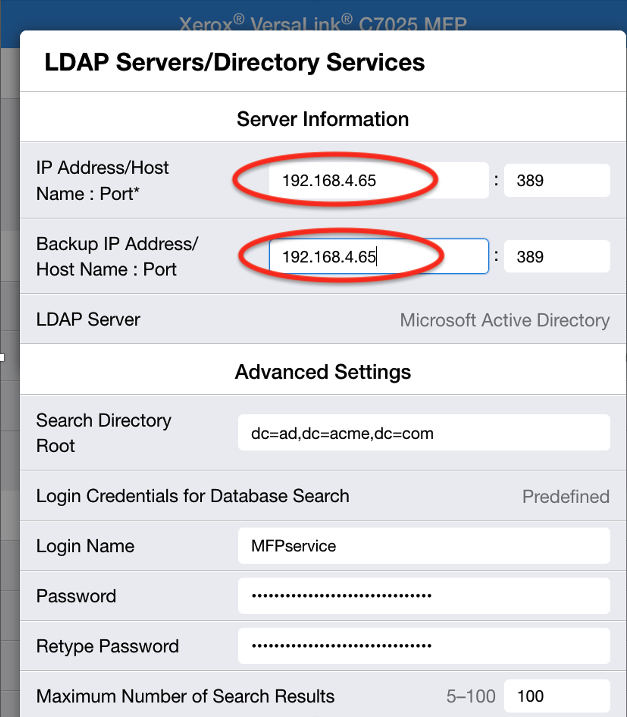

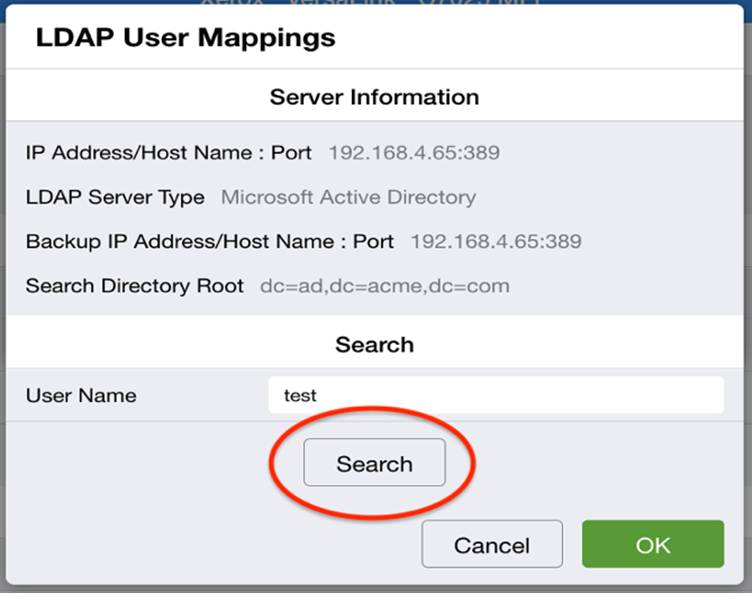

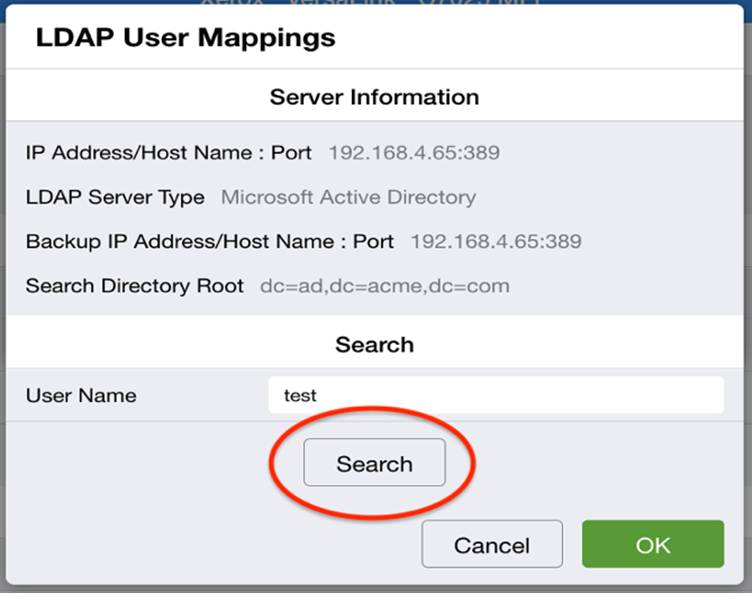

Versalink C7025’in LDAP yapılandırma kusuru, yönetici erişimi olan saldırganların Rogue sunucularına kimlik doğrulama isteklerini yönlendirmesini sağlar.

LDAP sunucusunun IP adresini yazıcının ayarlarındaki değiştirerek, rakipler basit bir NetCat dinleyici aracılığıyla düz metin kimlik bilgilerini yakalayabilir.

Bu yöntem, LDAP Windows ortamlarında kullanıcı kimlik doğrulamasının merkezi olduğu için Active Directory (AD) bütünlüğünü doğrudan tehlikeye atar.

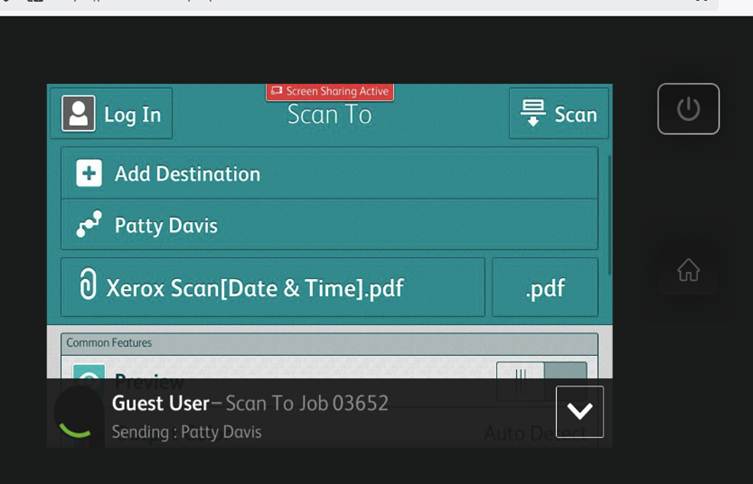

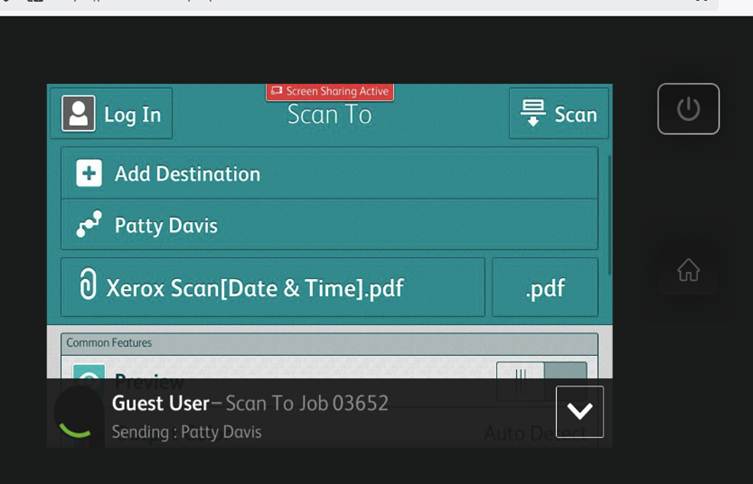

SMB için saldırganlar, kontrollü sunuculara tarama-dosya işlemlerini yeniden yönlendirmek için cihazın adres defteri özelliğini kullanır. Bu taktik hasat netntlmv2 el sıkışmaları – kriptografik jeton saldırganları, dosya sunucularına sızmak için röle saldırılarında kullanır.

FTP yapılandırmaları eşit derecede savunmasızdır, kimlik bilgileri tehlikeye atılırsa net metinde iletilir.

Her iki saldırı vektörleri de idari ayrıcalıklar veya fiziksel konsol erişimi gerektirirken, işletmeler genellikle varsayılan yönetici şifrelerini korur veya uzaktan yönetim arayüzlerini etkinleştirir ve bu da sömürüyü düşürür.

Çıkarımlar şiddetlidir: yakalanan kimlik bilgileri, yanal hareket, ayrıcalık artış ve kurumsal ağlar arasında veri açığa çıkmasını mümkün kılar.

Xerox, müşterileri hemen yamalar yüklemeye çağırarak bu sorunları ele alan ürün yazılımı güncellemeleri yayınladı.

Rapid7 ek önlemler önerir: MFP’lere yönetici erişimini kısıtlayın, FTP gibi gereksiz hizmetleri devre dışı bırakın ve yazıcıları kritik reklam altyapısından izole etmek için ağ segmentasyonunu uygular.

Anormal LDAP/SMB trafiği izlenmesi ve yazıcı yönetimi konsolları için çok faktörlü kimlik doğrulama (MFA) uygulanması da tavsiye edilir.

Heiland, “Bu güvenlik açıkları, IoT cihazlarının çekirdek ağ varlıklarından ziyade çevre aletleri olarak tedavi edilmesinin risklerinin altını çiziyor” dedi.

“Yazıcılar, kameralar ve sensörler genellikle ayrıcalıklı erişime sahiptir, ancak sağlam güvenlik kontrollerinden yoksundur, bu da onları ilk ihlaller için birincil hedefler haline getirir.”

Açıklama, Rapid7 ve Xerox arasındaki koordineli çabaları takip ederek, hibrid çalışma ortamlarında IoT cihaz güvenliğinin artan incelemesini yansıtır.

İşletmeler için keşif, bağlantılı cihazları rutin olarak denetleme ihtiyacını vurgulamaktadır. MFP’ler giderek daha fazla bulut hizmetleri ve kurumsal dizinler ile entegre edildikçe, potansiyel saldırı vektörleri olarak rolleri orantılı olarak büyür.

Siber güvenlik olayı raporlarına hakim olan kimlik temelli saldırılarla, kenar cihazlarındaki bu tür kusurları azaltmak bütünsel savunma stratejileri için kritik hale gelir.

Investigate Real-World Malicious Links & Phishing Attacks With Threat Intelligence Lookup - Try for Free