Bilgisayar korsanlarının tagDiv Composer ön uç sayfa oluşturucu eklentisindeki bir güvenlik açığından yararlanması nedeniyle binlerce WordPress web sitesi saldırıya uğradı.

- Güvenlik açığı CVE-2023-3169 olarak takip ediliyor.

- Saldırganların sitenin veritabanındaki belirli bir konuma kötü amaçlı kod yerleştirmesine ve kodu hedeflenen alanın tüm genel sayfalarına yaymasına olanak tanır.

- Balada kötü amaçlı yazılım kampanyasının, Newspaper ve Newsmag premium temalarının temel bileşeni olan tagDiv Composer ön uç sayfa oluşturucu eklentisindeki yakın zamanda yamalı bir güvenlik açığından yararlandığı bildiriliyor.

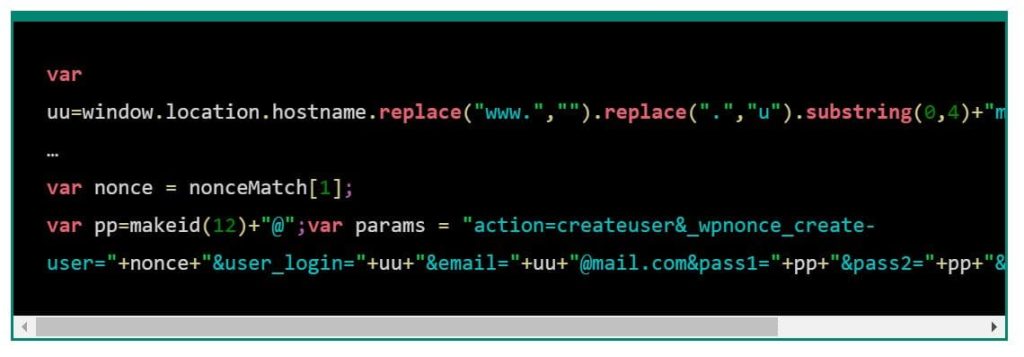

- Saldırganlar, ilk erişimi elde ettikten sonra arka kapıları yükleyebilir, kötü amaçlı eklentiler ekleyebilir ve kalıcı erişim elde etmek için yönetici hesapları oluşturabilir.

- Bu güvenlik açığı eklentinin 4.2 sürümünde düzeltildi.

WordPress temalarını kullanan web geliştiricileri Gazete ve Newsmag, bir web sitesinin tam kontrolünü ele geçirmek için yakın zamanda yamalanan bir güvenlik açığından yararlanıldığı için dikkatli olmalıdır. Güvenlik açığı bulunan eklenti, Newspaper ve Newsmag temalarının önemli bir bileşeni olan tagDiv Composer’dır. Bu temalar, 155.000’den fazla indirme sayısına sahip Tema Ormanı ve Envato pazaryerlerinde mevcuttur.

Bunu ilk olarak Vietnamlı araştırmacı Truoc Phan tespit etti. CVE-2023-3169 olarak izleniyor ve 10 üzerinden 7,1 olan Orta şiddet derecesine sahip. tagDiv Composer’ın 4.1 sürümünde kısmen düzeltildi ve 4.2 sürümünde tamamen yama uygulandı.

Güvenlik firması Sucuri’nin araştırmacısı Denis Sinegubko’ya göre, tehdit aktörleri bu siteler arası komut dosyası çalıştırma (XSS) güvenlik açığından yararlanarak web sayfalarına kötü amaçlı kod enjekte ediyor ve ziyaretçileri dolandırıcılığa veya güvenliği ihlal edilmiş web sitelerine yönlendiriyor.

Bu siteler, kullanıcıları cezbetmek için sahte teknik destek, anında bildirim dolandırıcılığı ve hileli piyango kazançları sunuyor. Anlık bildirim dolandırıcılıkları, sahte captcha diyalogları görüntüleyerek kullanıcıları abone olmaya zorlar.

Bu araştırmanın en endişe verici yönü, tehdit aktörlerinin halihazırda binlerce WordPress web sitesinin güvenliğini ihlal etmiş olmasıdır. NIST’in Ulusal Güvenlik Açığı veritabanında, tagDiv Composer WordPress eklentisi sürümlerinin 4.2’den önceki REST rotasında yetkiye sahip olmadığı ve bunları geri gönderirken bazı parametreleri doğrulamadığı veya bazı parametrelerden kaçmadığı bildiriliyor.

Bu, kimliği doğrulanmamış kullanıcıların Depolanmış Siteler Arası Komut Dosyası Çalıştırma saldırıları gerçekleştirmesine olanak tanır. Bir saldırgan, bu kusurdan yararlanarak bir web sitesine kötü amaçlı kod ekleyebilir.

Bu güvenlik açığının Sucuri’nin Balada adlı kötü amaçlı yazılım kampanyasından kaynaklandığını belirtmekte fayda var. Şirket, kötü amaçlı yazılımın ilk tespit edildiği 2017 yılından bu yana izliyor ve 2017 yılından bu yana kötü amaçlı yazılımın bir milyondan fazla web sitesini ele geçirdiğini tahmin ediyor.

Eylül 2023’te Balada enjeksiyonları 17.000’den fazla web sitesinde ve 40.000 kullanıcıda görüldü. Yeni tespit edilen enfeksiyonların 9.000’den fazlası CVE-2023-3169’un kolaylaştırdığı enjeksiyonlardan kaynaklandı.

Balada grubu, yönetici haklarına sahip hesaplar oluşturan komut dosyalarını enjekte ederek güvenliği ihlal edilmiş web siteleri üzerinde kalıcı kontrol elde etmeyi tercih ediyor. Gerçek yöneticiler bunu tespit ettiğinde yönlendirmeyi kaldırır ancak sahte yönetici hesaplarını korurlar. Tehdit aktörü, yeni bir dizi kötü amaçlı yönlendirme komut dosyası oluşturmak için yönetici ayrıcalıklarını kullanır.

WordPress Temalarını Gazete ve Newsmag kullanan herhangi bir web geliştiricisinin veya web sitesi yöneticisinin, enfeksiyon belirtilerini tespit etmek amacıyla siteyi ve olay günlüklerini incelemesi gerekir. Kötü amaçlı komut dosyalarını kaldırmanın yanı sıra, yeni eklenen yönetici hesaplarını ve arka kapı kodunu da kontrol etmeleri gerekir. Hala eski sürümü kullananların, bulaşmayı önlemek için derhal TagDiv 4.2 sürümüne geçmeleri gerekiyor.

İLGİLİ MAKALELER

- WordPress Web Sitesini Siber Saldırılara Karşı Nasıl Koruruz?

- Sıfır Gün İstismarı 200.000 WordPress Web Sitesini Tehdit Ediyor

- Ücretsiz SSL Sertifikalarına Sahip 5 WordPress Güvenlik Çözümü

- 2 ünlü WordPress eklentisindeki kusurlar milyonlarca siteyi riske atıyor

- Kötü amaçlı yazılımları bırakmak için saldırıya uğramış WordPress ve Joomla sitelerini kullanan bilgisayar korsanları