“Efimer” olarak adlandırılan gelişmiş bir kötü amaçlı yazılım kampanyası, dünya çapında kripto para birimi kullanıcıları için önemli bir tehdit olarak ortaya çıktı ve tehlikeye atılan WordPress web sitelerini, kötü niyetli torrentleri ve aldatıcı e-posta kampanyalarını birleştiren çok vektör bir yaklaşım kullandı.

İlk olarak Ekim 2024’te tespit edilen bu Clipbanker tipi Trojan, basit bir kripto para birimi çalıcıdan kendi kendine yayılma ve yaygın dağılım yapabilen kapsamlı bir kötü niyetli altyapıya dönüştü.

Kötü amaçlı yazılımın adı, şifre çözülmüş senaryosunda bulunan bir yorumdan ve birincil hedefi, pano manipülasyonu yoluyla kripto para hırsızlığı üzerine merkezlenir.

Kullanıcılar kripto para birimi cüzdan adreslerini kopyaladıklarında, Efimer bunları sessizce saldırgan kontrollü adreslerle değiştirir ve işlemleri etkili bir şekilde kaçırır.

Temel işlevselliğinin ötesinde, kötü amaçlı yazılım, WordPress sitesi uzlaşması, e -posta adresi hasat ve spam dağıtımına ek modüller ekleyerek dikkate değer çok yönlülük gösterir.

.webp)

Securelist analistler, Efimer’in birden fazla ülkede 5.000’den fazla kullanıcıyı etkilediğini, Brezilya’nın 1.476 kullanıcıyı etkileyen en yüksek saldırı yoğunluğunu yaşadığını belirledi.

Kötü amaçlı yazılımların erişimi Hindistan, İspanya, Rusya, İtalya ve Almanya genelinde uzanıyor ve küresel bir tehdit manzarasını gösteriyor.

Efimer’i geleneksel kötü amaçlı yazılımlardan ayıran şey, tam kötü amaçlı altyapı oluşturma, kurban tabanının sürekli saldırıları ve sürekli genişlemesini sağlama yeteneğidir.

Saldırı vektörleri sofistike sosyal mühendislik teknikleri sergiliyor. E -posta kampanyaları, alıcılar alan adlarını değiştirmedikçe, alan adı ticari marka ihlali ve yasal işlemi tehdit ederek, büyük şirketlerden avukatları taklit eder.

Bu e-postalar, kötü niyetli WSF dosyaları içeren “Demand_984175.zip” gibi adlara sahip şifre korumalı zip arşivleri içerir.

.webp)

Eşzamanlı olarak, saldırganlar WordPress sitelerini sahte film torrentleri yayınlamak için tehlikeye atar, özellikle medya oynatıcılar olarak maskelenen yürütülebilir dosyalar içeren “Sinners 2025” gibi popüler sürümleri hedefler.

Teknik enfeksiyon mekanizması ve kalıcılık

Enfeksiyon süreci, mağdurların kötü amaçlı WSF veya EXE dosyalarını yürüttüğünde, karmaşık bir çok aşamalı dağıtımı tetiklediğinde başlar.

.webp)

Yürütme üzerine, Efimer önce geçici bir dosyaya yazmaya çalışarak yönetici ayrıcalıklarını kontrol eder. C:\Windows\System32\wsf_admin_test.tmp.

Başarılı olursa, kötü amaçlı yazılım, Windows Defender’a istisnalar ekler. C:\Users\Public\controller dahil olmak üzere klasör ve sistem işlemleri cmd.exe ve WSF komut dosyasının kendisi.

Kötü amaçlı yazılım, kullanıcı ayrıcalıklarına bağlı olarak farklı yöntemlerle kalıcılık oluşturur. Ayrıcalıklı kullanıcılar için, bir denetleyici.xml yapılandırma dosyasını kullanarak planlanmış bir görev oluştururken, sınırlı kullanıcılar kayıt defteri girişleri alır HKCU\Software\Microsoft\Windows\CurrentVersion\Run\controller.

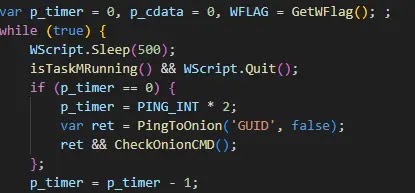

Çekirdek yük, controller.js, birincil Truva Bileşeni olarak çalışır ve görev yöneticisi çalıştırılırsa hemen sonlandırma da dahil olmak üzere sofistike kaçaklama tekniklerini uygularken her 500 milisaniyede bir pano içeriğini sürekli olarak izler.

Efimer’in iletişim altyapısı, Tor Proxy hizmetini tehlikeye atılan WordPress sitelerinde barındırılan çoklu sabit kodlu URL’lerden indirerek TOR ağına dayanır.

Kötü amaçlı yazılım, kurban tanımlaması için “vs1a-” biçimini takiben benzersiz kılavuzlar oluşturur ve kalıcı bağlantı sağlarken algılamayı önlemek için 30 dakika aralıklarla komut ve kontrol sunucuları ile iletişimi sürdürür.

SOC’nizi en son tehdit verilerine tam erişimle donatın Herhangi biri. Olay yanıtı iyileştirebilir -> 14 günlük ücretsiz deneme alın