Popüler LayerSlider eklentisinde keşfedilen kritik bir SQL Enjeksiyon güvenlik açığı nedeniyle bir milyondan fazla WordPress web sitesi risk altında.

CVE-2024-2879 olarak tanımlanan kusur, kimliği doğrulanmamış saldırganların web sitelerinin veritabanlarından şifre karmaları da dahil olmak üzere hassas verileri almasına olanak tanıyabiliyor.

CVE-2024-2879 tanımlayıcısı altında takip edilen güvenlik açığına, kritik olarak sınıflandırılan 9,8 CVSS puanı verildi.

Trustifi'nin Gelişmiş tehdit koruması, en geniş yelpazedeki karmaşık saldırıları, kullanıcının posta kutusuna ulaşmadan önce önler. Gelişmiş Yapay Zeka Destekli E-posta Koruması ile Trustifi Ücretsiz Tehdit Taramasını deneyin.

Ücretsiz Tehdit Taraması Çalıştırın

Ortak Güvenlik Açığı Puanlama Sistemi (CVSS) puanı, riskin ciddiyetini yansıtır; bu özel puan, güvenlik açığının etkilenen web siteleri üzerinde yıkıcı bir etkiye sahip olabileceğini gösterir.

Güvenlik açığı, AmrAwad adlı bir araştırmacı tarafından Wordfence Hata Ödül Programı aracılığıyla sorumlu bir şekilde rapor edildi.

AmrAwad'ın gayretli çalışması onlara 5.500,00 $ tutarında bir ödül kazandırdı ve bu, program tarihindeki en yüksek ödeme oldu.

Keşif, web güvenliğini artırmak için güvenlik araştırmacıları ve şirketler arasındaki işbirlikçi çabaların önemini vurguluyor.

Teknik Arıza

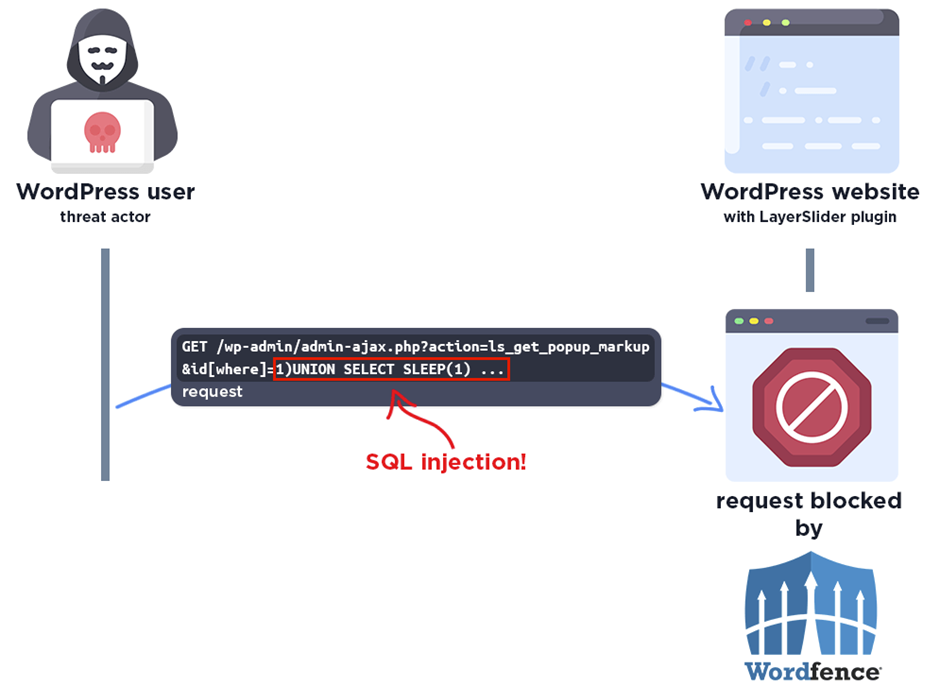

Güvenlik açığının teknik analizi, LayerSlider eklentisinin 7.9.11 ila 7.10.0 sürümlerinin ls_get_popup_markup eylemi aracılığıyla SQL Injection'a duyarlı olduğunu ortaya çıkardı.

function ls_get_popup_markup() {

$id = is_numeric( $_GET['id'] ) ? (int) $_GET['id'] : $_GET['id'];

$popup = LS_Sliders::find( $id );

if( $popup ) {

$GLOBALS['lsAjaxOverridePopupSettings'] = true;

$parts = LS_Shortcode::generateSliderMarkup( $popup );

die( $parts['container'].$parts['markup'].'' );

}

die();

}Kusur, kullanıcı tarafından sağlanan parametrelerden yetersiz kaçış ve SQL sorgularının yetersiz hazırlanmasından kaynaklanıyordu.

Wordfence raporunda ayrıntılı olarak açıklandığı üzere, güvenlik açığı bulunan kod pasajı, bir sayı değilse de id parametresinin nasıl değiştirilebileceğini gösteriyor ve bu da SQL enjeksiyonu potansiyeline yol açıyor.

Hızlı Yanıt ve Yama Sürümü

Güvenlik açığının bildirilmesi üzerine LayerSlider'ın geliştiricileri Kreatura Ekibi derhal yanıt verdi.

İki gün içinde, güvenlik sorununu ele alan güncellenmiş 7.10.1 sürümünü içeren bir yama yayınladılar. Kullanıcılardan, riski azaltmak için sitelerini mümkün olan en kısa sürede bu son sürümle güncellemeleri isteniyor.

Wordfence, Premium, Care ve Response planlarına sahip olanlar ve eklentinin ücretsiz sürümünü kullananlar da dahil olmak üzere kullanıcılarına, bu güvenlik açığını hedef alan istismarlara karşı korunduklarını garanti etti.

Wordfence güvenlik duvarının yerleşik SQL Enjeksiyon koruması, kötü amaçlı SQL sorgularını tespit etmek ve engellemek için tasarlanmıştır.

LayerSlider'daki SQL Injection güvenlik açığı, bir milyondan fazla WordPress sitesi için önemli bir tehdit oluşturdu. Ancak güvenlik araştırmacısı ve Kreatura Ekibinin hızlı aksiyonları sayesinde kriz önlendi.

Bu, tüm web platformlarında güncel güvenlik önlemlerinin alınmasının açık bir hatırlatıcısıdır.

WordPress kullanıcılarının sitelerini kontrol etmeleri ve LayerSlider'ın tam yamalı sürümünü çalıştırdıklarından emin olmaları önerilir. Güvenli bir web ortamının korunmasına yardımcı olmak için bu uyarının eklentiyi kullanan diğer kişilerle paylaşılması da önerilir.

Siber Güvenlik haberleri, Teknik İncelemeler ve İnfografiklerden haberdar olun. Bizi LinkedIn'de takip edin & heyecan.