Siber güvenlik araştırmacıları, gelişmiş bir parmak izi alma ve yeniden yönlendirme araç setinin güncellenmiş bir sürümünü ayrıntılı olarak açıkladı. WoofLocker teknik destek dolandırıcılığı yapmak için tasarlanmıştır.

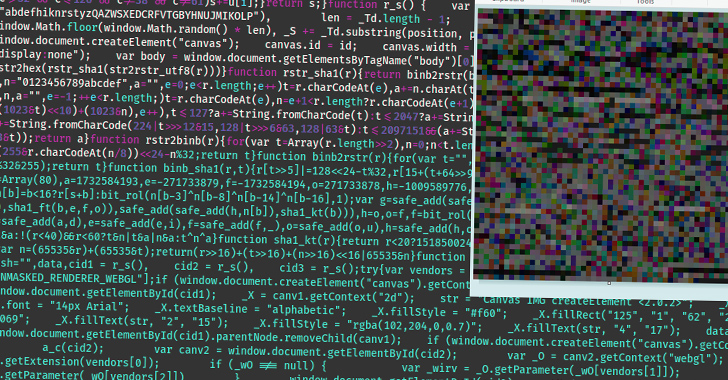

Sofistike trafik yeniden yönlendirme planı ilk olarak Ocak 2020’de Malwarebytes tarafından belgelendi ve kullanıcıları bir tarayıcı dolabına (kaş kilidi olarak da bilinir) yönlendiren bir sonraki aşama JavaScript’i sunmak için bot önleme ve web trafiği filtreleme kontrolleri gerçekleştirmek üzere güvenliği ihlal edilmiş web sitelerine yerleştirilmiş JavaScript’ten yararlandı.

Bu yeniden yönlendirme mekanizması, JavaScript kodunu yalnızca doğrulama aşaması başarılı olduğunda sunulan bir PNG görüntüsü içinde gizlemek için steganografik hilelerden yararlanır. Bir kullanıcının bot olduğu veya ilginç bir trafik olmadığı tespit edilirse, kötü amaçlı kod içermeyen bir tuzak PNG dosyası kullanılır.

WoofLocker, kaş kilidi URL’sini uygun yeniden yönlendirme veya tek seferlik oturum belirteci olmadan doğrudan ziyaret etmenin 404 hata sayfasına neden olması nedeniyle 404Browlock olarak da bilinir.

Siber güvenlik firmasının son analizi, kampanyanın halen devam ettiğini gösteriyor.

Malwarebytes tehdit istihbaratı direktörü Jérôme Segura, “Taktikler ve teknikler çok benzer, ancak potansiyel alt etme girişimlerini alt etmek için altyapı artık eskisinden daha sağlam,” dedi.

Sanal makinelerin, belirli tarayıcı uzantılarının ve güvenlik araçlarının varlığını tespit etmek için “Yeni parmak izi kontrollerinin ışığında, yeniden yönlendirme mekanizmasını şimdi olduğu gibi yeniden oluşturmak ve incelemek de aynı derecede zor”.

WoofLocker yükleyen sitelerin çoğu yetişkinlere yönelik web siteleridir ve Bulgaristan ve Ukrayna’daki barındırma sağlayıcılarını kullanan altyapı, tehdit aktörlerine yayından kaldırmalara karşı daha güçlü koruma sağlar.

Tarayıcı dolaplarının birincil amacı, hedeflenen kurbanların (var olmayan) bilgisayar sorunlarını çözmek için yardım çağırmalarını sağlamak ve etkilenen kişilere sorunu çözmek için bir güvenlik çözümü için ödeme yapmalarını öneren bir fatura hazırlamak için bilgisayar üzerinde uzaktan kontrol elde etmektir.

Segura 2020’de “Bu, üçüncü taraflarca sahte çağrı merkezleri aracılığıyla işleniyor,” dedi.

Tehdit aktörünün kesin kimliği bilinmiyor ve kampanya hazırlıklarının 2017 gibi erken bir tarihte başladığına dair kanıtlar var.

Segura, “Reklam satın almaya ve barındırma sağlayıcıları ve kayıt şirketleri ile köstebeği patlatmaya dayanan diğer kampanyaların aksine, WoofLocker çok istikrarlı ve az bakım gerektiren bir iştir” dedi. “Kötü amaçlı kodu barındıran web sitelerinin güvenliği yıllardır ihlal edilmişken, parmak izi alma ve tarayıcı dolabı altyapısı sağlam kayıt şirketi ve barındırma sağlayıcıları kullanıyor gibi görünüyor.”

Açıklama, şirketin uzaktan erişim programları ve tarayıcılar arayan kullanıcıları bubi tuzaklı web sitelerine yönlendirmek için arama motorlarında sahte reklamlar kullanmayı içeren yeni bir kötü amaçlı reklam bulaşma zincirini detaylandırmasıyla geldi.

Bu kampanyayı diğerlerinden ayıran şey, WEBGL_debug_renderer_info API’sini kullanarak gerçek tarayıcıları tarayıcılardan ve sanal makinelerden ayırmak ve bir sonraki eylem planını belirlemek için verileri uzak bir sunucuya sızdırmak üzere kurbanın grafik sürücüsü özelliklerini toplamak için ziyaretçilerin parmak izini alma yeteneğidir.

Segura, “Potansiyel kurbanları kötü amaçlı yazılıma yönlendirmeden önce daha iyi filtreleme kullanarak, tehdit aktörleri kötü amaçlı reklamlarının ve altyapılarının daha uzun süre çevrimiçi kalmasını sağlıyor” dedi. “Bu, savunucuların bu tür olayları belirlemesini ve bildirmesini zorlaştırmakla kalmıyor, aynı zamanda alt etme eylemleri üzerinde de muhtemelen bir etkiye sahip.”

Gelişme ayrıca, ABD devlet kurumlarına, önde gelen üniversitelere ve profesyonel kuruluşlara ait web sitelerinin son beş yıl içinde ele geçirildiğini ve portallara yüklenen “zehirli PDF” dosyaları aracılığıyla dolandırıcılık teklifleri ve promosyonları yönlendirmek için kullanıldığını ortaya çıkaran yeni araştırmayı da takip ediyor.

Bu dolandırıcılıkların çoğu çocukları hedefliyor ve Fortnite ve Roblox gibi çevrimiçi oyun platformlarında var olmayan ödüller karşılığında uygulamaları, kötü amaçlı yazılımları indirmeleri veya kişisel bilgilerini göndermeleri için onları kandırmaya çalışıyor.