Blacklock olarak adlandırılan sofistike yeni fidye yazılımı operasyonu, dünya çapında kuruluşlar için önemli bir tehdit olarak ortaya çıktı, gelişmiş platformlar arası yetenekleri gösterdi ve çeşitli bilgi işlem ortamlarını hedef aldı.

Başlangıçta Mart 2024’ten bu yana “El Dorado” adı altında faaliyet gösteren Grup, Eylül 2024’te kara kilitlemek için yeniden markalaştı ve kendisini birden fazla ülke ve endüstriyi kapsayan kurbanlar ile fidye yazılımı manzarasında zorlu bir oyuncu olarak kurdu.

Blacklock’un teknik karmaşıklığı, GO programlama dilini kullanarak geliştirilmesinde yatmaktadır ve kötü amaçlı yazılımların Windows, Linux ve VMware ESXI sistemlerinde sorunsuz bir şekilde yürütülmesini sağlar.

Bu platformlar arası yaklaşım, saldırı yüzeyini önemli ölçüde genişletir ve tehdit aktörlerinin aynı anda tüm BT altyapılarını tehlikeye atmasına izin verir.

Fidye yazılımı, bir Hizmet Olarak Fidye Yazılımı (RAAS) modeli altında çalışır ve Rusça konuşan siber suç forumları, özellikle rampa aracılığıyla aktif olarak yetenekli bağlı kuruluşları işe alır.

Gelişmiş şifreleme ve platformlar arası özellikler

ASEC, fidye yazılımının sağlam kriptografik teknikler uyguladığını ve Chacha20.newunaThenticatedCipher () aracılığıyla dosya şifrelemesi gerçekleştirmek için Go’nun kripto paketini kullandığını bildirir.

Bu yaklaşım, şifreli her dosyanın benzersiz bir şifreleme anahtarı almasını sağlar ve saldırganların şifre çözme araçları olmadan kurtarmayı neredeyse imkansız hale getirir.

Blacklock’un sofistike anahtar yönetim sistemi, meta veri şifrelemesi için paylaşılan anahtarlar oluşturmak için eliptik eğri diffie-hellman (ECDH) anahtar değişimini kullanır.

Fidye yazılımı, her dosyaya FileKey ve kurban bilgilerini içeren şifreli meta verileri ekler, SecretBox.seal () şifrelemesi ile korunur.

Bu çift katmanlı şifreleme stratejisi, mağdurların verilerini bağımsız olarak kurtarmasını engellerken, saldırganların fidye ödemesi üzerine dosyaları şifresini çözebilmelerini sağlar.

Kötü amaçlı yazılımlar, hedeflenen şifreleme için -PHath, zamanlanmış yürütme için -delay, performans optimizasyonu için işler ve -Palt sürecini hızlandırmak için kısmi dosya şifrelemesi için kapsamlı komut satırı argümanlarını destekler.

Özellikle, fidye yazılımı -esxi seçeneği aracılığıyla VMware ESXI ortamları için hükümler içerir, ancak bu özellik analiz edilen örneklerde uygulanmamıştır.

Blacklock, Windows ağlarında SMB paylaşılan klasörlerine taramak ve erişmek için Go-SMB2 gibi açık kaynaklı projeleri kullanarak gelişmiş ağ yayma özelliklerini gösterir.

Fidye yazılımı, -u, -p ve -h parametreleri aracılığıyla belirtilen düz metin şifrelerini veya NTLM karmalarını kullanarak kimlik doğrulaması yapabilir, bu da kurumsal ağlar arasında yanal hareket ve ağa bağlı depolama sistemlerinin eşzamanlı olarak şifrelenmesini sağlar.

Kurtarma seçeneklerini ortadan kaldırmak için Blacklock, Hacim Gölge Kopyalama Hizmetini (VSS) hedefleyen ve geri dönüşüm kutusu içeriğini hedefleyen sofistike veri yıkım tekniklerini kullanır.

Belirgin komut satırı talimatlarını yürütmek yerine, kötü amaçlı yazılım, doğrudan belleğe yüklenen Shellcode aracılığıyla WMI sorgularını yürütmek için COM nesneleri oluşturur ve algılamayı güvenlik çözümleri için önemli ölçüde daha zorlayıcı hale getirir.

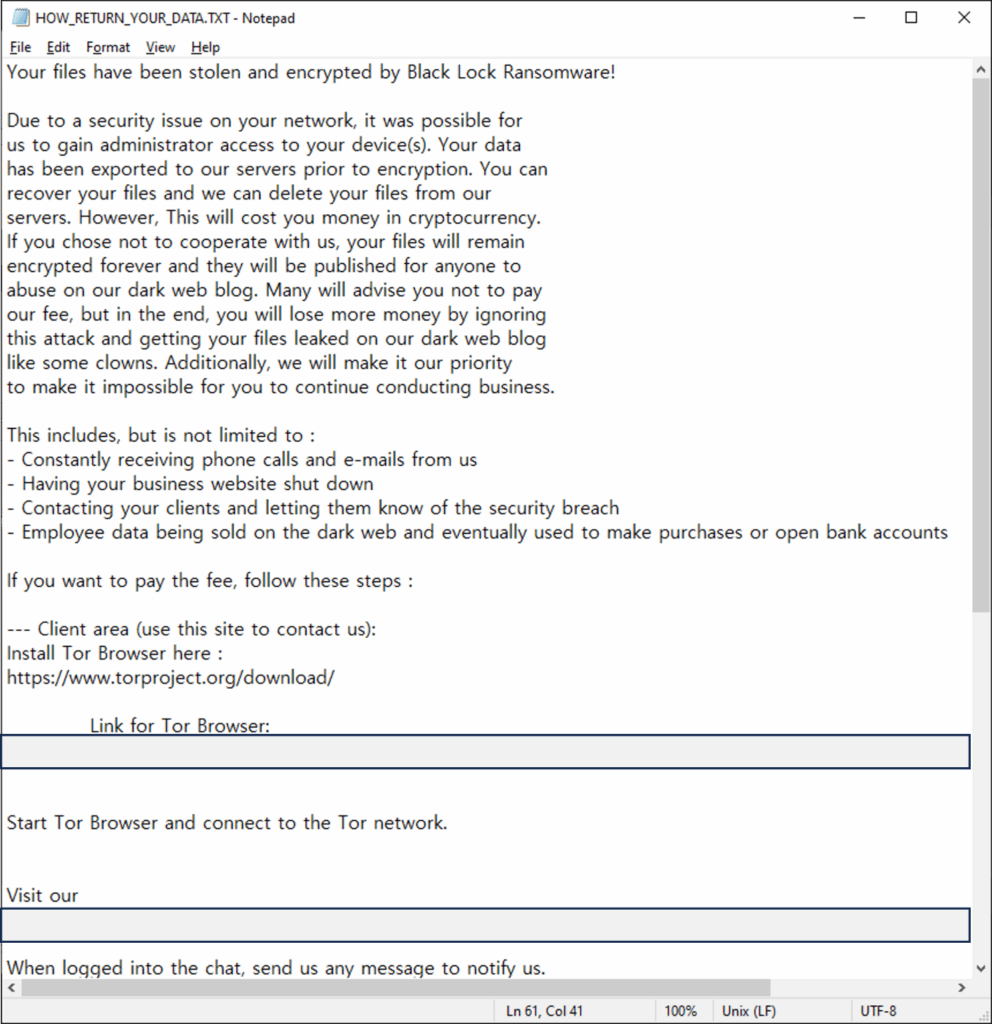

Fidye yazılımı, her şifreli dizinde how_return_your_data.txt adlı fidye notları oluşturur, bu da fidye talepleri karşılanmazsa, iş kesintisi ve müşterilere ve kamuoyuna karşı kurbanları uyaran tehdit edici bir dil içerir.

Bu psikolojik basınç taktiği, bağımsız veri kurtarmanın teknik imkansızlığı ile birleştiğinde, saldırganlar için önemli bir kaldıraç yaratır.

Kuruluşlar, bu gelişen tehdit manzarasına karşı savunmak için uç nokta koruması, ağ segmentasyonu ve sağlam yedekleme çözümlerini kapsayan kapsamlı güvenlik stratejileri uygulamalıdır.

Günlük siber güvenlik güncellemeleri için bizi Google News, LinkedIn ve X’te takip edin. Hikayelerinizi öne çıkarmak için bizimle iletişime geçin.