Brezilyalı kullanıcıları hedef alan Water Saci kampanyası, tehdit aktörlerinin kötü amaçlı yazılım yayma yeteneklerini geliştirmek için yapay zeka kullanarak olağanüstü teknik gelişmişlik sergilemesiyle önemli ölçüde arttı.

Güvenlik araştırmacıları grubun saldırı metodolojisinde kritik bir değişiklik tespit etti: PowerShell tabanlı komut dosyalarından Python türevlerine geçiş.

Bu dönüşüm, büyük dil modellerinin ve yapay zeka kod dönüştürme araçlarının kullanılmasıyla hızlandırıldı.

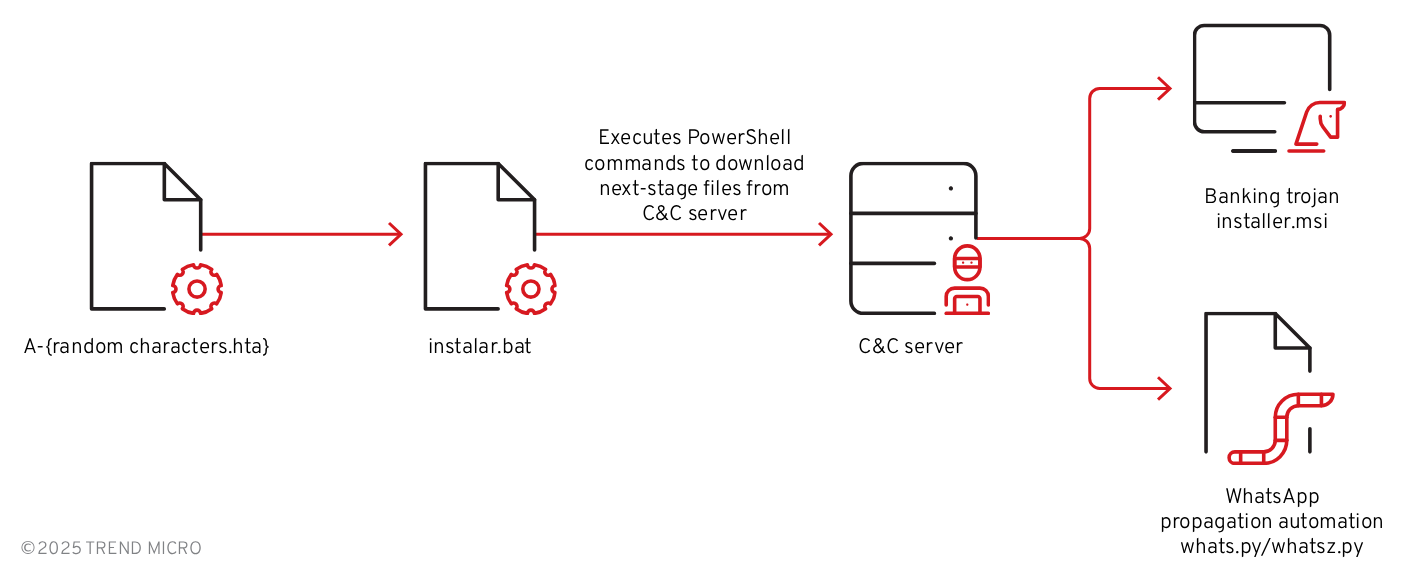

Kampanya, geleneksel tespit mekanizmalarından kaçınmak için tasarlanmış olağanüstü derecede karmaşık bir saldırı zinciri kullanıyor.

Mağdurlar, WhatsApp aracılığıyla, her biri karmaşık bir enfeksiyon dizisine giriş noktası görevi gören HTML Uygulaması (HTA) dosyaları, ZIP arşivleri ve PDF belgeleri dahil olmak üzere birden fazla dosya biçimi içeren görünüşte zararsız mesajlar alıyor.

Saldırı vektörlerinin çeşitliliği, analizi önemli ölçüde karmaşıklaştırır ve başarılı bir uzlaşma olasılığını artırır.

İlk bulaşma genellikle kullanıcıların doğrudan WhatsApp Web’den indirilen kötü amaçlı HTA dosyalarını yürütmesiyle başlıyor.

Bu dosyalar, hem güvenlik yazılımından hem de manuel analizden kaçınmak için tasarlanmış, birden çok gizleme katmanıyla korunan gömülü Visual Basic komut dosyaları içerir.

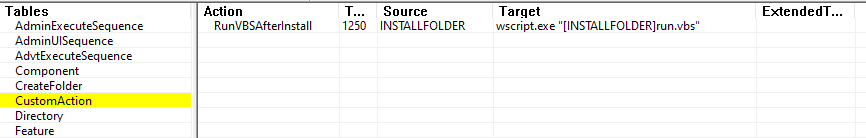

Komut dosyaları, gizliliği kaldırıldıktan sonra, güvenliği ihlal edilmiş sistemlerde bankacılık truva atları oluşturan MSI yükleyicilerini ve otomasyon bileşenlerini indirmek için komut ve kontrol sunucularıyla bağlantı kurar.

Yapay Zeka Destekli Komut Dosyası Dönüşümü

Belki de en dikkate değer olanı, saldırganların mevcut PowerShell yayılma rutinlerini daha çok yönlü bir Python uygulamasına dönüştürmek için büyük dil modellerinden yararlandıklarını gösteren kanıtlardır.

Komut dosyası AutoIt yorumlayıcısını başlatır (DaXGkoD7.exe) derlenmiş AutoIt betiğini çalıştırmak için.

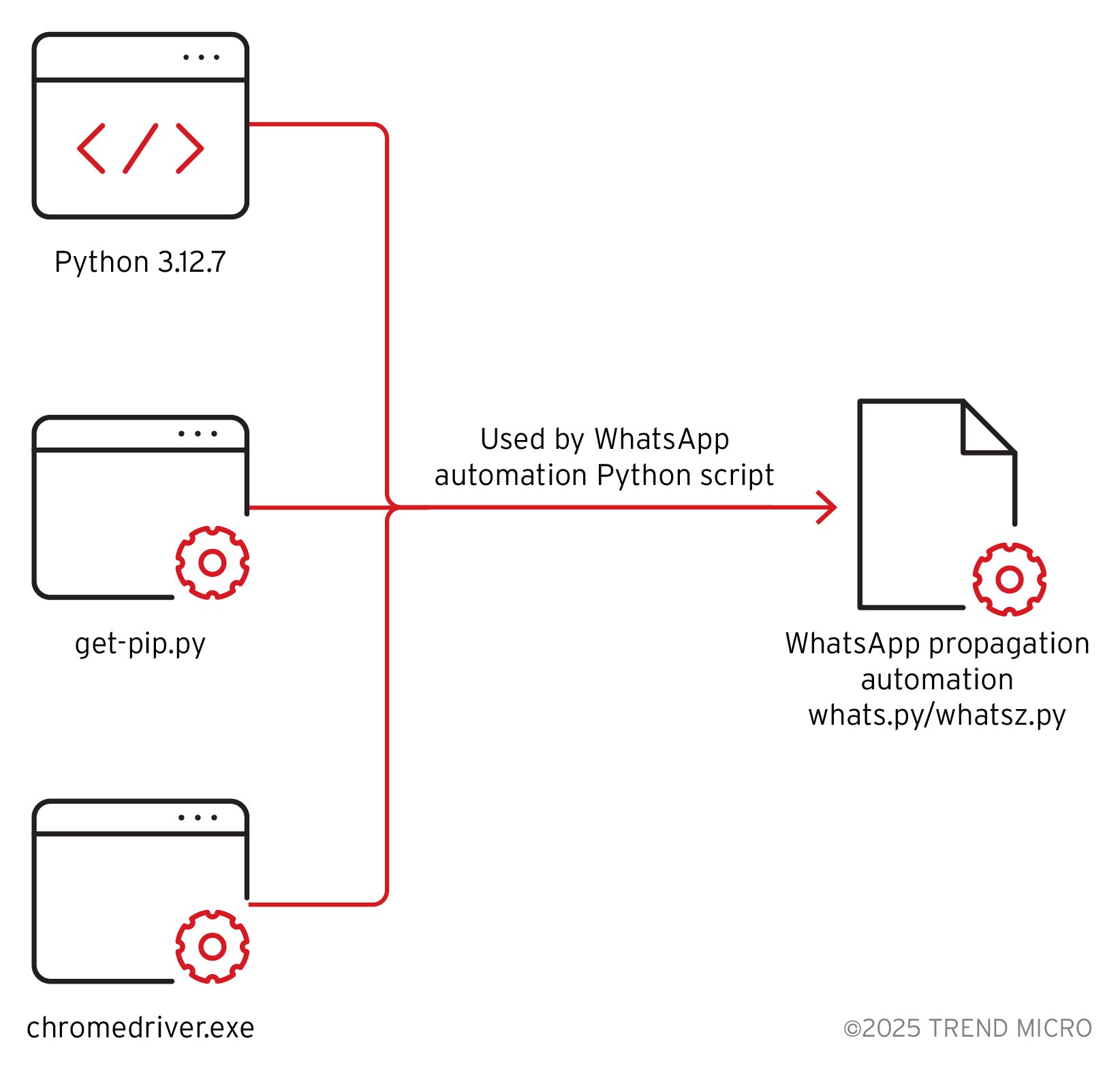

Whatsz.py olarak adlandırılan Python çeşidi, PowerShell öncülüyle işlevsel eşdeğerliğini korurken, yetenek ve erişim açısından önemli iyileştirmeler sunuyor.

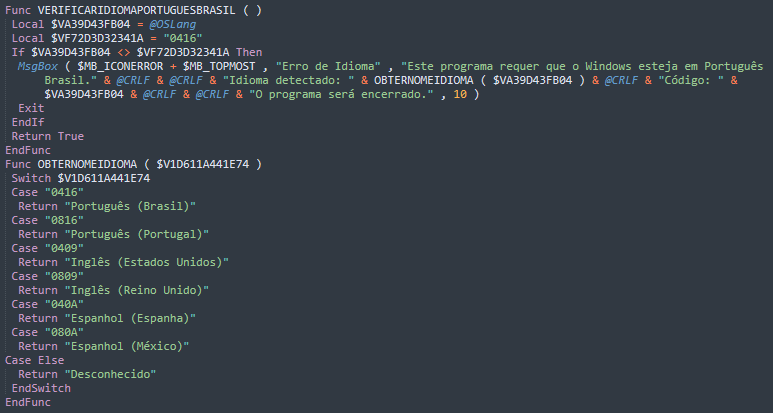

Python kodunun incelenmesi, betiğin “Chrome, Edge ve Firefox desteğiyle PowerShell’den Python’a dönüştürüldüğünü” belirten açık yorumları ortaya koyuyor.

Bir yardımcı işlev, dil kodlarını Portekizce (Portekiz), İngilizce (ABD) veya İspanyolca (İspanya) gibi okunabilir adlara çevirir.

Ek olarak kod, “bir kişiye mesaj gönder – hata işlemeyle optimize edilmiş sürüm” ve “aynı anda birden fazla kişiye mesaj gönder – süper hızlı!” gibi yapay zeka katılımını öneren optimizasyon notları içerir.

Bu ek açıklamalar, manuel olarak yazılan kötü amaçlı yazılımlara özgü değildir ve yapay zeka destekli geliştirmeyi güçlü bir şekilde gösterir.

Python varyantı yalnızca basit bir çeviriyi değil aynı zamanda önemli bir operasyonel yükseltmeyi de temsil eder.

Yeni uygulama, kötü amaçlı yazılım dağıtımını önemli ölçüde hızlandırırken tespit ve hataya karşı dayanıklılığı artıran nesne yönelimli kod yapısı, gelişmiş hata işleme, toplu mesajlaşma yetenekleri ve çoklu tarayıcı uyumluluk özellikleri ekler.

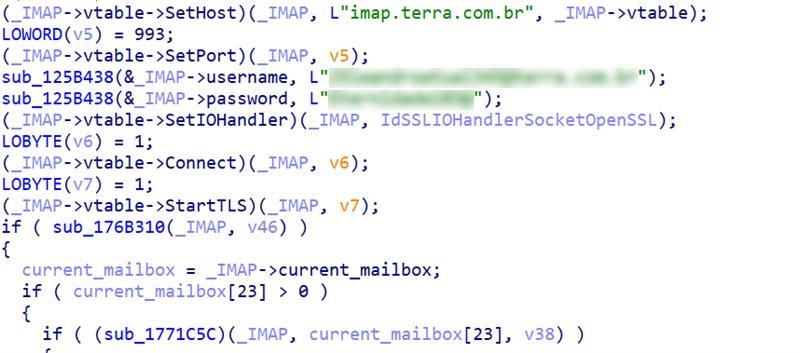

Yük, daha önce Water Saci kampanyasına ilişkin son analizimizde belgelenen aynı IMAP tabanlı tekniği kullanıyor.

Otomasyon komut dosyası, WhatsApp Web arayüzlerini yönetmek, kötü amaçlı JavaScript kitaplıkları eklemek, kişi listelerini çıkarmak ve Base64 kodlamasını kullanarak toplu dosya aktarımı yürütmek için Selenium’dan yararlanıyor.

Bu yetenekler, tehdit aktörlerinin minimum manuel müdahaleyle kötü amaçlı yazılımları kurban ağları arasında hızla yaymasına olanak tanır.

Bankacılık Truva Atı Gelişmişliği

Bu zincir aracılığıyla iletilen nihai yük, açıkça Brezilya finans kurumlarını ve kripto para borsalarını hedef alan karmaşık bir bankacılık truva atıdır.

Kötü amaçlı yazılım, yüklü bankacılık uygulamalarını tespit ederek, finansal web siteleri için Chrome tarayıcı geçmişini analiz ederek ve antivirüs yazılımlarını izleyerek kapsamlı bir keşif gerçekleştirir.

Bu aşamada Python’un kapsamlı kullanımı, saldırganların yayılmayı otomatikleştirmesine, yük dağıtımını kolaylaştırmasına ve kötü niyetli operasyonlarının esnekliğini ve dayanıklılığını artırmasına olanak tanır.

Truva atı, bankacılıkla ilgili pencere etkinliğini belirledikten sonra kimlik bilgilerini çalan katmanlar enjekte ediyor ve süreç boşaltma teknikleri yoluyla kalıcı erişimi sürdürüyor.

Water Saci kampanyası, siber suç operasyonlarında bir paradigma değişikliğini temsil ediyor ve tehdit aktörlerinin geliştirme döngülerini hızlandırmak ve operasyonel verimliliği artırmak için yapay zeka teknolojilerini nasıl benimsediğini gösteriyor.

Yapay zeka destekli kod dönüştürmenin, çok aşamalı dağıtım mekanizmalarının ve gelişmiş kalıcılık tekniklerinin entegrasyonu, Brezilyalı kullanıcılar ve kuruluşlar için zorlu bir tehdit ortamı yaratıyor.

Güvenlik uzmanları, mesajlaşma uygulamalarında devre dışı bırakılan otomatik indirmeler, gelişmiş uç nokta koruması ve kapsamlı kullanıcı farkındalığı eğitimi de dahil olmak üzere çok katmanlı savunmaların uygulanmasının gerekliliğini vurguluyor.

Rakipler yapay zekanın geliştirdiği yeteneklerle yenilik yapmaya devam ettikçe kuruluşların dikkatli bir izlemeyi sürdürmesi ve savunma duruşlarını buna göre hızla uyarlaması gerekiyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.