.jpg)

VMware, İş İstasyonunu ve Fusion yazılımını etkileyen ve en kritik olanı yerel bir saldırganın kod yürütmesine izin verebilecek birden fazla güvenlik açığını çözmek için güncellemeler yayınladı.

CVE-2023-20869 (CVSS puanı: 9.3) olarak izlenen güvenlik açığı, ana bilgisayar Bluetooth cihazlarını sanal makine ile paylaşma işlevinde bulunan yığın tabanlı bir arabellek taşması güvenlik açığı olarak tanımlanıyor.

Şirket, “Sanal bir makinede yerel yönetici ayrıcalıklarına sahip kötü niyetli bir aktör, sanal makinenin VMX işlemi ana bilgisayarda çalışırken kod yürütmek için bu sorunu kullanabilir” dedi.

Ayrıca VMware tarafından yamalanan, aynı özelliği (CVE-2023-20870, CVSS puanı: 7.1) etkileyen ve yönetici ayrıcalıklarına sahip yerel bir düşman tarafından hipervizör belleğinde bulunan hassas bilgileri bir sanal makine.

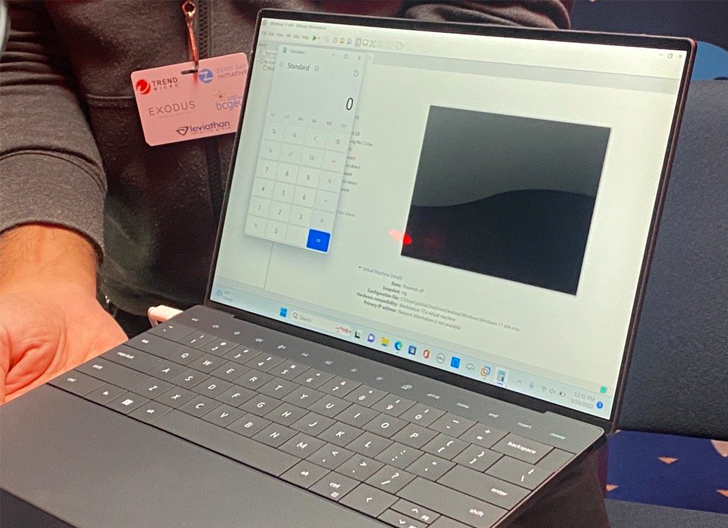

Her iki güvenlik açığı da geçen ay Vancouver’da düzenlenen Pwn2Own bilgisayar korsanlığı yarışmasının üçüncü gününde STAR Labs araştırmacıları tarafından gösterildi ve onlara 80.000$ ödül verildi.

VMware ayrıca, Fusion’da bir yerel ayrıcalık yükseltme kusuru (CVE-2023-20871, CVSS puanı: 7.3) ve SCSI CD/DVD cihaz emülasyonunda (CVE- 2023-20872, CVSS puanı: 7,7).

İlki, ana bilgisayar işletim sistemine okuma/yazma erişimi olan kötü bir aktörün root erişimi elde etmesini sağlayabilirken, ikincisi rastgele kod yürütülmesine neden olabilir.

VMware, “Fiziksel bir CD/DVD sürücüsü takılı ve sanal bir SCSI denetleyicisi kullanmak üzere yapılandırılmış bir sanal makineye erişimi olan kötü niyetli bir saldırgan, sanal bir makineden hipervizörde kod yürütmek için bu güvenlik açığından yararlanabilir.” dedi.

İş İstasyonu sürüm 17.0.2 ve Fusion sürüm 13.0.2’de kusurlar giderildi. CVE-2023-20869 ve CVE-2023-20870 için geçici bir çözüm olarak VMware, kullanıcıların sanal makinede Bluetooth desteğini kapatmasını önermektedir.

Sıfır Güven + Aldatma: Saldırganları Zekanızla Nasıl Alt Edeceğinizi Öğrenin!

Deception’ın gelişmiş tehditleri nasıl algılayabildiğini, yanal hareketi nasıl durdurabildiğini ve Sıfır Güven stratejinizi nasıl geliştirebildiğini keşfedin. Bilgilendirici web seminerimize katılın!

Koltuğumu Kurtar!

CVE-2023-20872’yi hafifletmek için, CD/DVD cihazını sanal makineden çıkarmanız veya sanal makineyi sanal bir SCSI denetleyici kullanmayacak şekilde yapılandırmanız önerilir.

Geliştirme, sanallaştırma hizmetleri sağlayıcısının, Aria Operations for Logs’un (CVE-2023-20864, CVSS puanı: 9.8) birden çok sürümünü etkileyen kritik bir seri durumdan çıkarma kusurunu düzeltmesinden bir haftadan kısa bir süre sonra gelir.