VMware, Aria Operations for Networks’teki güvenlik açıkları için güncellemeler yayınladı ve bir danışma belgesindeki kusurları ele aldı.

Bilgisayar korsanlarının uzaktan kod çalıştırmasına ve sistem verilerini çalmasına olanak tanıyan CVE-2023-20887, CVE-2023-20888 ve CVE-2023-20889’a güvenlik güncellemeleri sunuldu. VMware Aria’daki güvenlik açıkları kritik ile yüksek önem arasında değişiyordu.

Ağlar için VMware Aria Operations’taki güvenlik açıkları

CVE-2023-20887, onu kritik bir güvenlik açığı yapan 9,8’lik bir CVSS puanına sahipti. Bilgisayar korsanları, yama uygulanmamış yazılımdaki bu kusurdan yararlanarak uzaktan kod yürütmeyi başarabilir.

CVE-2023-20888, 9.1 önem derecesine sahipti ve bir seri kaldırma güvenlik açığıydı. Geçerli üye rolü kimlik bilgilerine ve VMware Aria Operations for Networks’e ağ erişimine sahip bilgisayar korsanları, bir seri durumdan çıkarma saldırısı gerçekleştirebilir. Bu, uzaktan kod yürütme için daha fazla kullanılabilir.

CVE-2023-20889, 8.8’lik bir CVSS puanına sahipti ve bu da bunu aynı zamanda yüksek önem dereceli bir hata haline getirdi. Bu hata, bilgisayar korsanlarının komut enjeksiyon saldırıları gerçekleştirmesine ve hassas verileri çalmasına izin verdi. VMware Aria Operations for Networks’teki üç güvenlik açığına yamalar sunuldu.

VMware güvenlik açıkları için yamalar ve güncellemeler

“VMware Aria Operations Networks sürüm 6.x’i etkileyen üç eksiklik şu sürümlerde giderildi: 6.2, 6.3, 6.4, 6.5.1, 6.6, 6.7, 6.8, 6.9 ve 6.10. Hacker News raporunda, sorunları hafifleten herhangi bir geçici çözüm yok.

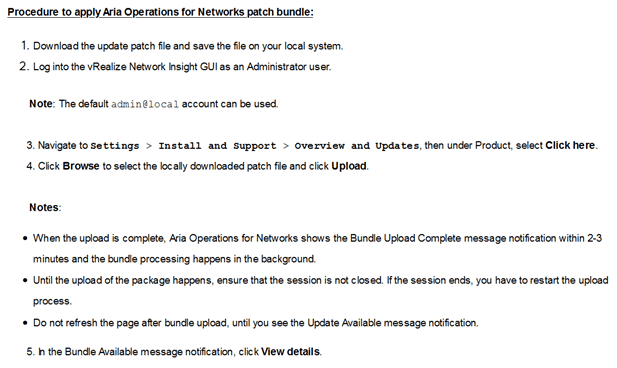

Yamaları uygulamak için, VMware Aria Operations güvenlik açıkları için şirketin müşteri bağlantı sayfası aşağıdaki adımları sunuyordu –

- Şirketin müşteri bağlantı sayfasında belirtildiği gibi belirli yapı numarası için yama sayfasını açın. Örneğin, yapı numarası – 1684162127 için, web sayfası – https://customerconnect.vmware.com/en/downloads/details?downloadGroup=VRNI-620&productId=1070&rPId=83873 açılmalıdır. 770.94 MB yama dosyası boyutuna sahiptir. Yama, Aria Operations for Networks sürüm 6.2.0 içindir.

- Güncel yama dosyasını ilgili sayfadan indirin.

- Dosyayı yerel sisteme kaydedin.

- vRealize Network Insight GUI’de Yönetici olarak oturum açın. Kullanıcılar varsayılanı kullanabilir [email protected] hesap.

- Ayarlara git.

- Yükle ve Destek’e tıklayın.

- Genel Bakış ve Güncellemeleri seçin.

- Üründen, Burayı tıklayın seçeneğini seçin.

- Gözat’a tıklayın

- Kaydedilen yama dosyasını seçin

- Yükle’ye tıklayın.

Kullanıcılar 2-3 dakika içinde “Aria Operations for Networks, Paket Yüklemenin Tamamlandığını gösteriyor” şeklinde bir mesaj göreceklerdir.

Paket arka planda işlenecektir. VMware’deki güvenlik açıklarının yamalanması oturumunun aktif kalması için kullanıcılardan sekmeleri değiştirmemeleri veya başka bir pencere açmamaları istenir.

Oturumların kesintiye uğraması durumunda yükleme için aynı adımlar izlenmelidir. Paket Kullanılabilir bildirimini gördükten sonraki adımlar aşağıdaki gibidir:

- Ayrıntıları görüntüle’yi seçin

- Aria İşlemleri ekranında, Devam Etmeden Önce ayrıntılarını okuyun.

- Devam’a tıklayın.

- VMware’deki güvenlik açığına yönelik güncellemenin son adımını tamamlamak için Şimdi Yükle’ye tıklayın.