VMware Aria Operations for Networks (eski adıyla vRealize Network Insight), uzak saldırganların SSH kimlik doğrulamasını atlamasına ve özel uç noktalara erişmesine olanak verebilecek kritik önem derecesine sahip bir kimlik doğrulama atlama kusuruna karşı savunmasızdır.

VMware Aria, sanallaştırılmış ortamları ve hibrit bulutları yönetmeye ve izlemeye yönelik, BT otomasyonu, günlük yönetimi, analitik oluşturma, ağ görünürlüğü, güvenlik ve kapasite planlaması ve tam kapsamlı operasyon yönetimini mümkün kılan bir pakettir.

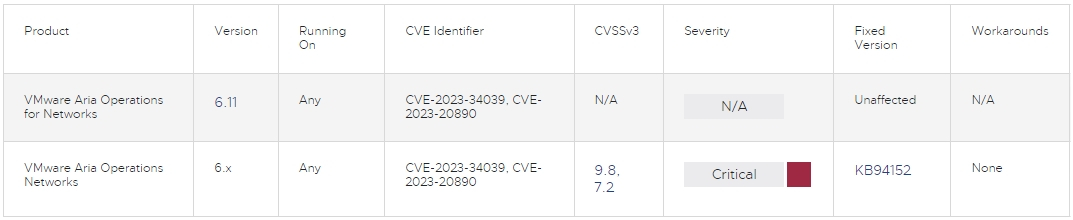

Dün satıcı, tüm Aria 6.x şube sürümlerini etkileyen bir kusura ilişkin bir güvenlik tavsiyesi uyarısı yayınladı.

ProjectDiscovery Research’teki analistler tarafından keşfedilen kusur, CVE-2023-34039 olarak izleniyor ve CVSS v3 kapsamı 9.8 olarak “kritik” olarak derecelendiriliyor.

VMware’in kusurla ilgili tavsiyesi, “Aria Operations for Networks, benzersiz kriptografik anahtar oluşturma eksikliğinden dolayı bir Kimlik Doğrulama Baypas güvenlik açığı içeriyor” uyarısında bulunuyor.

“Aria Operations for Networks’e ağ erişimi olan kötü niyetli bir aktör, Aria Operations for Networks CLI’ye erişim kazanmak için SSH kimlik doğrulamasını atlayabilir.”

CVE-2023-34039’un kötüye kullanılması, ürünün komut satırı arayüzü aracılığıyla veri sızmasına veya manipülasyona yol açabilir. Yapılandırmaya bağlı olarak bu erişim ağ kesintisine, yapılandırma değişikliğine, kötü amaçlı yazılım kurulumuna ve yanal harekete yol açabilir.

Satıcı herhangi bir geçici çözüm veya hafifletme önerisi sunmadığından, kritik kusuru düzeltmenin tek yolu sürüm 6.11’e yükseltmek veya KB94152 yamasını önceki sürümlere uygulamaktır.

Bu web sayfasında kullandığınız belirli sürüm için doğru güvenlik güncelleştirmesi paketini ve yükleme talimatlarını bulabilirsiniz.

Aynı yama tarafından ele alınan ikinci, yüksek önemdeki (CVSS v3: 7.2) kusur CVE-2023-20890’dır. Bu rastgele dosya yazma sorunu, hedefe yönetici erişimi olan bir saldırganın uzaktan kod yürütmesine olanak tanıyabilir.

Bu yazılımın değerli varlıklara sahip büyük kuruluşlarda kullanılması nedeniyle, bilgisayar korsanları bu ürünleri etkileyen kritik önemdeki kusurlardan hızla yararlanabiliyor.

Haziran 2023’te VMware, müşterilerini, Aria Operations for Networks’ü etkileyen bir uzaktan kod yürütme güvenlik açığı olan CVE-2023-20887’nin aktif olarak kullanılması konusunda uyardı.

Toplu tarama ve yararlanma çabaları, satıcının mevcut sorunu gideren bir güvenlik güncellemesi yapmasından bir hafta sonra ve çalışan bir PoC (kavram kanıtı) istismarının yayınlanmasından sadece iki gün sonra başladı.

Bununla birlikte, KB94152 yamasını uygulamadaki veya Aria sürüm 6.11’e yükseltmedeki herhangi bir gecikme, ağınızı önemli ölçüde hacker saldırıları riskine sokacaktır.