ThreatFabric’in yeni araştırmasına göre, kötü niyetli aktörler, kurbanları cihazlarına Android kötü amaçlı yazılım yüklemeleri için kandırmak için sesli kimlik avı (vishing) taktiklerine başvuruyor.

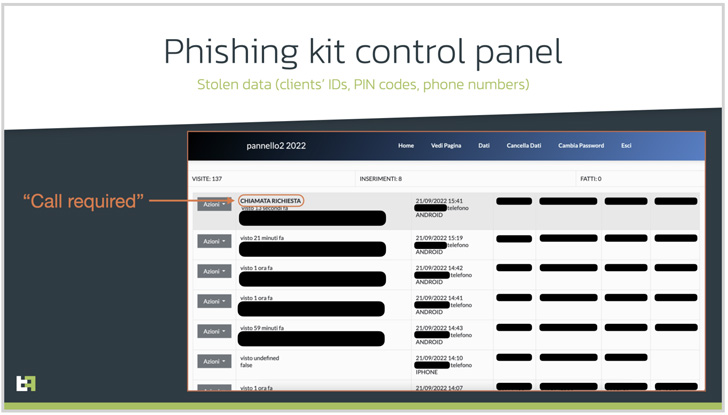

Hollandalı mobil güvenlik şirketi, İtalyan çevrimiçi bankacılık kullanıcılarını hedefleyen ve onların iletişim bilgilerini ele geçirmek için tasarlanmış bir kimlik avı web sitesi ağı tespit ettiğini söyledi.

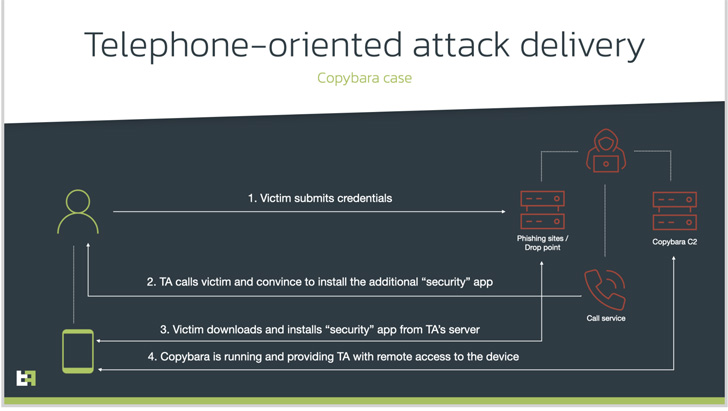

Telefon odaklı saldırı dağıtımı (TOAD), sosyal mühendislik tekniği olarak adlandırılan, sahte web sitelerinden daha önce toplanan bilgileri kullanarak kurbanları aramayı içerir.

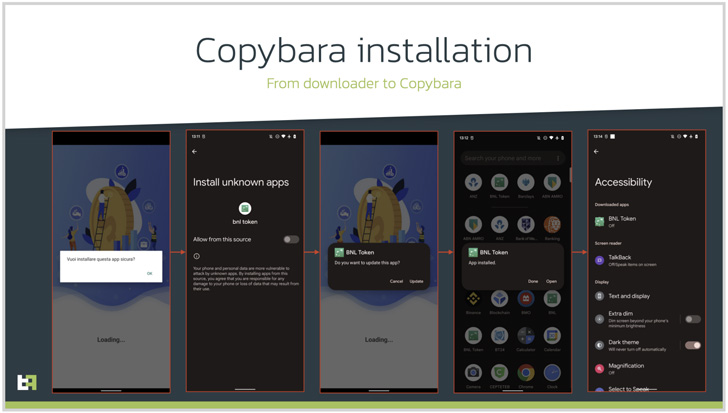

Banka için bir destek temsilcisi olduğunu iddia eden arayan, diğer taraftan, bireye bir güvenlik uygulaması yüklemesini ve kapsamlı izinler vermesini söyler, ancak gerçekte, uzaktan erişim elde etmeyi veya finansal işlemleri yürütmeyi amaçlayan kötü amaçlı bir yazılımdır. sahtekar.

Bu durumda, ilk olarak Kasım 2021’de tespit edilen ve öncelikle İtalyan kullanıcıları hedef alan üst üste bindirme saldırıları yoluyla cihazda dolandırıcılık yapmak için kullanılan bir mobil truva atı olan Copybara adlı bir Android kötü amaçlı yazılımının yayılmasına yol açar. Copybara, BRATA olarak bilinen başka bir kötü amaçlı yazılım ailesiyle de karıştırılmıştır.

ThreatFabric, TOAD tabanlı kampanyaların yaklaşık olarak aynı zamanda başladığını değerlendirerek, etkinliğin yaklaşık bir yıldır devam ettiğini belirtti.

Diğer Android tabanlı kötü amaçlı yazılımlar gibi, Copybara’nın RAT yetenekleri, hassas bilgileri toplamak ve hatta adli ayak izini azaltmak için indirici uygulamasını kaldırmak için işletim sisteminin erişilebilirlik hizmetleri API’sini kötüye kullanarak desteklenir.

Ayrıca, tehdit aktörü tarafından kullanılan altyapının, SMS Spy adlı ikinci bir kötü amaçlı yazılımın, saldırganın gelen tüm SMS mesajlarına erişmesine ve bankalar tarafından gönderilen tek kullanımlık şifreleri (OTP’ler) ele geçirmesine olanak sağladığı tespit edildi.

Yeni hibrit dolandırıcılık saldırıları dalgası, dolandırıcıların, aksi takdirde Google Play Store dropper’ları, sahte reklamlar ve smishing gibi geleneksel yöntemlere dayanan ikna edici Android kötü amaçlı yazılım kampanyaları oluşturmaları için yeni bir boyut sunuyor.

“Bu tür saldırılar için daha fazla kaynak gerekiyor [threat actors’] ThreatFabric’in Mobil Tehdit İstihbaratı (MTI) ekibi The Hacker News’e verdiği demeçte.

“Ayrıca, dolandırıcılık başarısı perspektifinden hedefli saldırıların, en azından bu özel kampanyada, ne yazık ki daha başarılı olduğunu belirtmek isteriz.”

Bu, bankacılık kötü amaçlı yazılım kampanyalarını düzenlemek için TOAD taktiklerinin ilk kez kullanılması değil. Geçen ay, MalwareHunterTeam detaylı Benzer bir saldırı, bir kredi kartı ödül uygulamasının kimliğine bürünen bir bilgi hırsızı yüklemek amacıyla Hint bankası Axis Bank kullanıcılarını hedef aldı.

MTI ekibi, “Herhangi bir şüpheli arama, finansal kuruluşunuzu arayarak iki kez kontrol edilmelidir,” dedi ve “finansal kuruluşlar, müşterilerine devam eden kampanyalar hakkında bilgi sağlamalı ve müşteri uygulamalarını şüpheli etkinlikleri tespit etmek için mekanizmalarla geliştirmeli” dedi.