Vice Society fidye yazılımı aktörleri, çeşitli sektörleri hedef alan son saldırılarında bir başka özel fidye yazılımı yüküne geçiş yaptı.

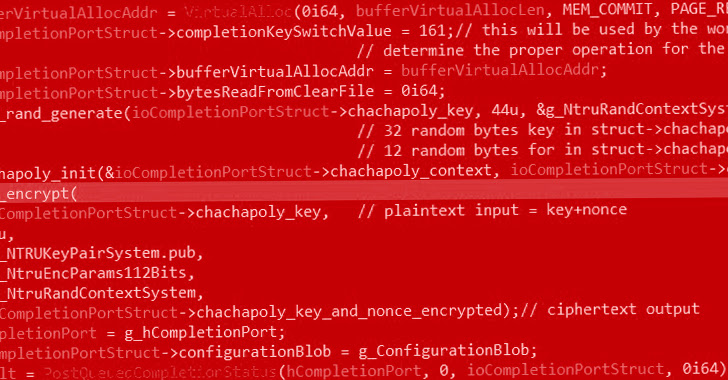

“” olarak adlandırılan bu fidye yazılımı varyantıPolyViceSentinelOne araştırmacısı Antonio Cocomazzi bir analizde, ‘,’ NTRUEncrypt ve ChaCha20-Poly1305 algoritmalarını kullanarak sağlam bir şifreleme şeması uyguluyor” dedi.

Microsoft tarafından DEV-0832 takma adıyla izlenen Vice Society, tehdit ortamında ilk olarak Mayıs 2021’de ortaya çıkan bir izinsiz giriş, sızma ve gasp korsanlığı grubudur.

Diğer fidye yazılımı çetelerinin aksine, siber suç aktörü şirket içinde geliştirilen dosya şifreleme kötü amaçlı yazılımlarını kullanmaz. Bunun yerine, saldırılarında Hello Kitty, Zeppelin ve RedAlert fidye yazılımı gibi üçüncü taraf dolapları kullandığı biliniyor.

SentinelOne’a göre, özel markalı fidye yazılımının arkasındaki tehdit aktörünün, PolyVice’ın Chily ve SunnyDay fidye yazılımı türleri ile olan kapsamlı benzerliklerine dayanarak, diğer bilgisayar korsanlığı ekiplerine de benzer yükler sattığını gösteriyor.

Bu, bilinmeyen bir tehdit aktörü tarafından, alıcılarının şifreli dosya uzantısı, fidye notu dosya adı, fidye notu içeriği ve diğerleri arasında duvar kağıdı metni.

Zeppelin’den geçiş, muhtemelen şifreleme algoritmasında siber güvenlik şirketi Unit221b’deki araştırmacıların Şubat 2020’de bir şifre çözücü tasarlamasına olanak tanıyan zayıflıkların keşfedilmesiyle teşvik edilmiş olabilir.

PolyVice, dosyaları güvenli bir şekilde şifrelemek için asimetrik ve simetrik şifrelemeyi birleştiren hibrit bir şifreleme şeması uygulamanın yanı sıra, süreci hızlandırmak için kısmi şifreleme ve çoklu iş parçacığı kullanır.

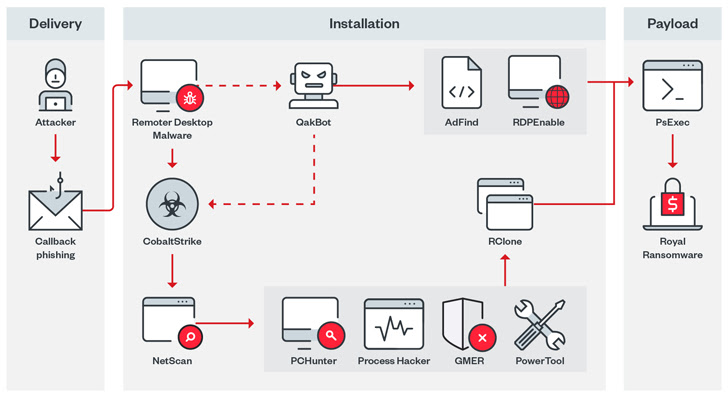

Geçen hafta Cybereason’un ifşa ettiğine göre, yakın zamanda keşfedilen Royal fidye yazılımının kötü amaçlı yazılıma karşı savunmalardan kaçmak için benzer taktikler kullandığını belirtmekte fayda var.

Kökleri artık feshedilmiş Conti fidye yazılımı operasyonuna dayanan Royal’in, kurbanları ilk erişim için uzak masaüstü yazılımı yüklemeleri için kandırmak üzere geri arama kimlik avı (veya telefon odaklı saldırı teslimi) kullandığı da gözlemlendi.

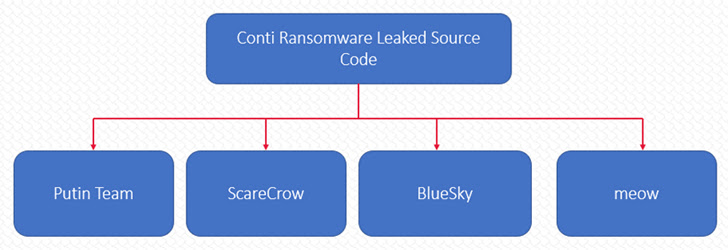

Bu arada, Conti kaynak kodunun bu yılın başlarında sızdırılmasının Putin Team, ScareCrow, BlueSky ve Meow gibi bir dizi yeni fidye yazılımı türü ortaya çıkardığını açıklayan Cyble, bu tür sızıntıların tehdit aktörlerinin farklı yazılımlar başlatmasını nasıl kolaylaştırdığını vurguladı. Minimum yatırım ile şubeler.

Cocomazzi, “Fidye yazılımı ekosistemi, aşırı uzmanlaşma ve sürekli büyüyen dış kaynak kullanımı eğilimi ile sürekli olarak gelişmektedir.” Dedi. “Uzmanlaşmaya ve dış kaynak kullanımına yönelik bu eğilim, karmaşık fidye yazılımı saldırılarının çoğalmasını sağladığı için kuruluşlar için önemli bir tehdit oluşturuyor.”