Verizon’da bir güvenlik açığı İOS için arama filtresi uygulaması keşfedildi ve izin verildi Müşteri arama günlüklerine yetkisiz erişim.

Bu kusur, gerekli teknik bilgiye sahip herhangi bir bireyin, herhangi bir Verizon telefon numarası için, gizlilik ve güvenlik için ciddi riskler oluşturan gelen çağrı verilerini – zaman damgalarıyla tamamlanmasına izin verdi.

Güvenlik açığı açıklandı

Verizon Call Filtre uygulaması, kullanıcıların spam çağrılarını engellemelerine ve arama günlüklerini yönetmelerine yardımcı olmak için tasarlanmıştır. Ancak, bir araştırmacı yakın zamanda uygulamayı ciddi bir güvenlik atlamasına karşı savunmasız buldu.

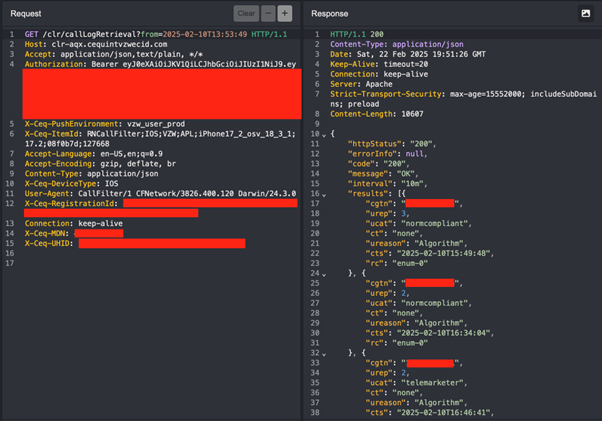

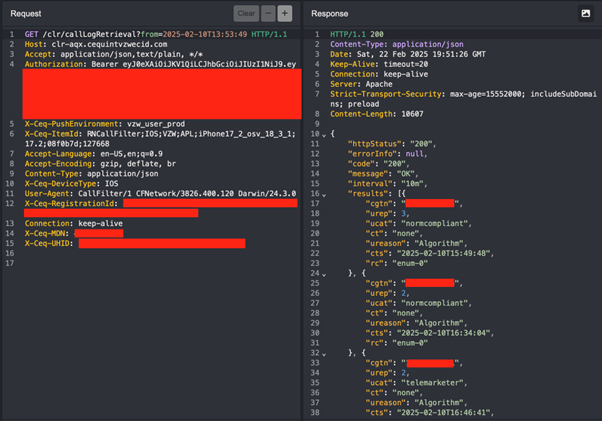

Bu sorunun özünde, uygulamanın çağrı geçmişi verilerini almak için Verizon’un sunucuları ile etkileşimi vardı. Uç noktasına /CLR /Calllogretieval’e gönderilen bir ağ talebi bu almayı kolaylaştırdı.

Kritik bir kusur, uygulamanın sorgulanan telefon numarasının imzalanan kullanıcıya bağlı telefon numarasıyla eşleştiğini doğrulayamadığı konusunda yatıyordu.

Geçerli bir yetkilendirme jetonunu (JWT) tutarken, talep başlığında (X-CEQ-MDN) telefon numarasını değiştirerek, bir saldırgan herhangi bir Verizon müşterisi için çağrı günlük verileri getirebilir.

JWT yükü şöyle görünüyordu:

{

"sub": "SIGNED_IN_USER_PHONE_NUMBER_HERE",

"iat": "1740253712",

"iss": "df88f1ed1dfd9a903e4c8dca7f00089e134c6c4e0a566cd565147ba1dadf78a6",

"secret": "REDACTED",

"alg": "ECDSA-256",

"exp": "1740255512"

}Bu neden önemli

Çağrı günlükleri önemsiz görünebilir, ancak göründüklerinden çok daha açıklayıcıdırlar.

Zaman damgaları ve çağrı süreleri gibi meta veriler, bireyin günlük rutini, kişisel ilişkileri ve gizli kişilerin resmini çizebilir.

Gazeteciler, kolluk kuvvetleri, politikacılar veya aile içi istismar mağdurları gibi yüksek riskli bireyler için, yanlış ellere düşen bu tür bilgilerin felaket sonuçları olabilir.

İhlal, Verizon’un kapsamlı müşteri tabanını etkiler – muhtemelen tüm abonelere uzanır, çünkü çağrı filtresi hizmetinin varsayılan olarak etkinleştirildiğine inanılır.

Bulgular, güvenlik açığının belirli hesaplarla veya kullanıcı gruplarıyla sınırlı olmadığını göstermektedir.

Savunmasız API’yı barındıran sunucu, arayan kimlik hizmetleri konusunda uzmanlaşmış bir telekom teknolojisi şirketi olan Cequint’e ait gibi görünüyor.

Bu, Cequint gibi üçüncü taraf yükleniciler tarafından depolanan veya yönetilen müşteri verilerinin güvenliği hakkında daha fazla soru ortaya çıkarır, özellikle de bu tür veriler ABD’deki en büyük mobil operatörlerden birine bağlı olduğunda

Bu kırılganlığın teknik detayları artık kamuya açık olsa da, keşfi dijital kimliklerin korunmasında uyanıklık ihtiyacının kesin bir hatırlatıcısıdır.

İster daha sıkı doğrulamalar, iç denetimler veya üçüncü taraf güvenlik turlarının rolünü ele alarak, Verizon gibi taşıyıcıların müşteri verilerini güvende tutmak için iki katına çıkması gerektiği açıktır.

Find this News Interesting! Follow us on Google News, LinkedIn, & X to Get Instant Updates!