Siber güvenlik araştırmacıları, hedeflenen makinelerde bütünlük korumalarını atlamak için kötüye kullanılabilecek Windows MSHTML platformunda artık yama uygulanmış bir güvenlik açığı hakkında ayrıntılar paylaştı.

CVE-2023-29324 (CVSS puanı: 6.5) olarak izlenen güvenlik açığı, bir güvenlik özelliği atlama olarak tanımlandı. Microsoft tarafından Mayıs 2023 için Salı Yaması güncellemelerinin bir parçası olarak ele alındı.

Hatayı keşfeden ve bildiren Akamai güvenlik araştırmacısı Ben Barnea, tüm Windows sürümlerinin etkilendiğini kaydetti ancak Microsoft, Exchange’e dikkat çekti.

Mart güncellemesine sahip sunucular güvenlik açığı bulunan özelliği içermez.

Barnea, The Hacker News ile paylaştığı bir raporda, “İnternette kimliği doğrulanmamış bir saldırgan, bir Outlook istemcisini saldırgan tarafından kontrol edilen bir sunucuya bağlanmaya zorlamak için güvenlik açığını kullanabilir.” Dedi.

“Bu, NTLM kimlik bilgilerinin çalınmasına neden olur. Sıfır tıklama güvenlik açığıdır, yani kullanıcı etkileşimi olmadan tetiklenebilir.”

Ayrıca, CVE-2023-29324’ün Microsoft’un Mart 2023’te Outlook’ta Rus tehdit aktörleri tarafından istismar edildiğini söylediği kritik bir ayrıcalık yükseltme kusuru olan CVE-2023-23397’yi çözmek için uygulamaya koyduğu bir düzeltmenin baypas olduğunu da belirtmekte fayda var. Nisan 2022’den beri Avrupa varlıklarını hedef alan saldırılar.

Gerçek Zamanlı Koruma ile Fidye Yazılımını Durdurmayı Öğrenin

Web seminerimize katılın ve gerçek zamanlı MFA ve hizmet hesabı koruması ile fidye yazılımı saldırılarını nasıl durduracağınızı öğrenin.

Koltuğumu Kurtar!

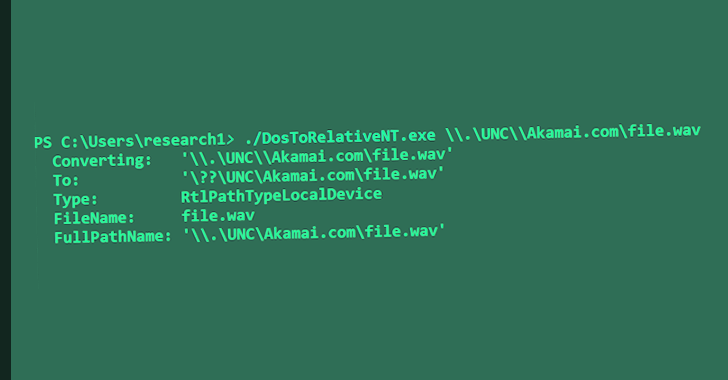

Akamai, sorunun Windows’ta yolların karmaşık bir şekilde işlenmesinden kaynaklandığını ve bu nedenle bir tehdit aktörünün internet güvenlik bölgesi kontrollerini atlatabilecek kötü amaçlı bir URL oluşturmasına izin verdiğini söyledi.

Barnea, “Bu güvenlik açığı, yeni güvenlik açıklarına ve baypaslara yol açan yama incelemesinin bir başka örneğidir” dedi. “Potansiyel olarak kritik bellek bozulması güvenlik açıkları içerebilecek sıfır tıklamalı bir medya ayrıştırma saldırı yüzeyidir.”

Tamamen korunmak için Microsoft, kullanıcılara ayrıca MSHTML platformundaki ve komut dosyası altyapısındaki güvenlik açıklarını gidermek için Internet Explorer Toplu güncelleştirmelerini yüklemelerini önermektedir.