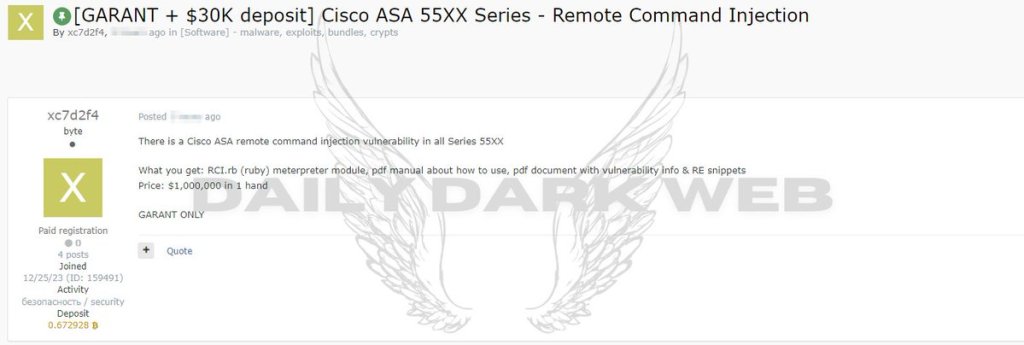

“xc7d2f4” isimli bir tehdit aktörünün Cisco ASA için uzaktan komut ekleme güvenlik açığını sattığı iddia ediliyor. Tehdit aktörü, bu güvenlik açığının Cisco Adaptive Security Appliance’ın (ASA) 55XX serisinin tümünde mevcut olduğunu iddia etti.

Cyber Express, iddia edilen güvenlik açığına maruz kalmanın ayrıntılarını doğrulamak için Cisco’ya ulaştı ancak bu raporun yazıldığı sırada resmi bir yanıt mevcut değildi.

Uzaktan komut enjeksiyonu, işletim sistemi komutlarının yetkisiz yürütülmesini içeren bir saldırı yöntemidir. Bu durum, genellikle yetersiz veri temizleme ve/veya harici programların uygunsuz şekilde çağrılması nedeniyle, bir uygulamanın işletim sistemi komutları oluşturmak için güvenilmeyen girişi güvenli olmayan bir şekilde işlemesi durumunda meydana gelir.

Adaptive Security Appliance (veya ASA), güvenlik duvarı, antivirüs, izinsiz giriş önleme ve VPN yeteneklerini birleştirir. Saldırıları ağ üzerinden yayılmadan önce durduran proaktif tehdit savunması sağlar.

Cisco ASA, her boyuttaki kurumsal ağları ve veri merkezlerini korur. Kullanıcılara verilere ve ağ kaynaklarına son derece güvenli erişim sağlar.

ASA’nın bazı özellikleri şunlardır:

- Paket filtreleme: Cihaza uygulanmış olan Erişim Kontrol Listelerinde (ACL) tanımlanan kurallara göre gelen veya giden (veri) paketlerin filtrelenmesi işlemi.

- Trafikte durum denetimi: ASA’dan geçen trafiğin çok karmaşık bir denetimi.

Uzaktan Komut Ekleme Güvenlik Açığı Satışı

Tehdit aktörü, RCI.rb (ruby) Meterpreter modülünü, bunun nasıl kullanılacağına ilişkin bir PDF kılavuzunu, uzaktan komut ekleme güvenlik açığı hakkında ayrıntılı bilgi içeren bir PDF belgesini ve RE parçacıklarını satmayı iddia ediyor.

- RCI.rb (Ruby) Meterpreter Modülü: Bu bir penetrasyon testi aracı olan Metasploit çerçevesiyle ilişkili bir modüldür. Ruby tabanlı Meterpreter modülü, kullanım sonrası faaliyetler için tasarlanmıştır.

- Sayaç yorumlayıcısı: Uzaktan kontrol ve ayrıcalık yükseltme için Metasploit’te güçlü bir sömürü sonrası araç.

- Metasploit: bilgisayar sistemlerinin güvenliğini değerlendirmek ve iyileştirmek amacıyla yararlanma kodunu geliştirmek, test etmek ve yürütmek için kullanılan açık kaynaklı bir sızma testi çerçevesi.

- PDF Kılavuzu: Bu kılavuz, kaçınma tekniklerine ilişkin talimatlar, kullanım örnekleri ve bilgiler içerebilir.

- Güvenlik Açığı Hakkında PDF Belgesi: Tehdit aktörü, RCI.rb Meterpreter modülünün hedeflediği güvenlik açığı hakkında ayrıntılı bilgi sağlayan bir PDF belgesi sunuyor. Uzaktan komut ekleme güvenlik açığının yapısını, etkilenen sistemleri ve potansiyel etkisini açıklar.

- RE parçacıkları: Bunlar tersine mühendislik süreciyle ilgili kod parçacıkları veya talimatlardır. Bu parçacıklar, başkalarının güvenlik açığının veya RCI.rb modülünün iç işleyişini anlamalarına yardımcı olabilir. Yazılımı analiz edenler için değerli olan belirli kod kalıplarını, bellek adreslerini veya diğer ayrıntıları içerebilirler.

Tehdit aktörü, uzaktan komut ekleme güvenlik açığı verilerinin satışı için tek taksitte 1.000.000 ABD Doları talep etti.

Cisco ASA Güvenlik Açığı Açığının Olası Etkisi

Cisco ASA ile ilgili bir uzaktan komut ekleme güvenlik açığının karanlık ağda satışı, önemli ve yaygın riskler oluşturmaktadır.

Bu CISCO güvenlik açığı, kötü niyetli aktörlerin etkilenen Cisco cihazında uzak bir konumdan rastgele komutlar yürütmesine olanak tanıyarak, yetkisiz erişime ve kritik altyapının ele geçirilmesine yol açabilir.

Etki, yalnızca cihazın tehlikeye atılmasının ötesine geçiyor; Saldırganlar, ağ hizmetlerini kesintiye uğratmak, veri bütünlüğünü tehlikeye atmak ve hatta veri sızdırma gerçekleştirmek için uzaktan komut ekleme güvenlik açığından yararlanabilir.

Bu durum, Cisco ASA’ya bağımlı kuruluşlar için mali kayıplar, itibar kaybı ve hukuki sonuçlar gibi ciddi bir tehdit oluşturmaktadır.

Bu riskleri azaltmak, güvenlik yamalarının uygulanmasını, sistemlerin düzenli olarak güncellenmesini ve kapsamlı güvenlik denetimlerinin yapılmasını gerektirir.

Medya Yasal Uyarısı: Bu rapor, çeşitli yollarla elde edilen iç ve dış araştırmalara dayanmaktadır. Sağlanan bilgiler yalnızca referans amaçlıdır ve bu bilgilere güvenme konusunda tüm sorumluluk kullanıcılara aittir. Cyber Express bu bilgilerin kullanılmasının doğruluğu veya sonuçları konusunda hiçbir sorumluluk kabul etmez.