Amerika Birleşik Devletleri için üst düzey alan adı — .BİZ Yeni araştırmalara göre, kötü amaçlı yazılım ve kimlik avı dolandırıcılıklarını kolaylaştıran kötü amaçlı bir bağlantı kısaltma hizmetine bağlı binlerce yeni kayıtlı alan adına ev sahipliği yapıyor. Bulgular, .US alan adlarının geçen yılki kimlik avı saldırılarında en yaygın alanlar arasında olduğunu belirten bir raporun hemen ardından geldi.

Araştırmacılar Bilgi bloğu Kimlik avcılarına ve kötü amaçlı yazılım tedarikçilerine hizmet veren üç yıllık bir bağlantı kısaltma hizmeti gibi görünen bir şeyi izlediklerini söylüyorlar. Infoblox, ilgili alan adlarının genellikle üç ila yedi karakter uzunluğunda olduğunu ve herhangi bir suiistimal veya yasal şikayeti göz ardı etmek için prim talep eden kurşun geçirmez barındırma sağlayıcılarında barındırıldığını tespit etti. Kısa alan adları herhangi bir içeriği barındırmaz ancak kullanıcılara kimlik avı yapmaya veya kötü amaçlı yazılım yüklemeye çalışan açılış sayfalarının gerçek adresini gizlemek için kullanılır.

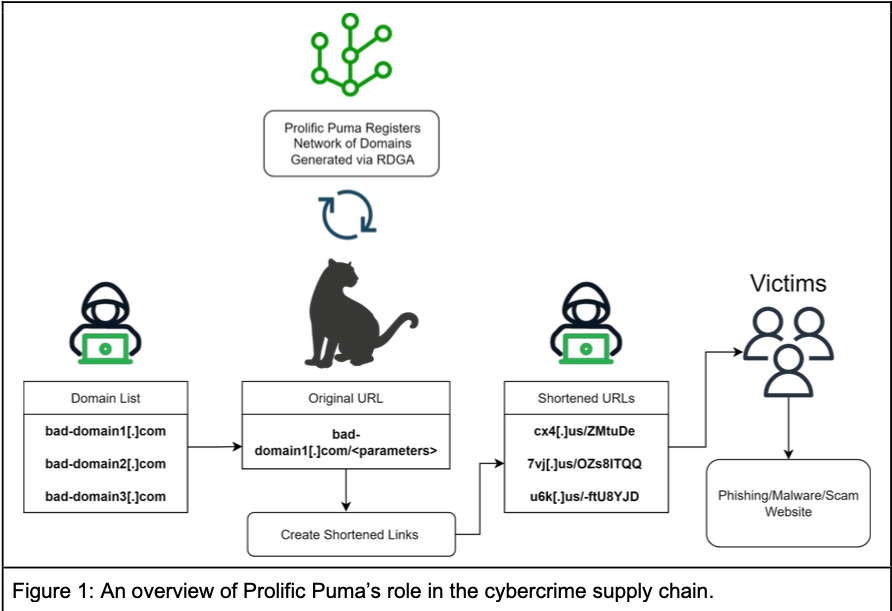

Infoblox’un “Prolific Puma” adını verdiği kötü amaçlı bir bağlantı kısaltma hizmetinin işlemlerini açıklayan bir grafik.

Infoblox, bu hizmete bağlı kimlik avı ve kötü amaçlı yazılım açılış sayfalarının başlangıçta nasıl tanıtıldığının belirsiz olduğunu söylüyor, ancak bunun esas olarak telefonlarındaki insanları SMS yoluyla hedef alan dolandırıcılıklardan kaynaklandığından şüpheleniyorlar. Yeni bir rapor, şirketin bu bağlantı kısaltma hizmetinin ana hatlarını kısmen kısa alanlardaki sözde rastgele desenler sayesinde haritalandırdığını ve bunların hepsinin yüzeyde anlamsız bir harf ve sayı karmaşası olarak göründüğünü söylüyor.

“Bu dikkatimizi çekti çünkü alan adı oluşturma algoritmalarını kullanan kayıtları tespit eden sistemlerimiz var” dedi Renee BurtonInfoblox’ta tehdit istihbaratı başkanı. “Kısaltıcıları aracılığıyla sunulan herhangi bir meşru içerik bulamadık.”

Infoblox, Mayıs 2023’e kadar kötü amaçlı bağlantı kısaltma hizmetine bağlı yeni kayıtların büyük bir kısmının .info ile biten alan adlarından oluştuğunu belirledi. O zamandan beri, hizmeti çalıştırmaktan sorumlu olan kişinin, oluşturulan toplam alan adlarının yaklaşık yüzde 55’i için .US kullandığını ve her gün birkaç düzine yeni kötü amaçlı .US alan adının kaydedildiğini buldular.

.US tarafından denetlenmektedir Ulusal Telekomünikasyon ve Bilgi İdaresi (NTIA), bir yürütme organı ajansıdır. ABD Ticaret Bakanlığı. Ancak Sam Amca, uzun süredir .US alan adının yönetimini çeşitli özel şirketlere devrediyor ve bu da ABD’nin üst düzey etki alanının giderek kimlik avı faaliyetlerinin çöplüğüne dönüşmesine izin veriyor.

Ya da öyle sonuçlandı Interisle Danışmanlık GrubuBirden fazla sektör kaynağından kimlik avı verilerini toplayan ve en son trendler hakkında yıllık bir rapor yayınlayan. 2018 yılında Interisle, .US alan adlarının spam, botnet (DDOS vb. için saldırı altyapısı) ve yasa dışı veya zararlı içerik açısından dünyadaki en kötü alan adları olduğunu tespit etti.

Interisle’ın en yeni çalışması, 1 Mayıs 2022 ile 30 Nisan 2023 arasındaki altı milyon kimlik avı raporunu inceledi ve yaklaşık 30.000 .US kimlik avı alanı belirledi. Interisle, Bank of America, Amazon, Apple, AT&T, Citi, Comcast, Microsoft, Meta ve Target dahil olmak üzere ABD’nin en önde gelen şirketlerinden bazılarına saldırmak için önemli sayıda .US alan adının kaydedildiğini tespit etti. Diğerleri ABD devlet kurumlarını taklit etmek veya onlara saldırmak için kullanıldı.

NTIA düzenlemeleri uyarınca, .US alan adı kayıtlarını işleyen alan adı kayıt şirketlerinin, bu müşterilerin gerçekten Amerika Birleşik Devletleri’nde ikamet ettiğini veya ABD merkezli kuruluşlara sahip olduğunu doğrulamak için belirli adımları (PDF) atması gerekir. Bununla birlikte, bir kişi GoDaddy aracılığıyla bir .US alan adını kaydettirirse — en büyük alan adı kayıt kuruluşu ve .US sözleşmesinin mevcut yöneticisi – birinin ABD bağlantı noktasını “kanıtlamanın” yolu, önceden seçilmiş üç olumlu yanıttan birini seçmektir.

Çoğu alan adı kayıt kuruluşunun, Avrupa gizlilik yasalarına aykırı davranmayı önlemek için müşteri bilgilerini kamuya açık kayıt kayıtlarından otomatik olarak çıkardığı bir çağda, .US, tüzüğünde tüm kayıt kayıtlarının kamuya açıklanacağını belirttiği için aykırı bir durum olarak kaldı. Ancak Infoblox, Ekim 2023’ten bu yana kayıtlı .US ile biten 2.000’den fazla kötü amaçlı bağlantı kısaltıcı alan adı bulduğunu söyledi. AdıSilo usTLD’nin şeffaflık gerekliliklerini bir şekilde altüst eden ve özel kayıtlara dönüştüren.

Infoblox, “NameSilo ile olan kendi deneyimimiz sayesinde, usTLD’deki alan adları için arayüzleri aracılığıyla özel kaydı seçmek mümkün değildir” diye yazdı. “Ama yine de yapıldı. Özel kayıtlara sahip toplam alan adlarının %99’undan fazlası NameSilo’ya kayıtlıdır. Şu anda bu davranışı açıklayamıyoruz.”

NameSilo henüz yorum taleplerine yanıt vermedi.

Kötü amaçlı yazılım ve kimlik avı ile ilişkili alan adlarını izleyen uzmanlar, kayıt sırasında sağlanan sahte bilgilerin bile, potansiyel olarak kötü amaçlı veya kimlik avı amaçlı alan adlarının kötüye kullanılmadan önce tanımlanmasında yararlı olduğunu söylüyor.

Örneğin Temmuz 2023’te NameSilo aracılığıyla kaydedildiğinde alan adı 1x[.]biz — diğer binlerce kişi gibi — tescil ettirenini şu şekilde sıraladı: “Leyla Puma” Polonya’da bir sokak adresi ve e-posta adresi [email protected]. Ama göre DomainTools.com1 Ekim 2023’te bu kayıtlar NameSilo tarafından düzenlendi ve gizlendi.

Bu nedenle Infoblox, bu kötü niyetli bağlantı kısaltma hizmetinin arkasındaki kişileri “Üretken Puma.” Infoblox, e-posta adresinin kullanıcı adı kısmının Austin, Texas merkezli psychedelic soul grubu Black Pumas’ın 33 Ekim tarihli şarkısına bir referans gibi göründüğünü belirtiyor.

Kara Pumalar tam olarak bilinen bir isim olmasa da yakın zamanda Kinks’in “Strangers” şarkısının cover’ını içeren ve Rus işgalinden sığınan Ukraynalılar hakkında duygusal bir görsel anlatı içeren “Ukrayna” adlı popüler bir Youtube videosu vardı. Yabancı insanlar.” Ayrıca Leila Puma’nın e-posta adresi Ukraynalı bir e-posta sağlayıcısında.

DomainTools, daha önce Prolific Puma’ya bağlı yüzlerce başka kötü amaçlı alan adının İsimUcuz Polonya’da farklı bir adresteki “Josef Bakhovsky”ye. ancestry.com’a göre, bu soyadının İngilizce versiyonu olan Bakovski, şu anda Bakivtsi olarak bilinen ve Ukrayna’da bulunan Bakowce’den birinin geleneksel adıdır.

Bu olası Polonya ve/veya Ukrayna bağlantısı, bu bağlantı kısaltma hizmetinin arkasındaki “kim” hakkında bize bir şeyler söyleyebilir veya söylemeyebilir, ancak bu ayrıntılar, bu kötü amaçlı kısa alan adlarını tanımlamak ve gruplandırmak için faydalıdır. Ancak .US kayıt verilerinin bu yetersiz görünürlüğü bile artık tehdit altındadır.

NTIA kısa süre önce, kayıt şirketlerinin .US alan adları için WHOIS kayıt kayıtlarındaki tüm tescil ettiren verilerini çıkarmasına izin verecek bir teklif yayınladı. Çok çeşitli endüstri grupları, önerilen değişikliklere karşı olan yorumlarda bulundu ve bu değişikliklerin, zaten siber suç faaliyetleriyle dolup taşan üst düzey bir alan için hesap verebilirliğin son kalıntılarını da ortadan kaldırmakla tehdit ettiğini söyledi.

Infoblox’tan Burton, Prolific Puma’nın dikkat çekici olduğunu çünkü yıllardır kötü niyetli faaliyetleri kolaylaştırabildiklerini ve güvenlik endüstrisi tarafından büyük ölçüde fark edilmediğini söylüyor.

Burton, “Bu, suç ekonomisinin tedarik zinciri düzeyinde ne kadar kalıcı olabileceğini ortaya koyuyor” dedi. “Her zaman kötü amaçlı yazılım veya kimlik avı sayfasına bakıyoruz, ancak burada bulduğumuz şey, DNS tehdit aktörlerinin orta katmanının yıllarca farkına varmadan varlığını sürdürdüğüdür.”

Infoblox’un Prolific Puma hakkındaki raporunun tamamı burada.