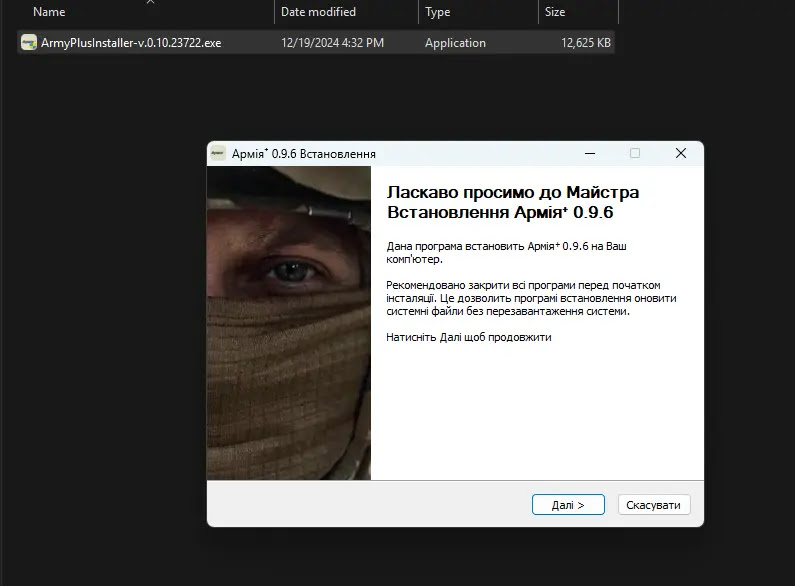

Araştırmacılar kısa bir süre önce sahte “Army+” uygulama web siteleri aracılığıyla Ukraynalı askeri personeli hedef alan kötü amaçlı bir kampanya keşfettiler; bu web siteleri, yürütüldükten sonra meşru uygulamayı Tor tarayıcısının yanına çıkaran kötü niyetli bir yükleyiciyi barındırıyor.

Yükleyici, Tor tarayıcısının eklenmesinin meşru kullanım için olmadığını belirten bir PowerShell betiği içeriyor; bu da tarayıcının muhtemelen gizli iletişim veya saldırganlar tarafından veri sızdırma amaçlı olduğunu gösteriyor.

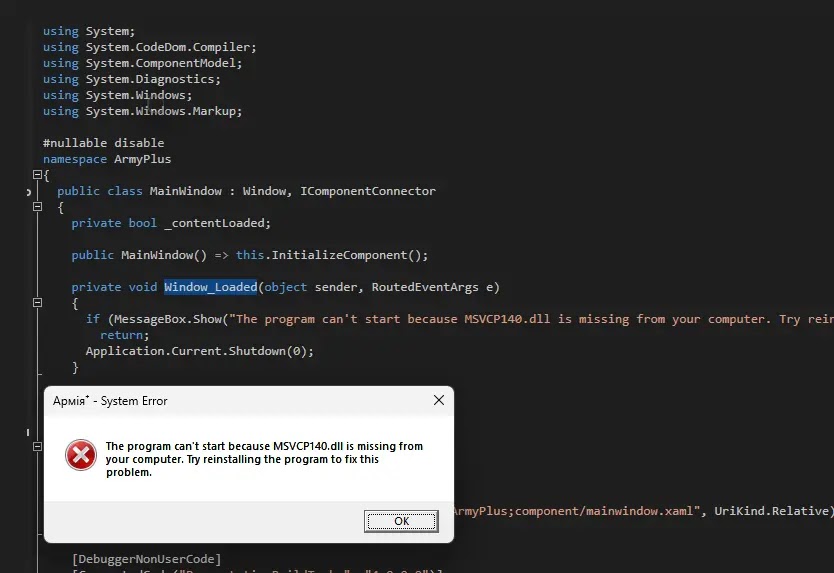

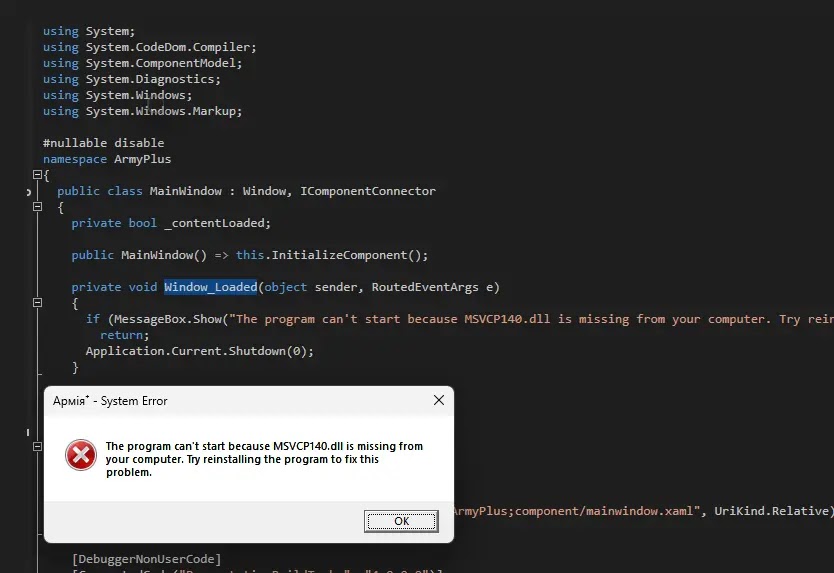

ArmyPlusInstaller, bir tuzak uygulaması olan ArmyPlus.exe’yi başlatırken aynı anda arka planda init.ps1 adlı bir PowerShell betiğini çalıştırarak kurulum sürecini başlatır.

ANY.RUN ile Gerçek Dünyadaki Kötü Amaçlı Bağlantıları, Kötü Amaçlı Yazılımları ve Kimlik Avı Saldırılarını Araştırın – Ücretsiz Deneyin

ArmyPlusInstaller, etkinliğini gizlemek için cmd’yi /min parametresiyle çalıştırarak konsol penceresini en aza indirir ve PowerShell’in varsayılan güvenlik kısıtlamalarını atlamasını sağlar; bu, Windows Komut İstemi’nden farklı olarak PowerShell’in komut dosyası yürütme için sıkı güvenlik önlemlerine sahip olması nedeniyle çok önemlidir.

Betik, bu korumaları geçersiz kılmak için Get-ExecutionPolicy ve Set-ExecutionPolicy gibi cmdlet’leri kullanarak yürütme politikasını değiştirir ve devam etmek için kendisine gerekli izinleri verir.

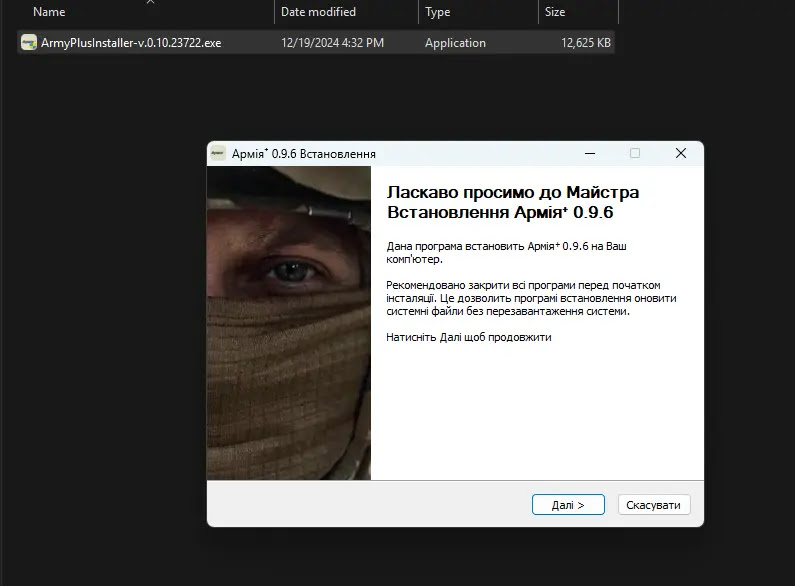

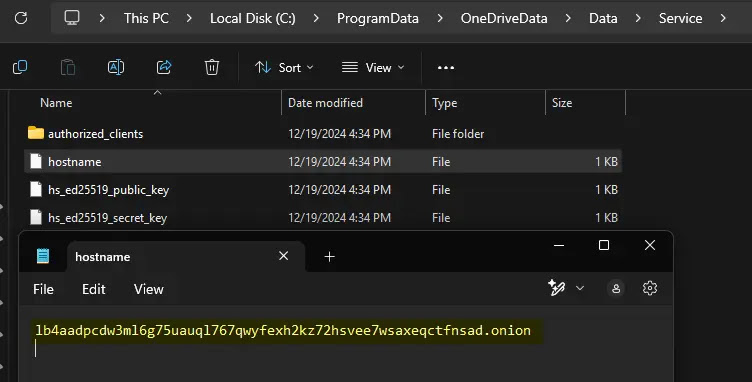

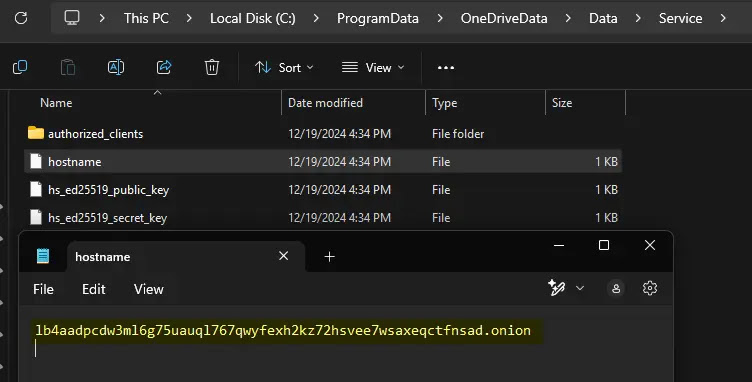

Kötü amaçlı yazılım, bileşenlerini üç farklı klasöre gizlice dağıtıyor ve ArmyPlus dizini, çekirdek komut dosyası olan init.ps1’in yanı sıra sahte dosyaları da barındırıyor.

Init.ps1, Tor tarayıcısını OneDriveData klasörüne çıkararak, gizli işlem için yapılandırarak ve görünür bir pencere olmadan başlatarak kurulumu düzenler.

Eş zamanlı olarak OpenSSH dosyaları ssh dizinine yerleştirilerek komut ve kontrol için bir arka kapı oluşturulur.

Tor’un OneDriveData içindeki ana bilgisayar adı dosyası, bu gizli Tor örneğinin adresini ortaya çıkararak SSH kanalı üzerinden güvenli ve anonim iletişimi kolaylaştırır.

Kötü amaçlı yazılım, gizli iletişim için Tor’dan yararlanarak Windows 11 sisteminde kalıcı bir arka kapı oluşturur; Tor, bir RSA anahtar çifti oluşturur, OpenSSH sunucusunu yapılandırır ve başlatır ve ardından sistem bilgilerini, genel anahtarı ve Tor soğan adresini uzaktan kumandaya gönderir. Tor ağı üzerinden sunucu.

Araştırmacıya göre uzak sunucu, güvenliği ihlal edilen sisteme SSH bağlantısı üzerinden güvenli bir şekilde komut göndermek için özel anahtarı kullanıyor ve saldırganların yüksek ayrıcalıklarla rastgele komutlar yürütmesine olanak tanıyor.

Görünüşte meşru bir uygulama yükleyicisindeki kötü amaçlı etkinlikleri gizleyerek sosyal mühendislikten yararlanır; burada yükleyici, kullanıcıyla güven oluşturmak için Windows uygulamalarının ortak bir gereksinimi olan yönetici ayrıcalıklarını talep eder.

Ana yürütülebilir dosya aldatıcı bir hata mesajı görüntülerken, gerçek yük, kurulum paketinde gizlenmiş bir PowerShell betiğinde (init.ps1) bulunur; bu, meşru bir yazılım kurulumunun görünümünü korurken kötü amaçlı etkinliği kullanıcıdan etkili bir şekilde gizler.

Saldırganlar, güvenliği ihlal edilmiş bir sistemde arka kapı oluşturmak için meşru yazılımlardan ve yerel Windows ikili dosyalarından yararlandı ve sistem bilgilerini bir zip dosyasına sıkıştırmak ve saldırganın TOR kontrol sunucusuna göndermek için PowerShell komut dosyalarını kullandı.