Ukrayna, daha önce belgelenmemiş bir Golang tabanlı veri silecek olarak adlandırılan, Rusya’nın yeni bir siber saldırısına maruz kaldı. SwiftSlicer.

ESET, saldırıyı Rusya Federasyonu Silahlı Kuvvetleri (GRU) Genelkurmay Başkanlığı Ana İstihbarat Müdürlüğü’ne bağlı Askeri Birim 74455’e bağlı bir ulus-devlet grubu olan Sandworm’a bağladı.

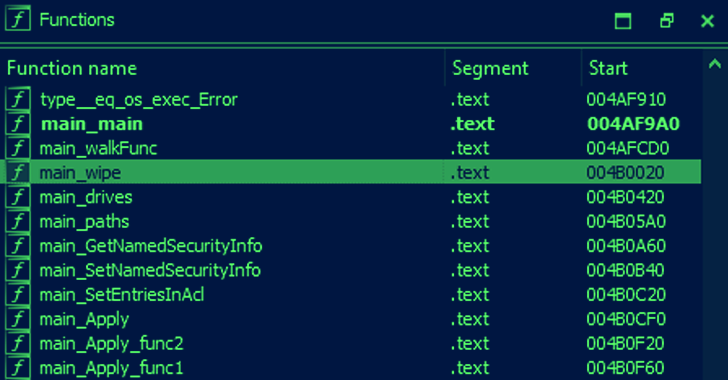

“Yürütüldükten sonra gölge kopyaları siler, tekrar tekrar %CSIDL_SYSTEM%\drivers, %CSIDL_SYSTEM_DRIVE%\Windows\NTDS ve diğer sistem dışı sürücülerde bulunan dosyaların üzerine yazar ve ardından bilgisayarı yeniden başlatır.” ifşa bir dizi tweet’te.

Üzerine yazma işlemleri, 4.096 bayt uzunluğundaki blokları doldurmak için rastgele oluşturulmuş bayt dizileri kullanılarak gerçekleştirilir. Slovak siber güvenlik şirketi, izinsiz girişin 25 Ocak 2023’te tespit edildiğini ekledi.

BlackEnergy, Electrum, Iridium, Iron Viking, TeleBots ve Voodoo Bear takma adlarıyla da takip edilen Sandworm, en az 2007’den beri dünya çapındaki kuruluşları hedef alan yıkıcı ve yıkıcı siber kampanyalar düzenleme geçmişine sahiptir.

Tehdit aktörünün karmaşıklığı, BlackEnergy, GreyEnergy, Industroyer, NotPetya, Exaramel ve Cyclops Blink gibi çok çeşitli özel araçları içeren çok sayıda farklı öldürme zinciriyle kanıtlanır.

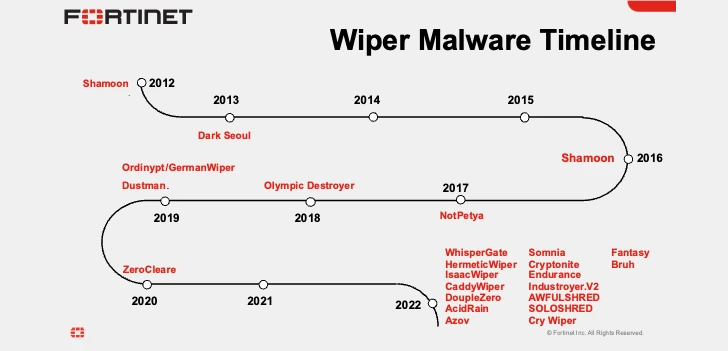

Yalnızca 2022’de, Rusya’nın Ukrayna’yı askeri işgaliyle aynı zamana denk gelen Sandworm, Ukrayna’daki kritik altyapıya karşı WhisperGate, HermeticWiper, IsaacWiper, CaddyWiper, Industroyer2, Prestige ve RansomBoggs’u serbest bıraktı.

Fortinet FortiGuard Labs araştırmacısı Geri Revay, bu hafta yayınlanan bir raporda, “Düşündüğünüzde, bir çatışma sırasında silici kötü amaçlı yazılımların artması pek de şaşırtıcı değil,” dedi. “Paraya çevrilmesi pek mümkün değil. Uygulanabilir tek kullanım durumu yıkım, sabotaj ve siber savaştır.”

SwiftSlicer’ın keşfi, Rus düşman topluluğu tarafından Ukrayna’da ortalığı kasıp kavurmak için tasarlanan saldırılarda silici kötü amaçlı yazılım varyantlarının tutarlı bir şekilde kullanıldığına işaret ediyor.

Gelişme aynı zamanda Ukrayna Bilgisayar Acil Durum Müdahale Ekibi’nin (CERT-UA) Sandworm’u ulusal haber ajansı Ukrinform’a yönelik son zamanlarda büyük ölçüde başarısız olan bir siber saldırıya bağlamasıyla geldi.

En geç 7 Aralık 2022’de gerçekleştirildiğinden şüphelenilen izinsiz giriş, Windows, Linux ve FreeBSD sistemlerini hedefleyen CaddyWiper, ZeroWipe, SDelete, AwfulShred ve BidSwipe olmak üzere beş farklı veri silme programının kullanılmasını gerektirdi. .

CERT-UA bir danışma açıklamasında, “Siber saldırının son aşamasının 17 Ocak 2023’te başlatıldığı tespit edildi.” “Ancak, özellikle birkaç veri depolama sistemiyle ilgili olarak yalnızca kısmi bir başarı elde etti.”

Gözü Ukrayna’da olan tek grup Sandworm değil. APT29, COLDRIVER ve Gamaredon gibi diğer Rus devlet destekli aktörler, savaşın başlangıcından bu yana bir dizi Ukraynalı örgütü aktif olarak hedef aldı.