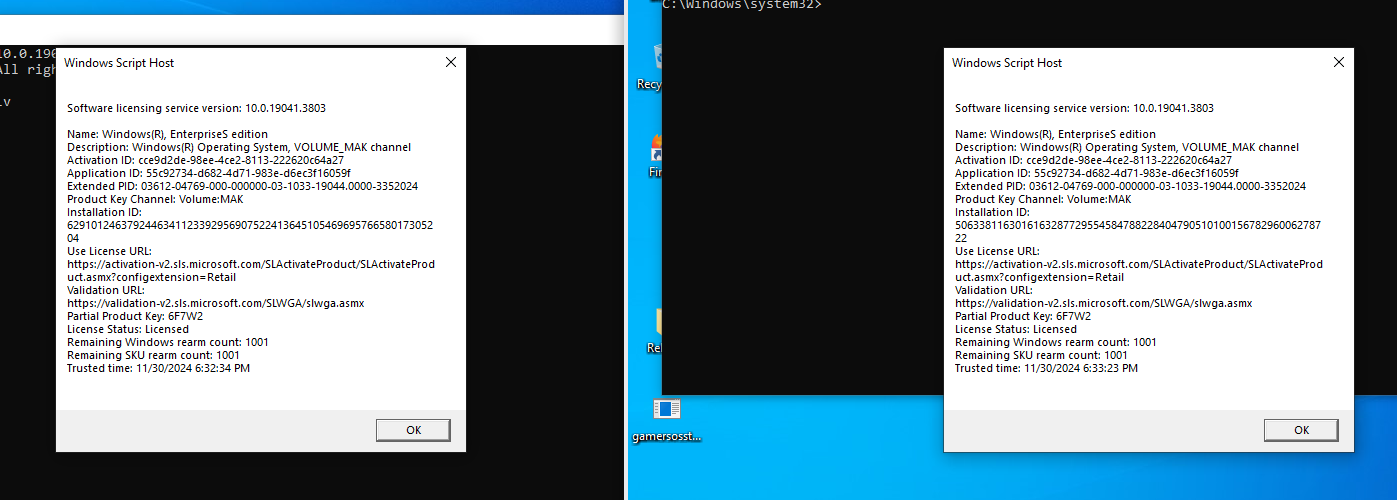

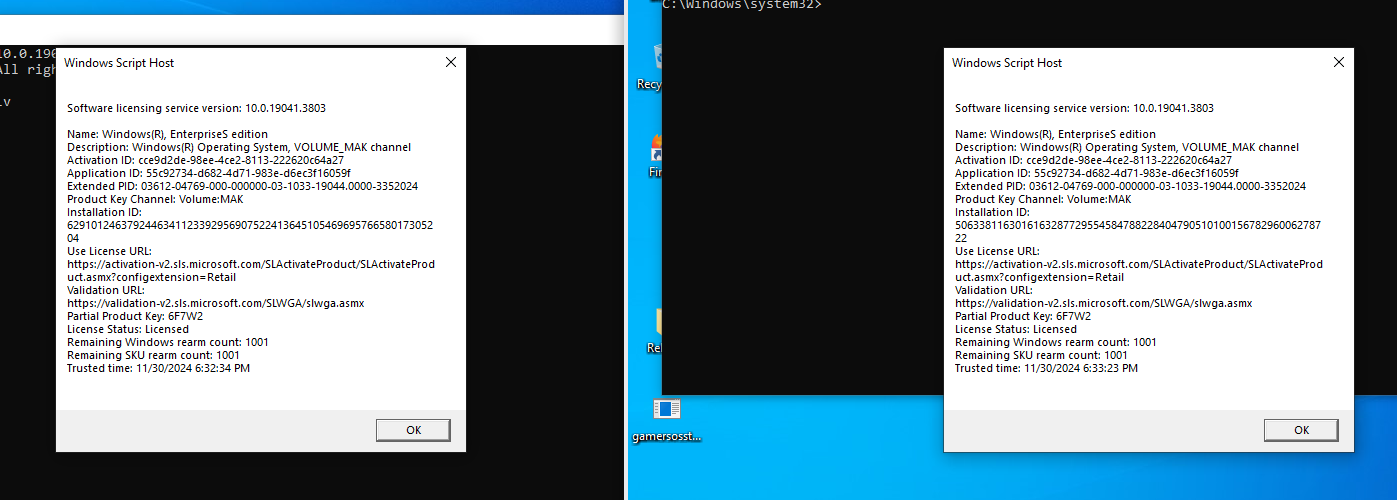

Araştırmacılar tarafından geliştirilen güçlü bir istismar olan TSForge’ın tanıtımı ile Windows aktivasyonunu atlamada önemli bir atılım elde edilmiştir.

Bu araç, Windows 7’den beri Windows’un her sürümünü ve Office 2013’ten bu yana tüm Windows eklentilerini ve ofis sürümlerini etkinleştirebilir.

TSForge, Windows aktivasyon istismarlarının geçmişinde önemli bir kilometre taşını temsil eder ve ilk kez yazılım koruma platformuna (SPP) doğrudan saldırı başarıyla uygulandı.

SPP ve CID hilesi üzerinde arka plan

Yazılım Koruma Platformu (SPP), Windows’taki lisansları ve etkinleştirme durumlarını yönetmekten sorumlu karmaşık bir sistemdir.

Dahil olmak üzere birkaç anahtar bileşen içerir sppsvc.exe/slsvc.exe Kullanıcı modu hizmetleri için ve sppobjs.dll Ürün anahtarı doğrulaması için.

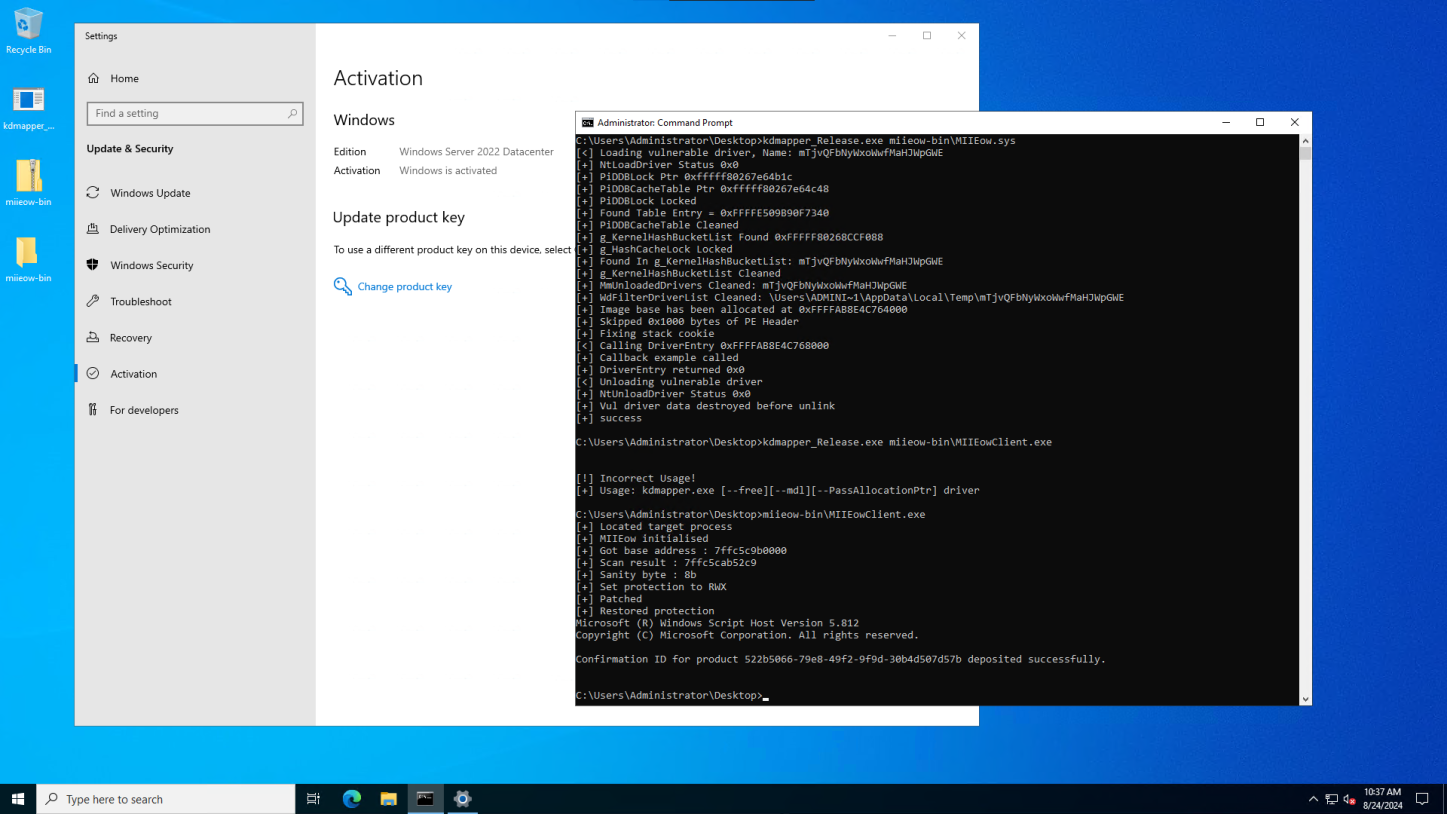

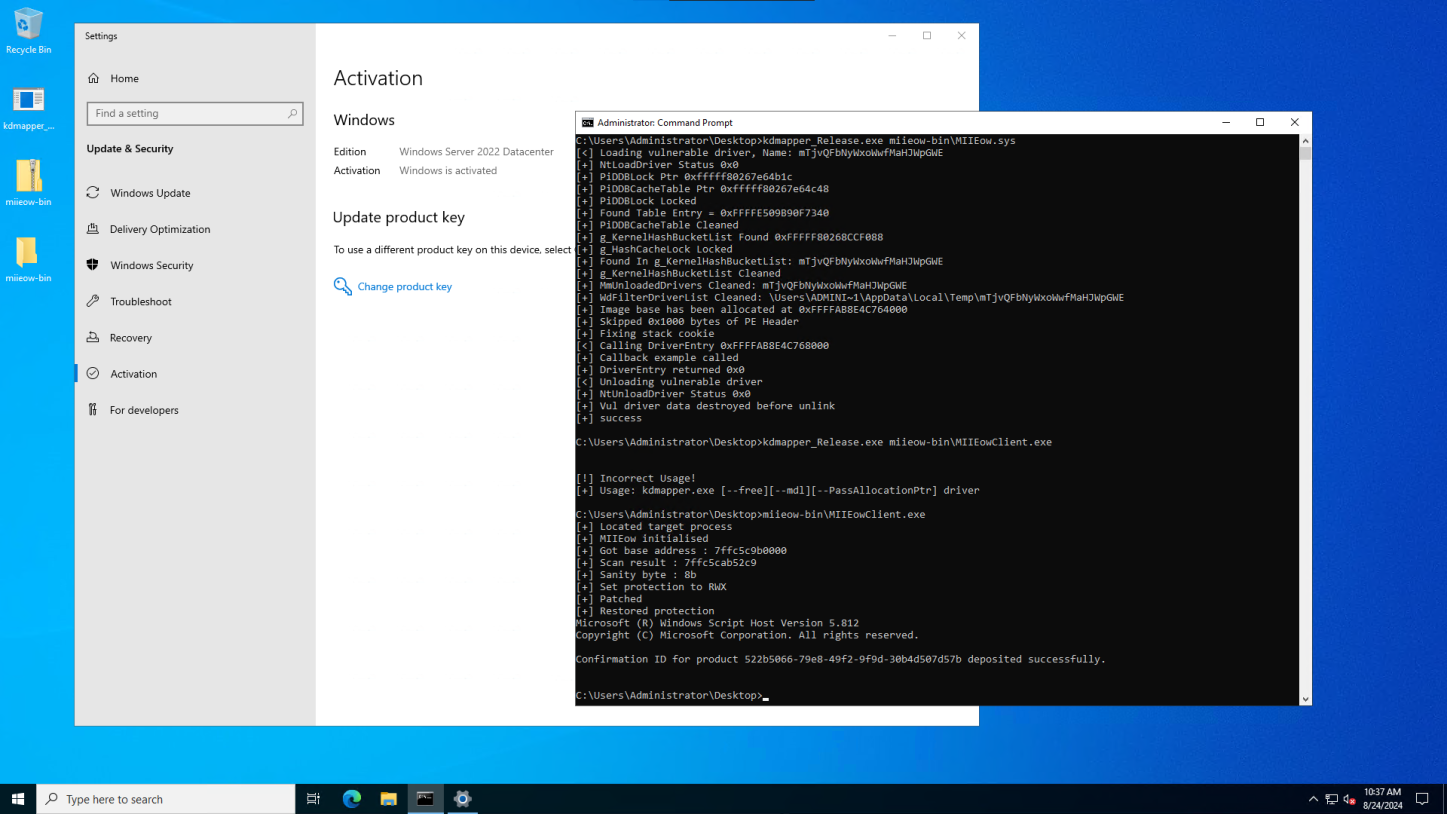

Araştırmacıların yolculuğu, 2023’te “CID hilesi” nin keşfedilmesiyle başladı ve bu da onaylama kimliği (CID) doğrulamasını atlamalarına izin verdi.

Bu hile, CID doğrulama kodunu yamayı içeriyordu. sppobjs.dllaktivasyon için sahte bir CID kullanımının sağlanması.

Özellikle, bu aktivasyon hizmeti yeniden başlattıktan sonra bile devam etti, bu da yazıldıktan sonra aktivasyon verilerinin tekrar doğrulanmadığını gösterdi.

Teknik atılımlar

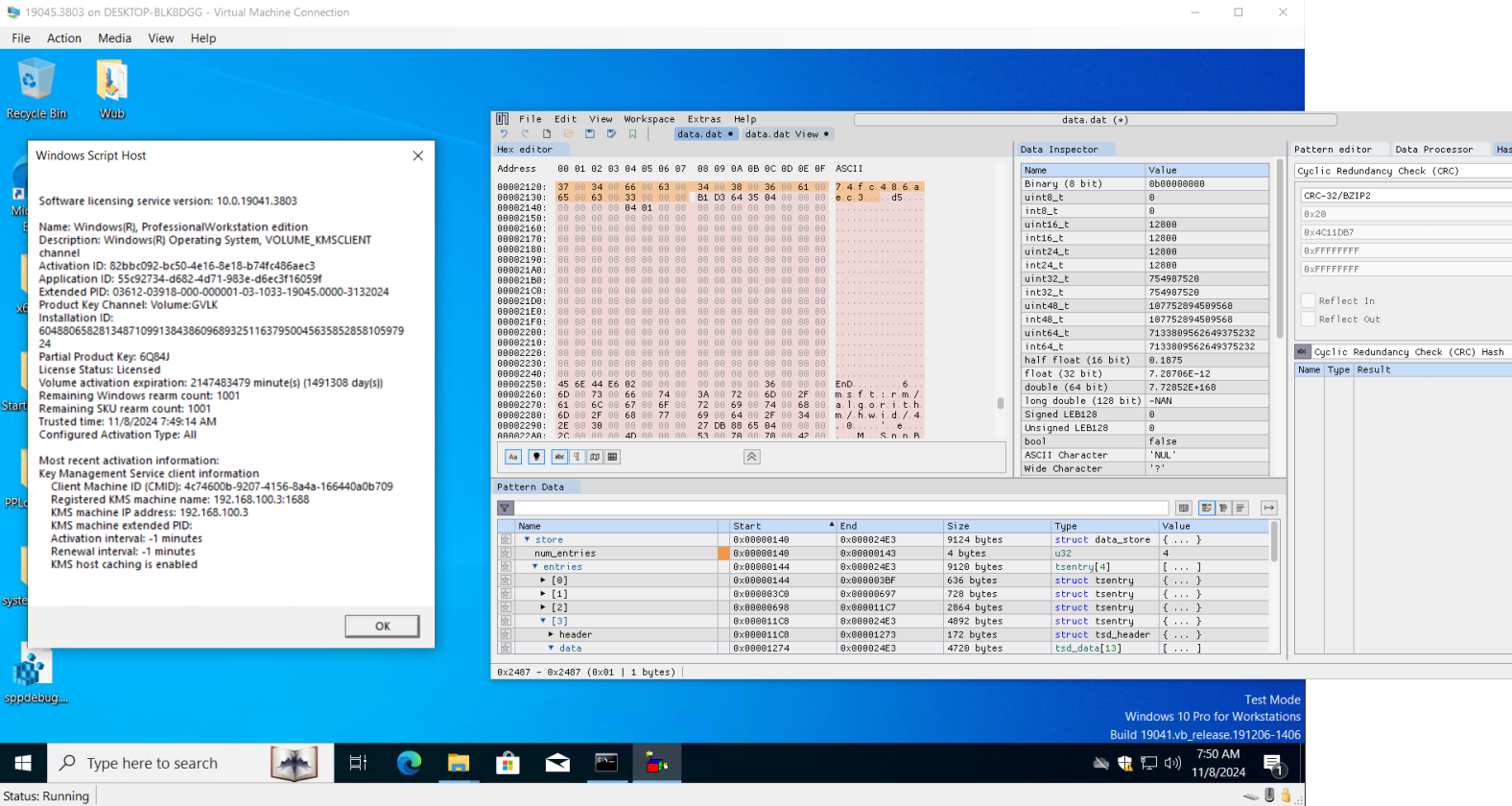

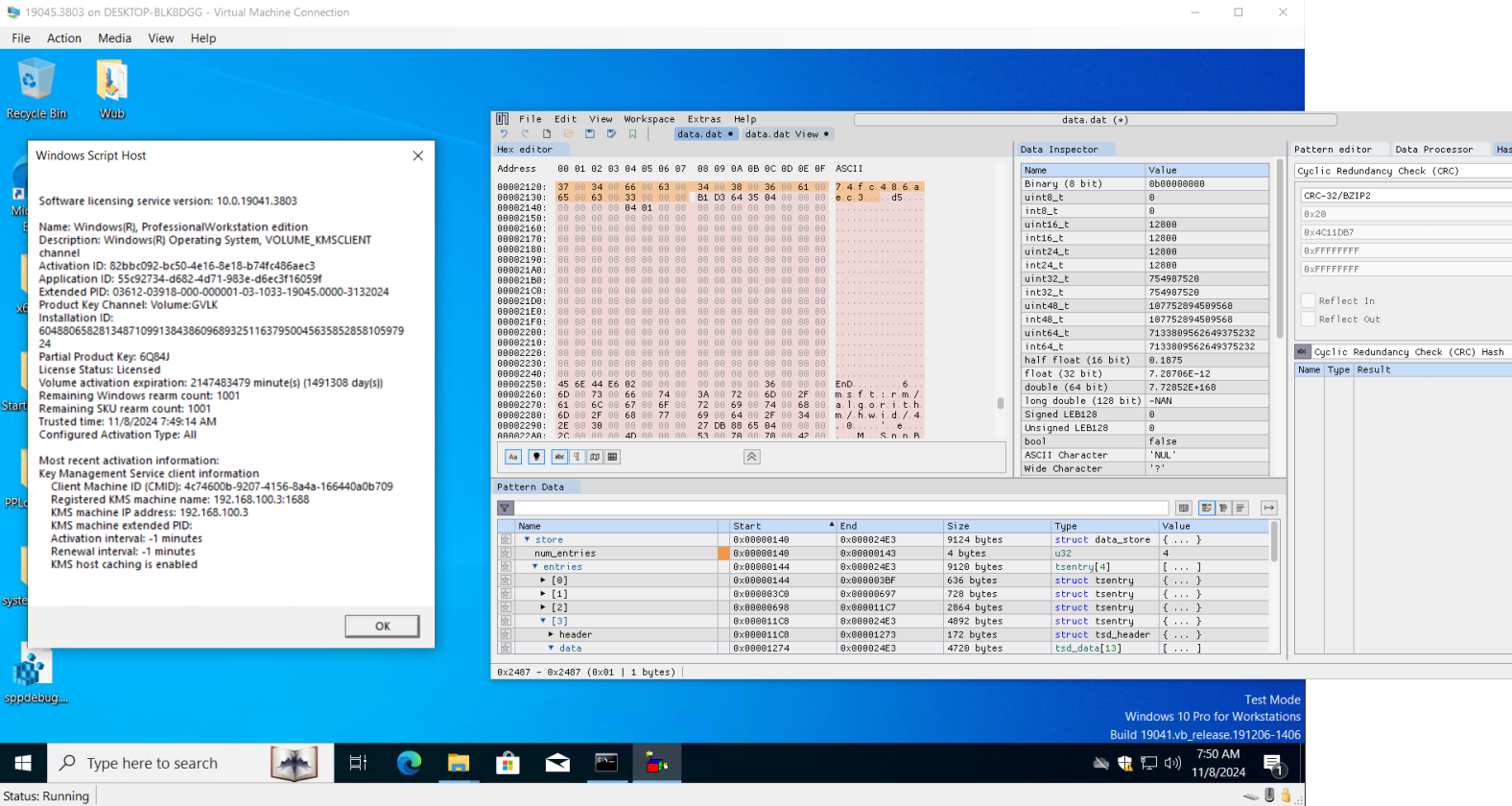

TSForge’ı geliştirmek için araştırmacılar, aktivasyon verilerinin nerede ve nasıl saklandığını anlamak zorundaydı.

Şöyleki kilit yerleri belirlediler. C:\Windows\System32\spp\store\2.0\data.dat Ve tokens.dataltında kayıt defteri anahtarları ile birlikte HKEY_LOCAL_MACHINE\SYSTEM\WPA.

Massgrave’e göre, bu dosyalar ve anahtarlar, kritik aktivasyon verilerini şifreli formda tutan “Güvenilir Mağaza” nı oluşturur.

Ekip, sızdırılmış Windows beta yapılarını kullandı. spsys.sys Sürücü, güvenilir mağazanın eski pencerelerde nasıl çalıştığını anlamak için çok önemlidir.

Bu bileşenleri tersine mühendislik ve hata ayıklayarak şifreleme rutinlerini ortaya çıkardılar ve fiziksel mağazanın şifresini çözmek ve yeniden şifrelemek için gerekli özel RSA anahtarlarını türetebildiler.

Eldeki özel anahtarlarla, araştırmacılar hata ayıklayıcılara veya çekirdek istismarlarına ihtiyaç duymadan herhangi bir Windows sürümünü etkinleştirebilirler.

Ayrıca, eski sürümlerde kullanılan Donanım Kimliği (HWID) doğrulama ve PKEY2005 kodlama sistemini atlamak için yöntemler geliştirdiler.

TSForge’ın yetenekleri sadece aktivasyonun ötesine uzanır; SPP’nin içselleri hakkında derin bir anlayış gösterir ve sağlam bir aktivasyon bypass aracı oluşturmak için kullanılmayan güvenlik açıklarını vurgular.

SPP’nin karmaşıklığına ve güvenliğine rağmen, TSForge kalıcılık ve yenilikçi ters mühendislik ile iyi inşa edilmiş DRM sistemlerinin bile tehlikeye atılabileceğini göstermektedir.

Free Webinar: Better SOC with Interactive Malware Sandbox for Incident Response, and Threat Hunting - Register Here