.webp)

APT-36 olarak da anılan TransparentTribe adıyla bilinen hacker grubu, siber casusluk faaliyetlerini yoğunlaştırdı.

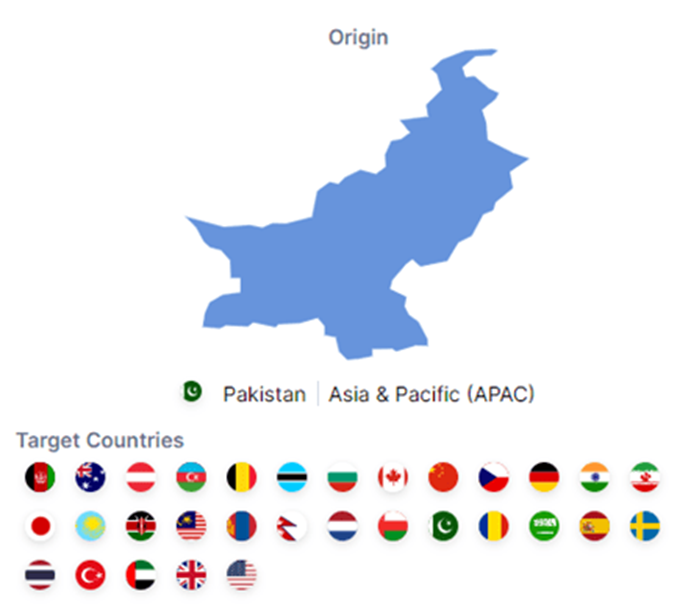

Pakistan kökenli bu grup, güvenliği tehlikeye atmayı ve hassas bilgileri toplamayı amaçlayan karmaşık siber saldırılarla aktif olarak Hindistan hükümet kuruluşlarını, askeri personeli ve savunma yüklenicilerini hedef alıyor.

TransparentTribe çoğunlukla Hindistan ve Afganistan’ın peşine düşüyor ancak Avustralya, Avusturya, Azerbaycan, Belçika, Botsvana, Bulgaristan, Kanada, Çin, Çek Cumhuriyeti, Almanya, İran, Japonya, Kazakistan, Kenya, Malezya, Nepal ve Hollanda’nın da peşinden gittiği görüldü. , Umman, Pakistan, Romanya, Suudi Arabistan, İspanya, İsveç, Tayland, Türkiye, BAE, İngiltere ve ABD.

Free Webinar | Mastering WAAP/WAF ROI Analysis | Book Your Spot

TransparentTribe Operasyonlarına Genel Bakış

TransparentTribe, Windows, Android ve Linux dahil olmak üzere çeşitli platformlara yönelik iyi planlanmış saldırılarıyla ünlüdür.

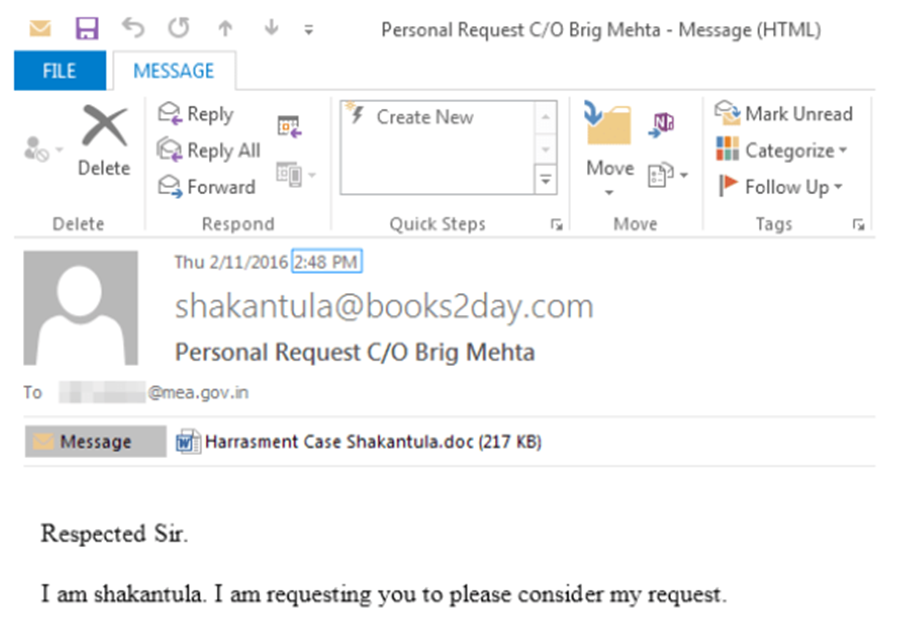

Grup, sahte web siteleri ve meşru devlet kurumlarını taklit eden belgeler oluşturmak gibi çeşitli taktikler kullanıyor. Bu, hedeflenen kullanıcıları kimlik bilgilerini açıklamaya veya kötü amaçlı yazılım indirmeye yönlendirir.

TransparentTribe’ın kullandığı başlıca yöntemlerden biri, kötü amaçlı yazılım dağıtmak ve gözetim yürütmek için sistemlerdeki güvenlik açıklarından yararlanmayı içerir.

Grubun aşağıda belirtilen birkaç kritik güvenlik açığı kullanılarak belgelendiği belgelenmiştir.

Bu güvenlik açığı, Microsoft sistemlerinin MSCOMCTL.OCX bileşeninde yer almakta olup uzaktan kod yürütülmesine olanak sağlamaktadır.

TransparentTribe, kurbanın makinesinde rastgele kod yürütmek için bu güvenlik açığından yararlanan ve yetkisiz erişime ve kontrole yol açan kötü amaçlı dosyalar hazırladı.

TransparentTribe tarafından hedeflenen bir diğer önemli güvenlik açığı, Microsoft Office’teki yığın tabanlı arabellek taşması sorunu olan CVE-2010-3333’tür.

Bu kusur, özel hazırlanmış belgeler aracılığıyla istismar edilerek saldırganların oturum açmış kullanıcının kimliği altında kod yürütmesine olanak sağlanır.

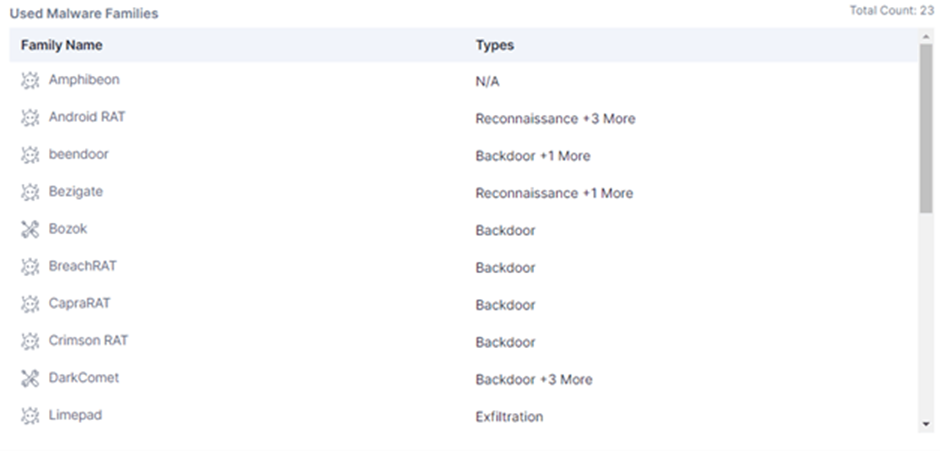

TransparentTribe, hedeflenen sistemlere sızmak ve bu sistemlerde kalıcı olmak için çeşitli araçlardan yararlanır.

Bunlar arasında Crimson RAT, DarkComet ve ObliqueRAT gibi tehlike altındaki sistemlerin uzaktan kontrolüne olanak tanıyan çeşitli Uzaktan Erişim Truva Atları (RAT’lar) yer alır.

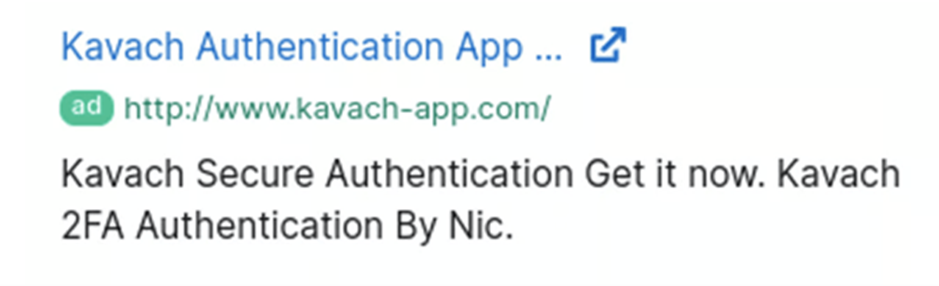

Grubun stratejisi genellikle kimlik avı e-postaları, kötü amaçlı reklamlar (kötü amaçlı reklam) ve sosyal mühendislik taktikleri yoluyla ilk bulaşmayı içerir.

Grubun, resmi web sitelerini taklit etmek için yazım hatası yapılmış adlara sahip alan adları kullandığı ve bunları daha sonra kötü amaçlı dosyaları barındırmak için kullandığı gözlemlendi.

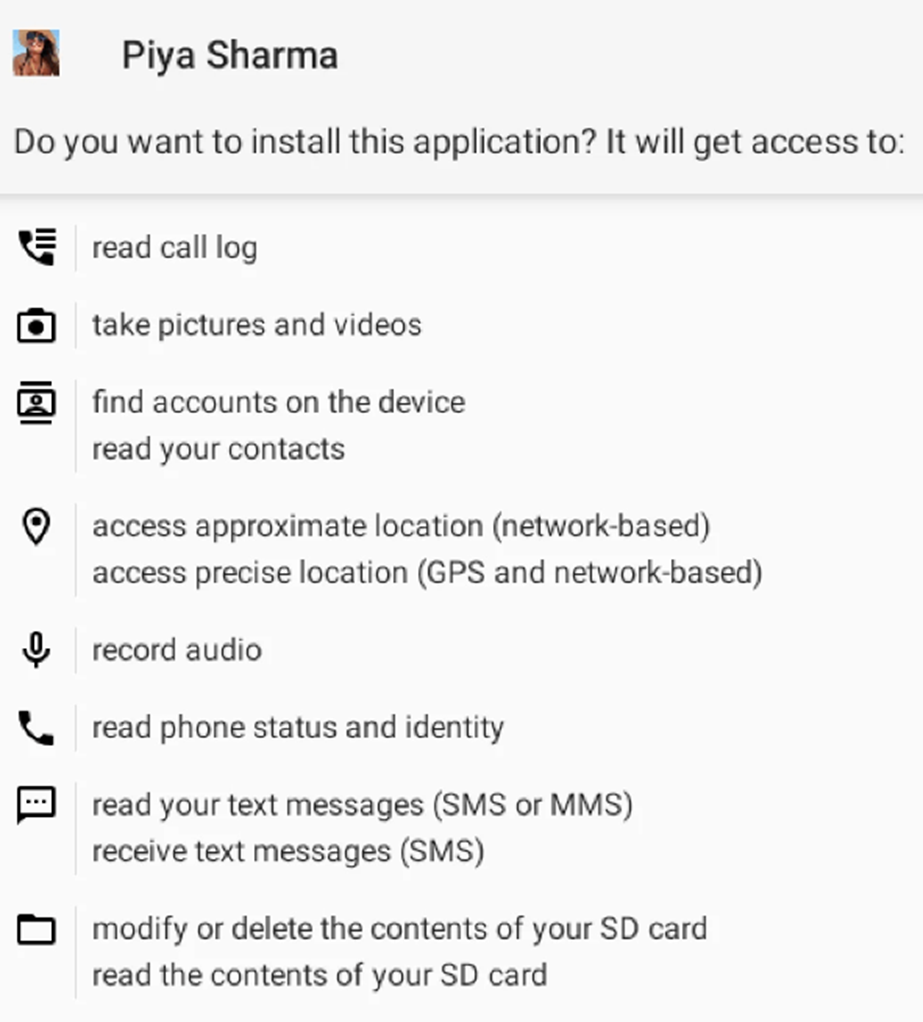

Ayrıca TransparentTribe, bireyleri kötü amaçlı uygulamalar indirmeye teşvik etmek için sahte profiller oluşturdukları YouTube gibi platformlar aracılığıyla sosyal mühendislikten yararlanıyor.

TransparentTribe’ın faaliyetleri, Hindistan ve hedeflenen diğer ülkeler için ulusal güvenliğe yönelik önemli bir tehdidin altını çiziyor.

Grubun sürekli gelişen taktikleri ve gelişmiş araçları, güçlü bir siber güvenlik duruşu ve potansiyel hedefler arasında farkındalık gerektirir.

Kuruluşların, bu tür gelişmiş kalıcı tehditlerin risklerini azaltmak için sıkı güvenlik önlemleri alması, düzenli güncellemeler yapması ve çalışan eğitimi alması teşvik edilmektedir.

Looking to Safeguard Your Company from Advanced Cyber Threats? Deploy TrustNet to Your Radar ASAP