Yakın zamanda yapılan bir araştırma, internete bağlı kapı zili kameralarında, özellikle Ivanti'nin Pulse Secure cihazlarını etkileyen bir kusuru ortaya çıkardı.

NVISO Olay Müdahale ekibi, iki gizli TLS tabanlı arka kapının (SparkCockpit ve SparkTar) tespit edildiği ve saldırganların bu cihazları ele geçirmesine ve dahili ağlara yetkisiz erişim elde etmesine olanak tanıyan keşfi keşfetti.

Soruşturma, Ivanti cihazlarının tehlikeye girdiğini gözlemleyen kritik sektördeki bir kuruluş tarafından tetiklendi ve bu karmaşık arka kapıların keşfedilmesine yol açtı.

Gelişmiş Saldırı Teknikleri

Hem SparkCockpit hem de SparkTar, meşru Ivanti sunucu uygulamalarına yönelik TLS iletişiminin seçici olarak ele geçirilmesini kullanıyor ve bu da onların tespit edilmesini önlemelerine yardımcı oluyor.

SparkTar özellikle gelişmiştir ve fabrika sıfırlamalarına ve cihaz yükseltmelerine dayanabilir.

Ayrıca saldırgan trafiğini doğrudan kuruluşun ağına aktarmak için dosya yüklemeye, komut yürütmeye ve SOCKS proxy'leri ayarlamaya da olanak tanır.

NVISO ekibi, bu arka kapıların çoğu ağ tabanlı güvenlik çözümü tarafından tespit edilmekten kaçabildiğini ve saldırganlara kalıcılık ve SOCKS proxy'leri aracılığıyla trafik tüneli oluşturma da dahil olmak üzere uzaktan erişim yetenekleri sunduğunu buldu.

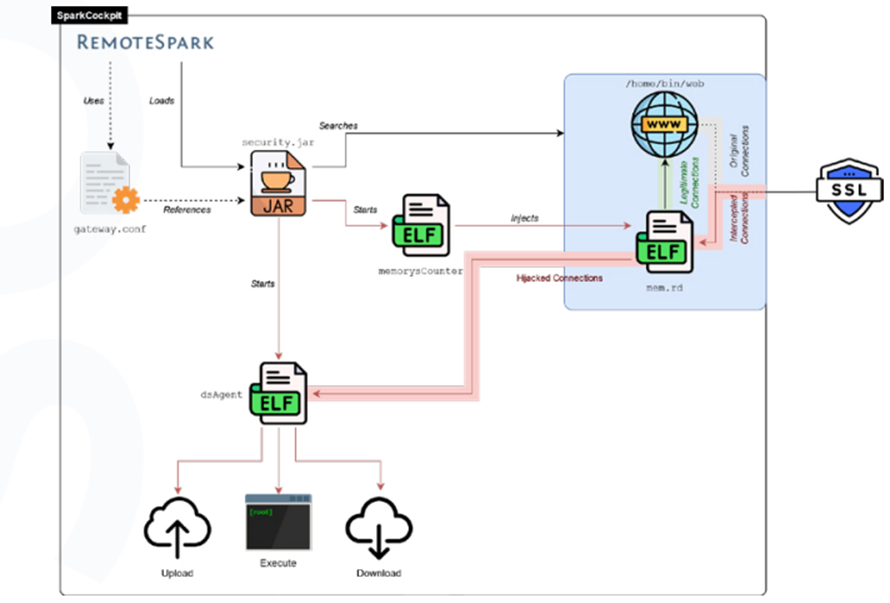

SparkCockpit: Daha Yakından Bir Bakış

SparkCockpit, Pulse Secure BUSHWALK web kabuğunun geliştirilmiş hali aracılığıyla konuşlandırıldı ve komut yürütmenin yanı sıra temel yükleme/indirme yetenekleri sağlar.

Kötü amaçlı bir güvenlik.jar eklentisi yüklemek için RemoteSpark'ın sunucu bileşeni SparkGateway'in yapılandırmasını yamalayarak önyükleme kalıcılığını sağlar.

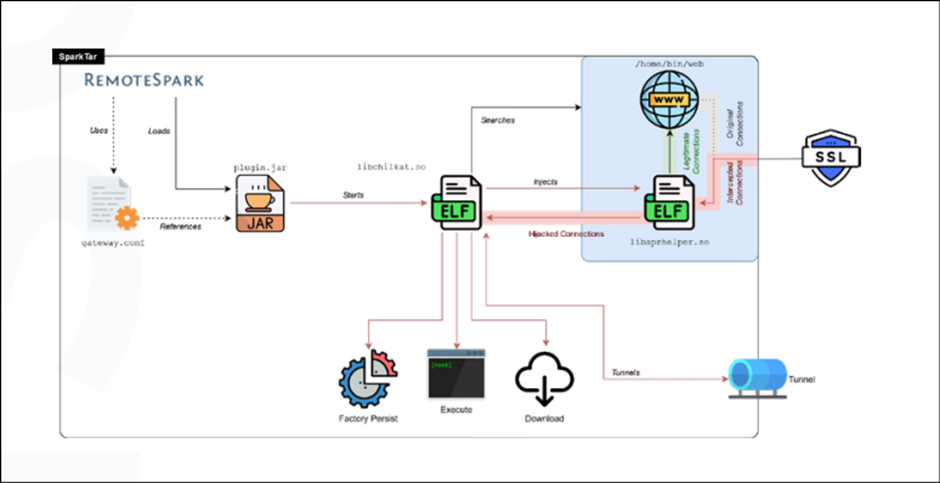

SparkTar: Daha Karmaşık Bir Tehdit

SparkTar ise daha karmaşıktır ve saldırganlar için daha esnek bir araç seti sağlar. Komutlar için giriş/çıkış akışını ve daha derin kalıcılık mekanizmalarını içerir.

Meşru Chilkat ticari araçlarıyla ilgisi olmayan arka kapı denetleyicisi libchilkat, arka kapıyı başlatmaktan ve kalıcılığını sağlamaktan sorumludur.

NVISO'nun Yanıtı ve Topluluk Desteği

NVISO, kuruluşların bu arka kapıların kendilerini etkileyip etkilemediğini belirlemelerine yardımcı olmak için algılama kuralları oluşturmuştur.

Avrupalı bir siber güvenlik lideri olan şirket, gelişmiş ve gelişen siber tehditlere karşı korunma konusunda bilgi paylaşımına ve kuruluşları desteklemeye kararlıdır.

NVISO'nun bulguları Mandiant'ın araştırmasıyla desteklendi ve kısmen Fortinet tarafından gözlemlendi.

NVISO Laboratuvarlarından yakın zamanda atılan bir tweet, gizli TLS günlük arka kapıları hakkında bir Olay yanıtı yayınladı: SparkCockpit ve SparkTar

Güvenlik için Etkileri

Ivanti'nin Pulse Secure cihazlarında bu arka kapıların varlığı, internete bağlı cihazlar için daha fazla dikkat ve iyileştirilmiş güvenlik önlemlerine olan ihtiyacın altını çiziyor.

Ivanti cihazlarını kullanan kuruluşların NVISO raporunu incelemeleri ve olası risklere karşı korunmak için sağlanan tespit kurallarını uygulamaları tavsiye edilir.

Sonuç olarak SparkCockpit ve SparkTar arka kapılarının keşfi, siber tehditlerin kalıcı ve karmaşık doğasının önemli bir hatırlatıcısı olarak hizmet ediyor. Kuruluşların bu tür gelişmiş taktiklere karşı korunmak için güvenlik duruşlarını ve dayanıklılıklarını sürekli olarak geliştirmeleri gerekiyor.

Truva atları, fidye yazılımları, casus yazılımlar, rootkitler, solucanlar ve sıfır gün açıklarından yararlanmalar dahil olmak üzere kötü amaçlı yazılımları engelleyebilirsiniz. Perimeter81 kötü amaçlı yazılım koruması. Hepsi son derece zararlıdır, hasara yol açabilir ve ağınıza zarar verebilir.

Siber Güvenlik haberleri, Teknik İncelemeler ve İnfografiklerden haberdar olun. Bizi LinkedIn'de takip edin & heyecan.