Tehdit aktörleri, meşru işletmeleri taklit etmek için sahte Microsoft OAuth uygulamaları oluşturarak gelişmiş kimlik avı kampanyalarından yararlanarak, çok faktörlü kimlik doğrulamasını (MFA) atlarken kimlik hırsızlığı sağlar.

Proofpoint araştırmacıları, 2025’in başından beri bu etkinliği izledi ve RingCentral, SharePoint, Adobe ve Docusign’ı taklit eden 50’den fazla taklidi uygulamayı belirledi.

Bu kötü niyetli OAuth uygulamaları, kullanıcıları gerçek zamanlı olarak kimlik bilgilerini ve oturum çerezlerini yakalayan Tycoon ve ODX gibi ortada saldırgan (AITM) phishing kitlerine yönlendirerek ilk yemler olarak hizmet eder.

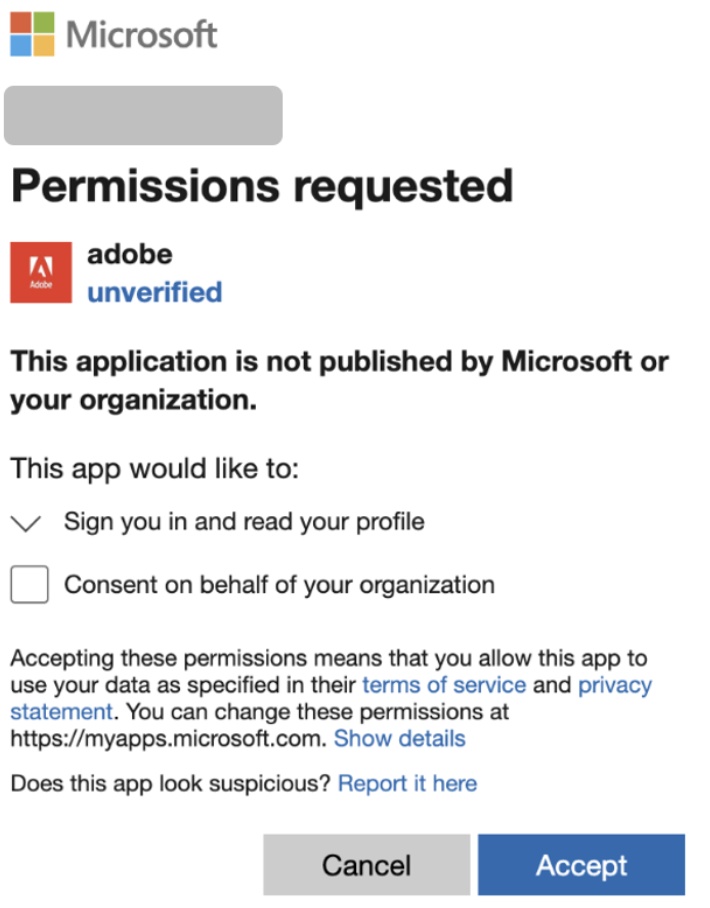

Kampanyalar, temel profilleri görüntüleme veya veri erişimini sürdürme gibi iyi huylu kapsamlar talep ederek OAuth onam akışlarından yararlanır, ancak kullanıcı onayı ne olursa olsun, kurbanlar kuruluşlarının entra kimlik detaylarıyla markalanmış Microsoft oturum açma sayfalarını taklit eder.

Bu AITM yaklaşımı Proxy kimlik doğrulama isteklerini, MFA jetonlarını ele geçirir ve bilgi toplama, yanal hareket veya uzlaşmış hesaplardan daha fazla kimlik avı gibi amaçlar için hesap devralmalarını (ATO’lar) etkinleştirir.

Kampanyaya Genel Bakış ve Teknikler

Proofpoint, bu uygulamaları Microsoft’a bildirdi ve Microsoft 365’teki eski kimlik doğrulamasını engelleme ve Temmuz ayı ortasına başlayan üçüncü taraf uygulamalar için yönetici rızası gerektiren yapılacak değişiklikler bu taktiği önemli ölçüde bozması bekleniyor.

Bu kampanyalardaki e -postalar, tırnak veya iş sözleşmesi talepleri etrafında temalı ve yüzlerce kuruluşta binlerce mesajı hedefleyen yemleri kullanarak, genellikle tehlikeye atılan hesaplardan kaynaklanmaktadır.

Özelleştirme, belirli yazılıma uyarlanmış, alaka düzeyini ve başarı oranlarını artıran taklitlerle, endüstriye dayalı olarak gerçekleşir.

Bulut kiracı verilerinde, Proofpoint, öncelikle OpenID, e -posta ve profil gibi kapsamlar isteyen iki düzineden fazla benzer kötü amaçlı uygulama gözlemledi ve yanıt URL’leri kimlik avı altyapısına yol açtı.

Çoğu uygulama, doğrudan uzlaşma yetenekleri olmadan lurs olarak hareket ederken, ATO’lar sadece beş vakada doğrulandı, bu da 2025’te 900 ortamda yaklaşık 3.000 hesabı etkileyen daha geniş kralı bağlantılı operasyonlarda% 50’yi aşan düşük ancak hedeflenmiş bir başarı oranını gösterdi.

Altyapı içgörüler

Bir Mart 2025 kampanyası, Ilsmart’a OAuth uygulaması “Ilsmart” ile temel profil erişimi ve veri bakım izinleri talep eden bir havacılık envanter hizmetini taklit eden ABD merkezli bir havacılık firmasını hedef aldı.

Yeniden yönlendirmeler, eşzamanlı röleler yoluyla kimlik bilgilerini ve MFA tokenlerini toplayan Captcha zorluklarına ve kralı destekli sahte Microsoft sayfalarına yol açtı.

Yapılandırma Detayları AzureApplicationRegistration gibi Yanıt URL’lerini içerir[.]sayfa[.]Dev/RedirectApp ve Scopes, kullanıcı profili görünürlüğüne odaklandı.

Benzer şekilde, Haziran 2025 Adobe kimliğine bürünme, ara URL’ler aracılığıyla bir OAuth “Redirektör Uygulaması” na yönlendiren SendGrid tarafından verilen e-postaları kullandı, sonuçta Client_ID 854189f9-4c71-44bb-880-dd0-dd+’nu PROFES ve OPOPES gibi parametrelerle tycoon kimlik avlama sayfalarına indi.

Bulut Etkileri, Yanıt URL’si ile dört kullanıcıyı etkileyen sahte bir “Adobe” uygulaması gibi kümeleri ortaya çıkardı.[.]myclickfunnels[.]com/ofisler – AF295, Axios kullanıcı ajanları (örn., AXIOS/1.7.9) sinyal kralı tutulumu.

“OneDrive-2015” ile başka bir olay CleansBeauty[.]com/lost/apc.html, ardından kalıcılık için güvenlik yöntemleri eklemek gibi MFA manipülasyonları.

Hizmet olarak kimlik avı platformu olan Tycoon, Axios HTTP müşterilerini sömürü için kullanıyor ve Nisan 2025’te altyapıyı Rus vekillerinden ABD tabanlı veri merkezine barındırmaya yöneltiyor.

Proofpoint bunu, kimlik hedefli AITM saldırılarına yönelik daha geniş bir eğilimin bir parçası olarak, BEC önleme için e-posta güvenliği, ATO algılama, web izolasyonu, kullanıcı farkındalığı ve Fido Keys gibi savunmalar öneriyor.

Uzlaşma göstergeleri

| Gösterge | Tanım | İlk görüldü |

|---|---|---|

| Hxxps[:]// azureapplicationRegistation[.]sayfa[.]Dev/RedirectApp | Tycoon’a yönlendirici | 18 Mart 2025 |

| yrqwvvbjcffv[.]esprili | Tycoon Landing Alanı | 18 Mart 2025 |

| Gmlig[.]ru | Tycoon antikotu (örnek) | 18 Mart 2025 |

| 2A00: B703: FFF2: 35 :: 1 | Tycoon için IP’ye bakan IP örneği | 18 Mart 2025 |

| hxxps: // chikeukovhandco[.]com/saas/index.html | Tycoon’a yönlendirici | 12 Haziran 2025 |

| PW5[.]Haykovx[.]esprili | Tycoon Landing Alanı | 12 Haziran 2025 |

| 14B2864E-3CFF-4D33-B5CD-7F14CA272EA4 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 27 Ocak 2025 |

| 85da47ec-2977-40AB-AF03-F3D45AAB169 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 04 Şubat 2025 |

| 355D1228-1537-4E90-80A6-DAE111BB4D70 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 19 Şubat 2025 |

| 6628B5B8-55AF-42B4-9797-5CD5C148313C | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 19 Şubat 2025 |

| B0D8EA55-BC29-436C-9F8B-F8829030261D | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 04 Mart 2025 |

| 22C606E8-7D68-4A09-89D9-C3C563A453A0 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 11 Mart 2025 |

| 31C6B531-DD95-4361-93DF-F5A9C906DA39 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 11 Mart 2025 |

| 055399FA-29B9-46AB-994D-4AE06F40BADA | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 18 Şubat 2025 |

| 6A77659D-DD6F-4C73-A555-AED25926A05F | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 06 Mart 2025 |

| 21F81C9E-475D-4C26-9308-1DE74A286F73 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 20 Şubat 2025 |

| 987C259F-DA29-4575-8072-96C610204830 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 18 Mart 2025 |

| DB2EB385-C02F-44FC-B204-ADE7D9F418B1 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 10 Mart 2025 |

| F99A0806-760-4D78-AACEF-71E445DFC844 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 17 Mart 2025 |

| FDCF7337-92BF-4C70-9888-AA234B6FB0D | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 27 Şubat 2025 |

| Fe0e32CA-D09E-4F80-AF3C-5B086D4B8E66 | Kötü niyetli Microsoft OAuth Uygulama Kimliği | 06 Mart 2025 |

| Axios/1.7.9 | Tycoon etkinliği ile ilişkili Axios kullanıcı ajanı | 09 Aralık 2024 |

| Axios/1.8.2 | Tycoon etkinliği ile ilişkili Axios kullanıcı ajanı | 10 Mart 2025 |

Find this News Interesting! Follow us on Google News, LinkedIn, and X to Get Instant Updates!