Sliver olarak bilinen meşru komuta ve kontrol (C2) çerçevesi, Cobalt Strike ve Metasploit’e açık kaynak bir alternatif olarak ortaya çıktıkça tehdit aktörlerinden daha fazla ilgi görüyor.

Bulgular, geçen hafta kapsamlı bir analizde iç işleyişini detaylandıran Cybereason’dan geliyor.

Siber güvenlik şirketi BishopFox tarafından geliştirilen Sliver, kırmızı ekip operasyonlarında güvenlik profesyonelleri tarafından kullanılmak üzere tasarlanmış Golang tabanlı bir çapraz platform sömürü sonrası çerçevesidir.

Dinamik kod üretimi, bellek içi yük yürütme ve süreç enjeksiyon dahil olmak üzere düşman simülasyonuna yönelik sayısız özelliği, onu ilk dayanak noktası elde ettikten sonra hedef sisteme yüksek erişim elde etmek isteyen tehdit aktörleri için çekici bir araç haline getirdi.

Diğer bir deyişle, hedef odaklı kimlik avı veya yama uygulanmamış açıklardan yararlanma gibi ilk izinsiz giriş vektörlerinden birini kullanarak bir makineyi tehlikeye attıktan sonra, yazılım saldırı zincirinin sonraki adımlarını yürütmek için ikinci bir aşama olarak kullanılır.

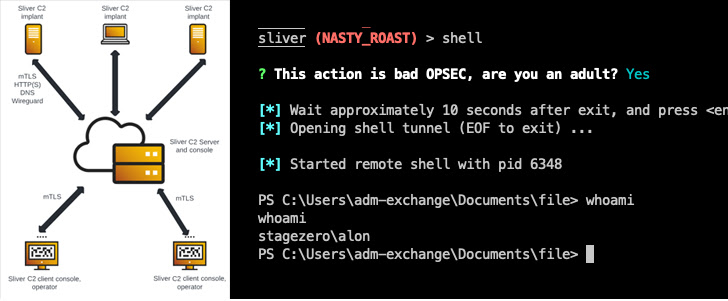

“Gümüş C2 implant, iş istasyonunda ikinci aşama yük olarak yürütülür ve [the] Cybereason araştırmacıları Loïc Castel ve Meroujan Antonyan, “Sliver C2 sunucusunda bir kabuk oturumu elde ediyoruz” dedi. “Bu oturum, komutları ve diğer komut dosyalarını veya ikili dosyaları yürütmek için birden çok yöntem sağlar.”

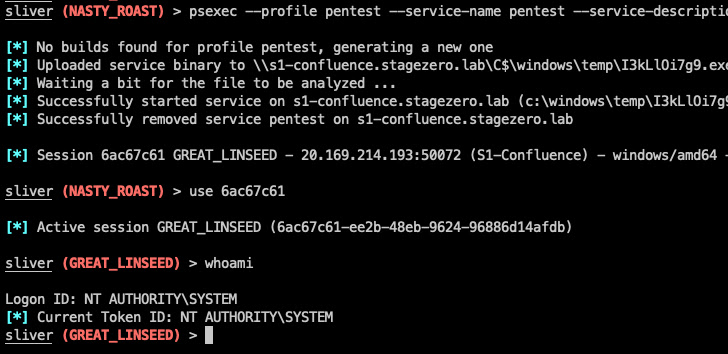

İsrailli siber güvenlik şirketi tarafından detaylandırılan varsayımsal bir saldırı sekansı, Sliver’ın ayrıcalık yükseltme için kullanılabileceğini, bunu kimlik bilgisi hırsızlığı ve hassas verilerin sızdırılması için etki alanı denetleyicisini nihayetinde devralmak için yanal hareketle takip edebileceğini gösteriyor.

Sliver, son yıllarda Rusya bağlantılı APT29 grubu (namı diğer Cozy Bear) ve Shathak (namı diğer TA551) ve Exotic Lily (aka Projector Libra) gibi siber suç operatörleri tarafından silah haline getirildi. .

Bununla birlikte, Sliver, kötü niyetli amaçlar için sömürülecek tek açık kaynak çerçevesi değildir. Geçen ay Qualys, Turla, Vice Society ve Wizard Spider dahil olmak üzere birçok bilgisayar korsanlığı grubunun istismar sonrası için Empire’ı nasıl kullandığını ve kurban ortamlarındaki dayanaklarını genişlettiğini açıkladı.

Qualys güvenlik araştırmacısı Akshat Pradhan, “Empire, geniş yeteneklere sahip etkileyici bir kullanım sonrası çerçevesidir” dedi. “Bu, birkaç rakibin sıklıkla favori bir araç seti haline gelmesine yol açtı.”