3. Taraf Risk Yönetimi , Dolandırıcılık Yönetimi ve Siber Suçlar , Yönetişim ve Risk Yönetimi

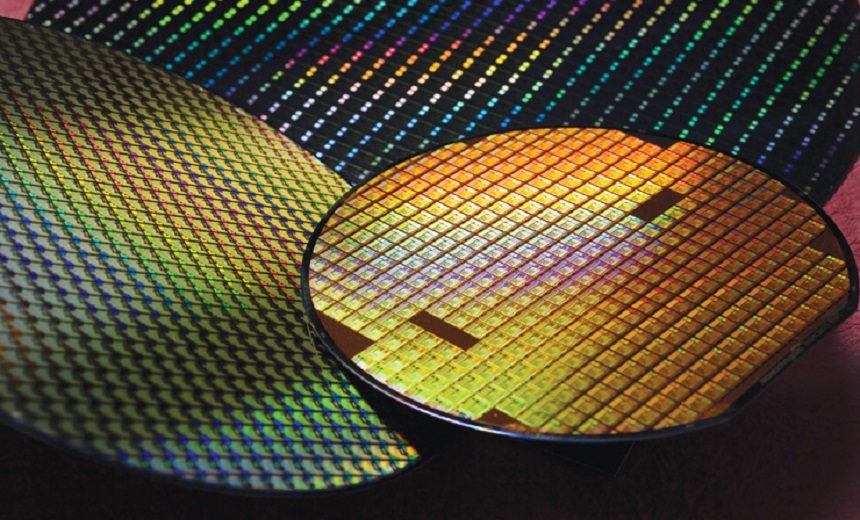

Üçüncü Taraf Tedarikçi Hacklendi; TSMC, Sızıntının Yalnızca İlk Kurulum Dosyalarını Etkilediğini Söyledi

Bay Mihir (MihirBagwe) •

30 Haziran 2023

Dünyanın en büyük çip üreticisi, LockBit 3.0 fidye yazılımı çetesinin hack iddiasını ve 70 milyon dolarlık fidye talebini reddetti. Taiwan Semiconductor Manufacturing Co., veri sızıntısının üçüncü taraf bir tedarikçide gerçekleştiğini ve yalnızca belirli başlangıç yapılandırma dosyalarını içerdiğini söyledi. Müşteri bilgilerinin ve operasyonlarının etkilenmediğini söyledi.

Ayrıca bakınız: Firmalar Tepki Stratejisi Olarak Neden Güvenliğe Yatırım Yapmalı?

Perşembe günü LockBit 3.0 fidye yazılımı çetesi, karanlık web sızıntı sitesinde TSMC’yi listeledi. Haraççı grup, çip üreticisi dev hakkında gizli verilere sahip olduğunu iddia ediyor ve iddiasını desteklemek için dört ekran görüntüsü yayınladı.

LockBit, TSMC’nin 70 milyon dolarlık fidyeyi ödemesi halinde tüm bilgileri sileceğini ve şirket listesini sızıntı sitesinden kaldıracağını söyledi. Ancak ödemenin reddedilmesi durumunda çete, sızdırılan verileri ve giriş bilgilerini şirket ağına giriş bilgileriyle birlikte yayınlamakla tehdit etti.

LockBit’in gönderisinde, LockBit’in fidye talebini karşılamak için 6 Ağustos’a kadar bir son tarih belirlediği ve bunun 5.000 $ için 24 saat daha uzatılabileceği belirtildi. Grup ayrıca, verileri ilgilenen alıcılara veri dökümünü silmek için TSMC’ye teklif ettiği fiyatla satmaya hazır olduğunu da söyledi.

BT sistemlerinin doğrudan hacklendiğine dair bu iddialar, Information Security Media Group’a veri sızıntısının aslında BT donanım tedarikçilerinden biri olan Kinmax Technology Inc.’i etkilediğini söyleyen bir TSMC sözcüsü tarafından bozuldu.

Sözcü, sızdırılan bilgilerin bir sunucunun ilk kurulumu ve yapılandırmasıyla ilgili olduğunu söyledi. Sözcü, “İnceleme sonucunda, bu olay TSMC’nin ticari faaliyetlerini etkilemedi ve TSMC’nin herhangi bir müşteri bilgisini tehlikeye atmadı” dedi.

Kinmax, Cuma günü şirketin test ortamlarından birinde bir saldırı tespit ettiğini ve saldırganların ilgili bazı bilgileri çaldığını doğruladı.

Kinmax, “Saldırı altındaki ortam, mühendislik test alanıdır. Bu, müşteriler için hazırlanan sistem kurulum ortamıdır. Yakalanan içerik, kurulum yapılandırma dosyaları gibi parametre bilgileridir” dedi. “Yukarıdaki bilgilerin müşterinin gerçek uygulamasıyla hiçbir ilgisi olmadığı için, yalnızca sevkiyat sırasındaki temel ayardır. Şu anda müşteriye herhangi bir zarar verilmemiştir ve müşteri tarafından hacklenmemiştir. .”

Kinmax, durumu değerlendirmek ve olay müdahalesini desteklemek için tutulan isimsiz bir üçüncü taraf siber güvenlik şirketi tarafından araştırılan virüslü ağ bölümünü ve sistemleri kapattı. Kinmax, siber güvenlik şirketinin ağın geri kalanının normal ve tavizsiz olduğunu bulduğunu söyledi.

Kinmax, “Şirketin çalışma koşulları tamamen normal ve şirkete önemli bir zarara neden olmadı. Aynı zamanda, soruşturma bürosu dava açmayı da tamamladı ve adli soruşturmaya başladı.”

Kinmax risk ayak izini ölçerken ve bilgi güvenliği önlemlerini gözden geçirirken, geliştirirken ve güçlendirirken TSMC, şirketin güvenlik protokolleri ve standart işletim prosedürlerine uygun olarak tedarikçi ile veri alışverişini derhal sonlandırdı. TSMC sözcüsü, “TSMC, tedarikçileri arasındaki güvenlik bilincini artırma ve güvenlik standartlarına uymalarını sağlama taahhüdünü sürdürüyor” dedi.

Fidye yazılımı saldırıları son aylarda arttı; Mayıs ayında 436 kurban vardı. LockBit 3.0, saldırganlar listesinin açık ara başında yer alıyor ve Mayıs ayında bilinen 78 kurbandan veya bilinen tüm fidye yazılımı olaylarının %18’inden sorumlu olarak 2023’teki en aktif tehdit aktörü. LockBit’in en yakın rakibi, Mart 2022’den bu yana yaklaşık 80 kuruluşu vuran 8Base adlı daha yeni bir gruptur (bkz: Yeni Fidye Yazılımı Aktörü 8Base Gaspta LockBit’e Rakip).