Etiket: nasıl

HIPAA düzenleyici standartları, korunan sağlık bilgilerinin (PHI) yasal kullanımını, ifşa edilmesini ve korunmasını özetlemektedir. PHI’yi toplayan veya işleyen herhangi bir…

Bu süreci kolaylaştırmak ve genel anlamda anlayışı geliştirmek için tasarlanmış devrim niteliğinde bir araç olan HackerOne’ın AI Yardımcı Pilotu Hai’ye…

YORUM Kendinizi kalabalık bir caddenin köşesinde, elinizde akıllı telefonla ayakta dururken hayal edin. Sadece birkaç dokunuşla dakikalar içinde gelecek bir…

Kişisel bilgileri ifşa etmek yeni olmasa da misilleme, protesto ve bazen sadece sorun yaratma amaçlı yaygın bir taktik olmaya devam…

Python, artan siber güvenlik tehditleriyle mücadelede ve siber suçların takip edilmesinde güçlü bir müttefik olarak ortaya çıkmıştır. tehdit istihbaratı. Çok…

Bir iş kurmaya çalışırken dikkate almanız gereken en önemli şeylerden biri, onu nasıl hayata geçireceğinizdir. Bir fikre sahip olmak harikadır…

Küresel e-ticaret patlaması tüketicilere benzersiz kolaylıklar, işletmelere ise büyük gelir akışları sağladı. Ancak bu büyüme, sahtecilerin tüketicileri kandırmak ve markaları…

Siber Güvenlikte İletişim Zorluğu Güvenlik açığı yönetimi süreci, her biri kendi uzmanlığına ve iletişim tarzına sahip çeşitli paydaşları içerir. Güvenlik…

Bu Help Net Security videosunda, New Relic’in Baş Teknik Stratejisti Nic Benders, yakın tarihli 2024 Gözlemlenebilirlik Tahmini raporunun temel bulgularını…

Güvenlik Açığı Düzeltmenin Zorlukları Bir güvenlik açığı belirlendiğinde ekipler bunu düzeltmek için en iyi yaklaşımı belirlemelidir. Bu, güvenlik açığının etkisinin…

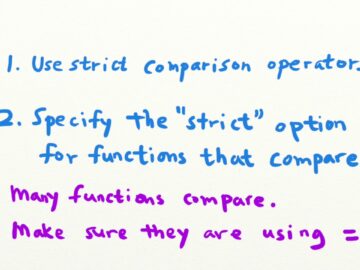

PHP türü hokkabazlık güvenlik açıkları nasıl önlenir Source link

Güvenlik Açığı Taramasındaki Tutarsızlıkların Giderilmesi Güvenlik açığı taramasının temel zorluklarından biri tutarlı sonuçların sürdürülmesidir. Tutarsızlıklar gözden kaçan güvenlik açıklarına, regresyon…