Etiket: nasıl

Bu makalede, bir hacker’ın özel temasının kaynak kodunda NextCloud’un WordPress web sitesinde bir uzaktan kod yürütme (RCE) bulduğu kritik bir…

Çünkü gerçek şu ki, işinizin fark edilmemesi kolaydır. Elbette, mühendisler olarak, yüzlerimizin Sprint tahtasında hareket ettiğini görüyoruz, ancak günlük olarak…

Sağlık kuruluşları, korunan sağlık bilgilerini (PHI) buluta giderek daha fazla taşıyor. Bu değişim, verimlilik ve erişilebilirlik açısından önemli faydalar sağlar,…

Teknoloji için koordineli güvenlik açığı açıklaması (CVD) veya güvenlik açığı açıklama politikaları (VDP), kullanıcılar ve paydaşlarla güven oluşturan bir güvenlik…

Apple’s Safari tarayıcısı, web’e göz atarken gizliliği artırmayı amaçlayan çeşitli özellikler içerir. En önemli gizlilik özelliklerinden ikisi akıllı izleme önleme…

Jedox yakın zamanda finansal planlama yazılımı için Gartner Magic Quadrant’ta lider seçildi. Lider çeyreğine adlandırılmakla ilgili bir kriter, güvenlik, kullanılabilirlik…

2024’te AI’nın iş akışlarının hacklenmesinde benimsenmesini gördük. Hackerone platformunda 2.000’den fazla güvenlik araştırmacının bir araştırmasında,% 20’si AI’yi 2023’te% 14’ten çalışmalarının…

AWS’den yararlanan çok miktarda veri ve kullanıcıyla, yanlış yapılandırmaların çatlaklardan geçmesi kolaydır. Yaygın olarak gözden kaçan bir alan, S3 kovalarının…

Anonimlik gerektiren birçok şey için e -posta kullanıyoruz. Aşk mektuplarından hesap onaylarına kadar – Posta kutularımız bazı baharatlı şeylere ev…

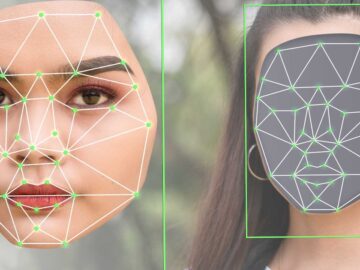

Soru: Modern dolandırıcılık grupları, milyonlarca dolar çalmak için üretken AI ve derin dişler kullanıyorlar? Sahte bir kimlik belgesi hayal ederseniz,…

Çok sayıda kubit bir araya getirin ve onu destekleyebilecek veri merkezleri gerektiren kuantum hesaplamanız var. Bir kuantum veri merkezi, sadece…

Kurumsal ağlara ağ geçitleri olarak, VPN’ler Active Directory ortamlarına erişim isteyen saldırganlar için cazip bir hedeftir. Ve VPN kimlik bilgileri…

![WordPress’te Uzak Kod Yürütme Nasıl Bulunur [Example]](https://siberulak.com/wp-content/uploads/2025/02/WordPresste-Uzak-Kod-Yurutme-Nasil-Bulunur-Example-360x270.png)