Etiket: Kullanıyor

Tehdit aktörleri, sıkıştırılmış arşivlerdeki kötü amaçlı yükleri kolayca taşıyabildiklerinden, ZIP dosyalarını silah haline getirmek için kullanıyor; bu da güvenlik sistemlerinin…

Finans ve Bankacılık, Dolandırıcılık Yönetimi ve Siber Suçlar, Dolandırıcılık Riski Yönetimi BioCatch’ten Seth Ruden, Savunmacıların Gelişen Dolandırıcılık Dolandırıcılıklarına Nasıl Ayak…

Resim: Yolculuğun ortasında Savvy Seahorse adlı bir tehdit aktörü, finansal dolandırıcılık kampanyalarına güç veren bir trafik dağıtım sistemi oluşturmak için…

İsrail, BAE, Türkiye, Hindistan ve Arnavutluk dahil olmak üzere birçok ülkede Havacılık, Havacılık ve savunma endüstrilerini hedef alan İran-Nexus casusluk…

Tehdit aktörleri, ilk enfeksiyon için silahlı PDF dosyalarını kullanıyor. Bunun nedeni, bunların kötü amaçlı kodlarla gömülebilmesi, PDF okuyucuların güvenlik açıklarından…

Yedekleme ürünü üreticisi Hycu, R-Cloud’u duyurmasının üzerinden yalnızca bir yıl geçti ve şimdiden 64 hizmet olarak yazılım (SaaS) uygulamasını koruyabiliyor….

Steganografi, tehdit aktörleri tarafından resimler veya belgeler gibi zararsız dosyalardaki kötü amaçlı yükleri gizlemek için kullanılır. Tehdit aktörleri, bu gizli…

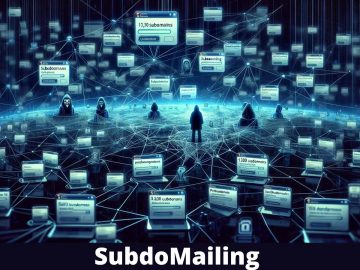

İmkansız gibi görünen bir eylemle, her gün milyonlarca e-posta gönderen kötü niyetli dolandırıcılık kampanyaları için tehdit aktörleri tarafından yaklaşık 8000…

‘UAC-0184’ olarak izlenen bir bilgisayar korsanlığı grubunun, Remcos uzaktan erişim truva atını (RAT) Finlandiya’da faaliyet gösteren Ukraynalı bir kuruluşun sistemlerine…

BASIN BÜLTENİ ORLANDO, Fla., 23 Şubat 2024 /PRNewswire/ — Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), Ulusal Güvenlik Ajansı (NSA)…

Tehdit aktörleri, arama sonuçlarını kötü amaçlı siteler veya dolandırıcılıklarla zehirlemek amacıyla dünya çapındaki eğitim ve devlet kurumlarına zarar vermek amacıyla…

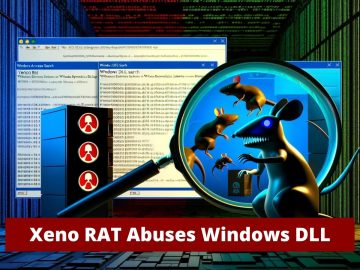

C# ile yazılmış ve gelişmiş işlevlere sahip yeni, gelişmiş bir kötü amaçlı yazılım keşfedildi. Bu yeni kötü amaçlı yazılıma Xeno…