Etiket: Kullanıyor

Kuzey Kore tehdit aktörleri, Mart ve Temmuz 2025 yılları arasında güney muadillerinde diplomatik görevleri hedefleyen koordineli bir siber casusluk kampanyasına…

Trellix Advanced Araştırma Merkezi, Güney Kore’deki diplomatik görevleri hedefleyen Kimuky Grubuna (APT43) atfedilen DPRK bağlantılı bir casusluk operasyonunu ortaya çıkardı….

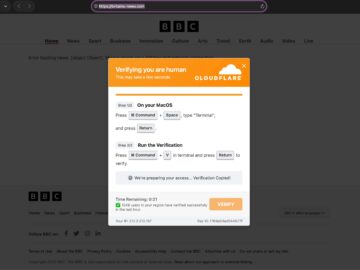

Güvenilir haber kaynaklarının taklit edilmesini, kullanıcıları sistemlerinde kötü niyetli komutlar yürütme konusunda kandırmaya yönelik aldatıcı güvenlik doğrulama istemleriyle birleştiren sofistike…

Siber güvenlik araştırmacıları, kötü yazılımların 2022’deki ilk tespitinden bu yana tehdit aktörlerinin taktiklerinde önemli bir evrimi işaretleyerek kötü şöhretli pipemagik…

Siber güvenlik araştırmacıları, tehdit aktörlerinin, modüler bir kötü amaçlı yazılım yükleyicisi olan HijackLoader’ı dağıtmak için korsan oyun indirmelerinden yararlandığı ve…

Sigortacı IAG, bir mülkün bir tehlike veya olaydan sonra acil onarım gerektirip gerektirmediğini değerlendirmek için üretken yapay zeka kullanıyor. Willem…

Güvenlik araştırmacıları, uyanık internet kullanıcılarını bile kandırabilecek aldatıcı otantik görünümlü URL’ler oluşturmak için Japon Hiragana karakterini “ん” dan yararlanan sofistike…

Güvenlik araştırmacıları, uyanık internet kullanıcılarını bile kandırabilecek aldatıcı otantik görünümlü URL’ler oluşturmak için Japon Hiragana karakterini “ん” dan yararlanan sofistike…

Tehdit aktörleri, kimlik avı bağlantılarını meşru kitaplık gibi görünmesini sağlamak için bir Unicode karakterinden yararlanıyor. Saldırı, bazı sistemlerde ileri eğik…

Siber güvenlikte en güvenilir kimlik doğrulama yöntemlerinden birini zayıflatabilecek sofistike yeni bir tehdit vektörü ortaya çıktı. Uzun zamandır kimlik avlamaya…

‘Hiper bağlantılı’ tüketicinin yükselişi perakendeciyi dönüştürüyor ve sektör liderlerini mağazaları, depoları, lojistikleri, müşteri hizmetlerini ve dijital platformları birbirine bağlamak için…

13 Ağu 2025Ravie LakshmananKötü niyetli / kripto para birimi Siber güvenlik araştırmacıları, kurbanları çok aşamalı bir kötü amaçlı yazılım çerçevesi…