Etiket: Kullanıyor

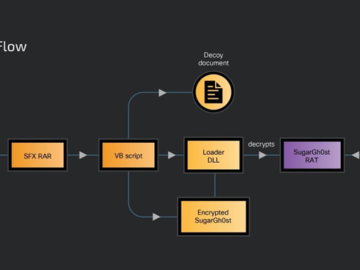

Siber Savaş / Ulus-Devlet Saldırıları, Dolandırıcılık Yönetimi ve Siber Suçlar, Coğrafi Odak: Asya ChamelGang Oyuncuları Atıf ve Analizden Kaçmak İçin…

Bilgisayar korsanları, çok sayıda kullanıcıyı daha hızlı ve çok düşük maliyetle kolayca hedefleyebildikleri için e-posta saldırılarını tercih ediyor. E-postalar meşru…

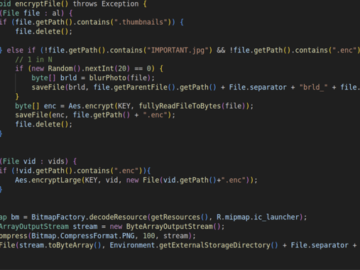

Siber casusluk grupları, fidye yazılımını saldırı ilişkilendirmeyi daha zorlu hale getirmek, savunucuların dikkatini dağıtmak veya veri hırsızlığında ikincil bir amaç…

SentinelOne’ın araştırma kolu SentinelLabs, fidye yazılımının siber casusluk aktörleri tarafından finansal kazanç, kesinti, dikkat dağıtma veya yanlış yönlendirme amacıyla stratejik…

Snowblind olarak takip edilen bir kötü amaçlı yazılım parçasından gelen yeni bir Android saldırı vektörü, hassas kullanıcı verilerini işleyen uygulamalardaki…

Saldırganlar, MSC dosyalarından yararlanan GrimResource adlı yeni bir enfeksiyon tekniğinden yararlanıyor. Kötü amaçlı MSC dosyaları oluşturarak, bir kullanıcı tıklamasıyla mmc.exe…

Microsoft, Internet’ten indirilen belgelerde Office makrolarını devre dışı bıraktığından, saldırı vektörlerindeki değişim JavaScript’i, MSI dosyalarını, LNK nesnelerini ve ISO’ları içeriyor….

NAB, verileri kaynak sistemlerden merkezi bir veri platformuna almak için gece boyunca yapılan toplu işlemlere bağımlılığını istikrarlı bir şekilde azaltırken…

‘GrimResource’ olarak adlandırılan yeni bir komut yürütme tekniği, Microsoft Yönetim Konsolu aracılığıyla kod yürütmeyi gerçekleştirmek için özel hazırlanmış MSC (Microsoft…

24 Haziran 2024Haber odasıMobil Güvenlik / Tehdit İstihbaratı Siber casusluk grupları da dahil olmak üzere çok sayıda tehdit aktörü, açık…

21 Haziran 2024Haber odasıKötü Amaçlı Yazılım / Tehdit İstihbaratı Daha önce belgelenmemiş Çince konuşan bir tehdit aktörünün kod adı SneakyChef…

Bilgisayar korsanları genellikle verileri iletmek ve ağ güvenlik önlemlerini gizlice atlamak için DNS ve ICMP tünelini kötüye kullanır. Genellikle zayıf…