Supermicro temel kart yönetim denetleyicilerine (BMC’ler) yönelik Akıllı Platform Yönetim Arayüzü (IPMI) donanım yazılımında, etkilenen sistemlerde ayrıcalık yükselmesine ve kötü amaçlı kod yürütülmesine neden olabilecek çok sayıda güvenlik açığı ortaya çıktı.

Binarly’ye göre CVE-2023-40284’ten CVE-2023-40290’a kadar izlenen yedi kusurun ciddiyeti Yüksek ile Kritik arasında değişiyor ve kimliği doğrulanmamış aktörlerin BMC sistemine kök erişimi elde etmesine olanak tanıyor. Supermicro, hataları düzeltmek için bir BMC ürün yazılımı güncellemesi gönderdi.

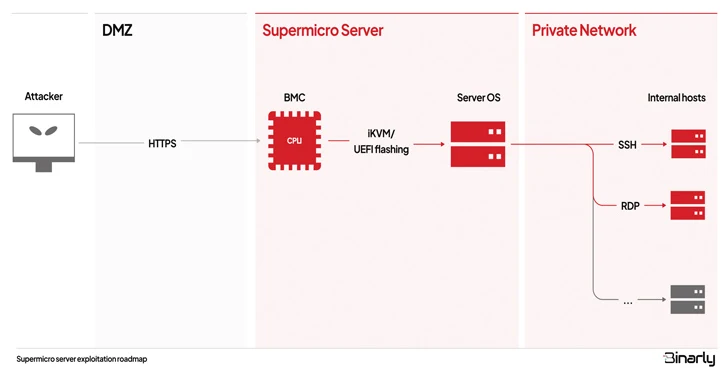

BMC’ler, sunucu ana kartlarında bulunan ve uzaktan yönetimi destekleyen, yöneticilerin sıcaklık gibi donanım göstergelerini izlemesine, fan hızını ayarlamasına ve UEFI sistem donanım yazılımını güncellemesine olanak tanıyan özel işlemcilerdir. Dahası, BMC çipleri, ana bilgisayar işletim sistemi çevrimdışı olsa bile çalışır durumda kalır ve bu da onları kalıcı kötü amaçlı yazılımları dağıtmak için kazançlı saldırı vektörleri haline getirir.

Güvenlik açıklarının her birinin kısa bir açıklaması aşağıdadır:

- CVE-2023-40284, CVE-2023-40287 ve CVE-2023-40288 (CVSS puanları: 9,6) – Uzak, kimliği doğrulanmamış saldırganların oturum açmış BMC kullanıcısı bağlamında rastgele JavaScript kodu yürütmesine olanak tanıyan üç siteler arası komut dosyası çalıştırma (XSS) kusuru.

- CVE-2023-40285 ve CVE-2023-40286 (CVSS puanı: 8,6) – Uzak, kimliği doğrulanmamış saldırganların, tarayıcı çerezlerini veya yerel depolamayı zehirleyerek oturum açmış BMC kullanıcısı bağlamında rastgele JavaScript kodu yürütmesine olanak tanıyan iki siteler arası komut dosyası çalıştırma (XSS) kusuru.

- CVE-2023-40289 (CVSS puanı: 9,1) – Yönetici ayrıcalıklarına sahip bir kullanıcı olarak kötü amaçlı kod yürütülmesine izin veren bir işletim sistemi komut ekleme hatası.

- CVE-2023-40290 (CVSS puanı: 8,3) – Uzak, kimliği doğrulanmamış saldırganların, oturum açmış BMC kullanıcısı bağlamında, yalnızca Windows’ta Internet Explorer 11 tarayıcısını kullanırken rastgele JavaScript kodu yürütmesine olanak tanıyan bir siteler arası komut dosyası çalıştırma (XSS) kusuru.

Binarly, bu hafta yayınlanan bir teknik analizde, CVE-2023-40289’un “kimliği doğrulanmış saldırganların kök erişimi elde etmesine ve BMC sistemini tamamen tehlikeye atmasına izin vermesi nedeniyle kritik” olduğunu söyledi.

“Bu ayrıcalık, BMC bileşeni yeniden başlatıldığında bile saldırının kalıcı olmasına ve tehlikeye atılan altyapı içinde yanal olarak hareket ederek diğer uç noktaları etkilemesine olanak tanıyor.”

Diğer altı güvenlik açığı (özellikle CVE-2023-40284, CVE-2023-40287 ve CVE-2023-40288) BMC IPMI yazılımının web sunucusu bileşeni için yönetici ayrıcalıklarına sahip bir hesap oluşturmak için kullanılabilir.

Sonuç olarak, sunucuların kontrolünü ele geçirmek isteyen uzak bir saldırgan, komut enjeksiyonu gerçekleştirmek ve kod yürütmeyi gerçekleştirmek için bunları CVE-2023-40289 ile birleştirebilir. Varsayımsal bir senaryoda bu, yöneticinin e-posta adresine bubi tuzaklı bir bağlantı içeren ve tıklandığında XSS yükünün yürütülmesini tetikleyen bir kimlik avı e-postası gönderme şeklinde oynanabilir.

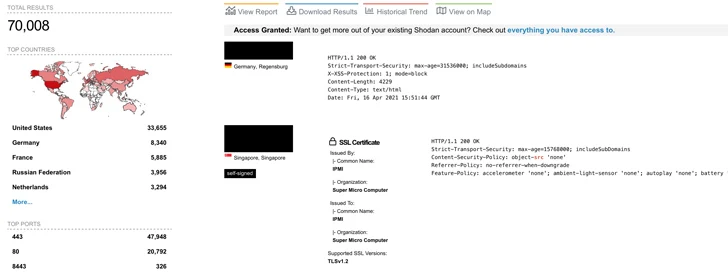

Binarly, Ekim 2023’ün başında internete açık Supermicro IPMI web arayüzlerinin 70.000’den fazla örneğini gözlemlediğini söylemesine rağmen, şu anda mevcut güvenlik açıklarının kötü niyetli bir şekilde istismar edildiğine dair bir kanıt bulunmuyor.

Ürün yazılımı güvenlik şirketi, “Öncelikle, internete maruz kalan Web Sunucusu bileşenindeki güvenlik açıklarından yararlanarak BMC sisteminin güvenliğini uzaktan aşmak mümkündür” dedi.

“Bir saldırgan daha sonra meşru iKVM uzaktan kumandalı BMC işlevselliği aracılığıyla veya hedef sistemin UEFI’sini ana bilgisayar işletim sisteminin sürekli kontrolüne izin veren kötü amaçlı yazılımla güncelleyerek Sunucunun işletim sistemine erişebilir. Buradan itibaren hiçbir şey saldırganın yanal hareket etmesini engelleyemez. dahili ağ içinde diğer ana bilgisayarların güvenliğini tehlikeye atıyor.”

Bu yılın başlarında, AMI MegaRAC BMC’lerde, başarılı bir şekilde kullanılması durumunda tehdit aktörlerinin savunmasız sunuculara uzaktan kumanda etmesine ve kötü amaçlı yazılım dağıtmasına olanak verebilecek iki güvenlik açığı ortaya çıktı.