StrelaStealer kötü amaçlı yazılımının karmaşık bir çeşidi tespit edildi ve temel amacı popüler e-posta istemcileri Outlook ve Thunderbird'den e-posta hesabı kimlik bilgilerini çalmak olan İspanyolca konuşan kullanıcıları hedef alıyor.

Vahşi doğada ilk kez Kasım 2022'nin başlarında tespit edilen bu güncellenmiş StrelaStealer türü, gelişmiş gizleme ve anti-analiz teknikleriyle güçlendirilerek siber güvenliğe yönelik zorlu bir tehdit haline getirildi.

Kötü amaçlı yazılım, e-postalara eklenen arşiv dosyalarına yerleştirilmiş JavaScript aracılığıyla ustaca dağıtılıyor. Şüphelenmeyen kullanıcı JavaScript'i çalıştırdığında, 64 bitlik yürütülebilir dosyayı %userprofile% klasörüne bırakır ve kötü amaçlı yazılım sürecini başlatır.

Bu yürütülebilir dosya, tespit edilmekten kaçınmak için akıllıca gizlenmiş, yük için bir yükleyici görevi görür.

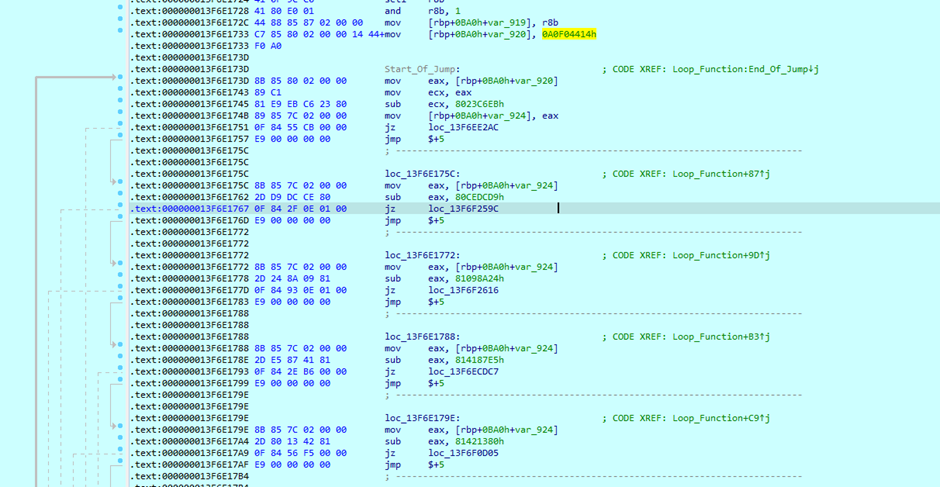

Teknik analiz, kötü amaçlı yazılımın, kötü amaçlı yükü içeren kodlanmış bir Taşınabilir Yürütülebilir (PE) dosyasının şifresini çözmek için tek baytlık bir XOR şifrelemesi kullandığını ortaya koyuyor.

Gizleme teknikleri özellikle etkilidir; atlama blokları, çoklu döngüler ve analistlerin zamanını boşa harcamak ve yürütmeyi geciktirmek için tasarlanmış yapay işlevler içerir.

Trustifi'nin Gelişmiş tehdit koruması, en geniş yelpazedeki karmaşık saldırıları, kullanıcının posta kutusuna ulaşmadan önce önler. Gelişmiş Yapay Zeka Destekli E-posta Koruması ile Trustifi Ücretsiz Tehdit Taramasını deneyin.

Ücretsiz Tehdit Taraması Çalıştırın

Belirli Kullanıcıları Hedefleme

StrelaStealer'ın en ilgi çekici yönlerinden biri, klavye düzenine dayalı seçici uygulamasıdır.

Kötü amaçlı yazılım, sistemin klavye düzenini Almanya, İspanya, İtalya ve Polonya gibi ülkelere karşılık gelen sabit kodlanmış değerler listesine göre kontrol ediyor.

Sistemin düzeni bunlardan herhangi biriyle eşleşirse kötü amaçlı yazılım çalışmaya devam eder; aksi takdirde kendi kendini sonlandırır.

SonicWall'un son blogu, Outlook ve Thunderbird e-posta istemcisi kullanıcılarını hedef alan yeni bir kötü amaçlı yazılım olan StrelaStealer'ın ortaya çıkışına dikkat çekiyor.

Virus Bulletin'in yakın zamanda attığı bir tweet, SonicWall'un Capture Labs tehdit araştırma ekibinin StrelaStealer'ın güncellenmiş bir versiyonunu analiz ettiğini paylaştı.

Gizli Verilerin Çalınması

StrelaStealer'ın birincil işlevi, özellikle Mozilla Thunderbird ve Outlook'u hedef alan virüs bulaşmış makinelerden gizli verileri çalmaktır.

Kullanıcı kimlik bilgilerini içeren belirli dosyaları ve kayıt defteri anahtarlarını arar. Toplanan verileri, saldırgan tarafından kontrol edilen bir sunucuya aktarmadan önce tek baytlık XOR şifrelemesi kullanarak şifreler.

Tespitten Kaçınma

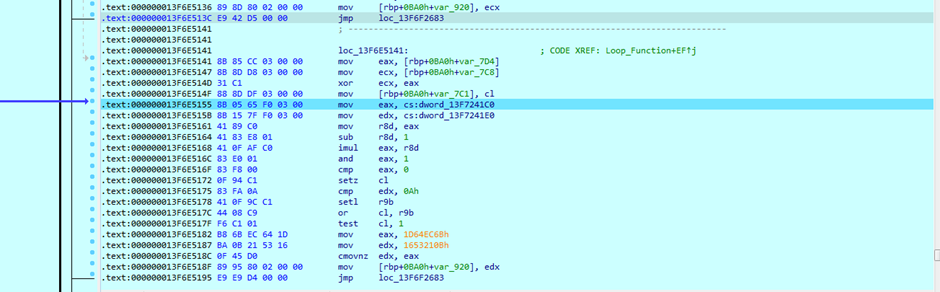

Kötü amaçlı yazılım, antivirüs ürünleri tarafından algılanmamak için büyük çaba harcıyor.

PE başlığını enjekte edilen PE'ye kopyalamayı kasıtlı olarak atlar ve faaliyetlerini daha da gizlemek için dinamik API çözünürlüğünü kullanır.

StrelaStealer'ın bu güncellenmiş versiyonu, gelişen tehdit ortamının ve kullanıcılar ile siber güvenlik profesyonellerinin sürekli dikkatli olma ihtiyacının altını çiziyor.

Kötü amaçlı yazılımın gelişmiş saldırı teknikleri ve hedefe yönelik yaklaşımı, onu özellikle İspanyolca konuşan kullanıcılar için önemli bir tehdit haline getiriyor.

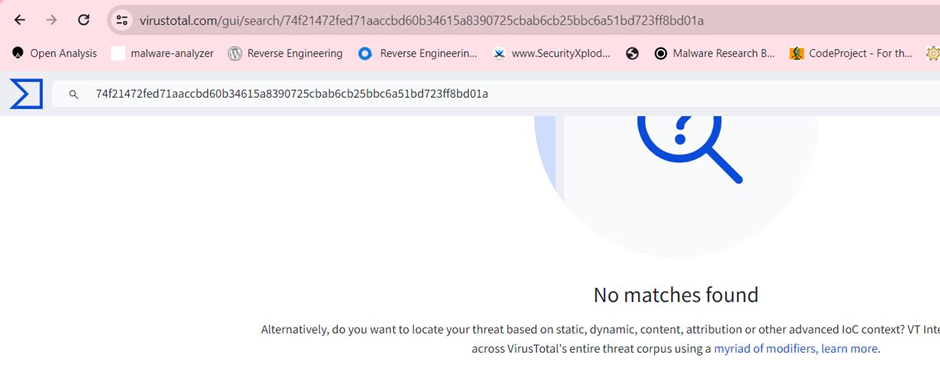

Bu yazının yazıldığı an itibariyle, StrelaStealer'ı içeren arşiv dosyası VirusTotal gibi popüler tehdit istihbaratı paylaşım portallarında bulunamadı; bu da kötü amaçlı yazılımın göreceli belirsizliğine ve yeterince ele alınmadığı takdirde yaygın hasar potansiyeline işaret ediyor.

Bu güncellenmiş StrelaStealer versiyonunun ortaya çıkışı, siber tehditlerin kalıcı ve gelişen doğasının çarpıcı bir hatırlatıcısıdır.

Kullanıcıların, görünüşte güvenilir kaynaklardan gelse bile e-posta eklerini açarken dikkatli olmaları ve antivirüs yazılımlarını güncel tutmaları tavsiye edilir.

Siber tehdit ortamı geliştikçe bilgili ve tetikte olmak her zamankinden daha önemli hale geldi.

Siber Güvenlik haberleri, Teknik İncelemeler ve İnfografiklerden haberdar olun. Bizi LinkedIn'de takip edin & heyecan.