Yaygın olarak kullanılan bir bilgi çalma ve kötü amaçlı yazılım indiricisi olan Stealc’in yaratıcıları, ikinci büyük sürümünü yayınladı ve birden fazla gizli ve veri hırsızlığı geliştirmeleri getirdi.

Stealc’in en son versiyonu aslında Mart 2025’te siber suçlulara sunuldu, ancak bunu analiz eden Zscaler araştırmacıları sadece ayrıntılı bir yazı yayınladı.

Sürümünü izleyen haftalarda, birkaç küçük hata düzeltmesi ve nokta sürümü yeni özellikler ekledi, en son sürüm 2.2.4.

Stealc, 2023’ün başlarında karanlık web’de çekiş kazanan ve ayda 200 dolara erişim satan hafif bir bilgi-stealer kötü amaçlı yazılımdır.

2024’te, büyük ölçekli kötü niyetli kampanyalarda görüldü ve kilitleme sistemlerini kaçınılmaz kiosk modlarına saldırdı.

2024’ün sonlarında, geliştiricileri Chrome’un ‘uygulamaya bağlı şifreleme’ çerez-çalı savunmaları için bir baypas mekanizması ekleyerek Google hesaplarını ele geçirmek için süresi dolmuş çerezlerin “yenilenmesine” izin vererek, STEALC geliştirmenin çok aktif kaldığı doğrulandı.

En son sürümde yeni

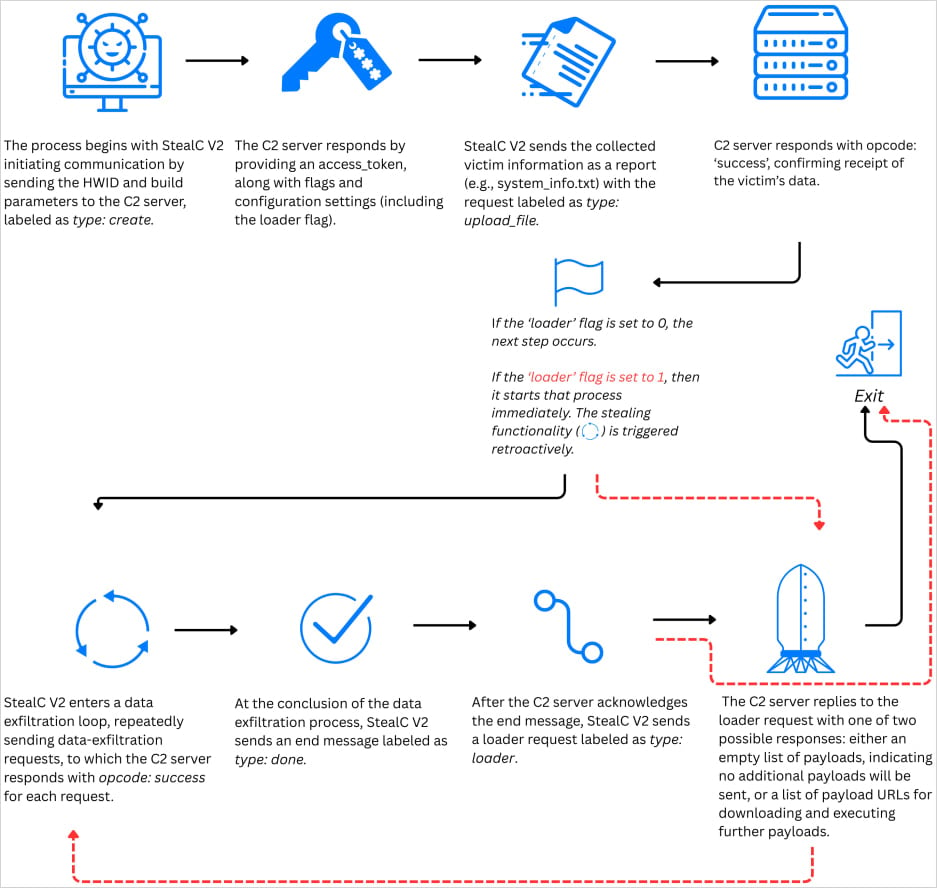

Sürüm 2 (ve daha sonra) Mart 2025’te açıklandı. Zscaler’ın analizine göre aşağıdaki önemli gelişmeleri getiriyor:

- EXE dosyaları, MSI paketleri ve PowerShell komut dosyaları ve yapılandırılabilir yük tetikleme desteği ile yük getiri geliştirmeleri.

- Kod dizeleri ve komut ve kontrol (C2) iletişimi için RC4 şifrelemesi eklendi, daha iyi kaçaklama için C2 yanıtlarında rastgele parametreler vardı.

- 64 bit sistemler için derlenen yeni yükler ile mimari ve yürütme iyileştirmeleri, API işlevlerinin çalışma zamanında dinamik olarak çözülmesi ve kendi kendine aşınma rutini getirilmesi.

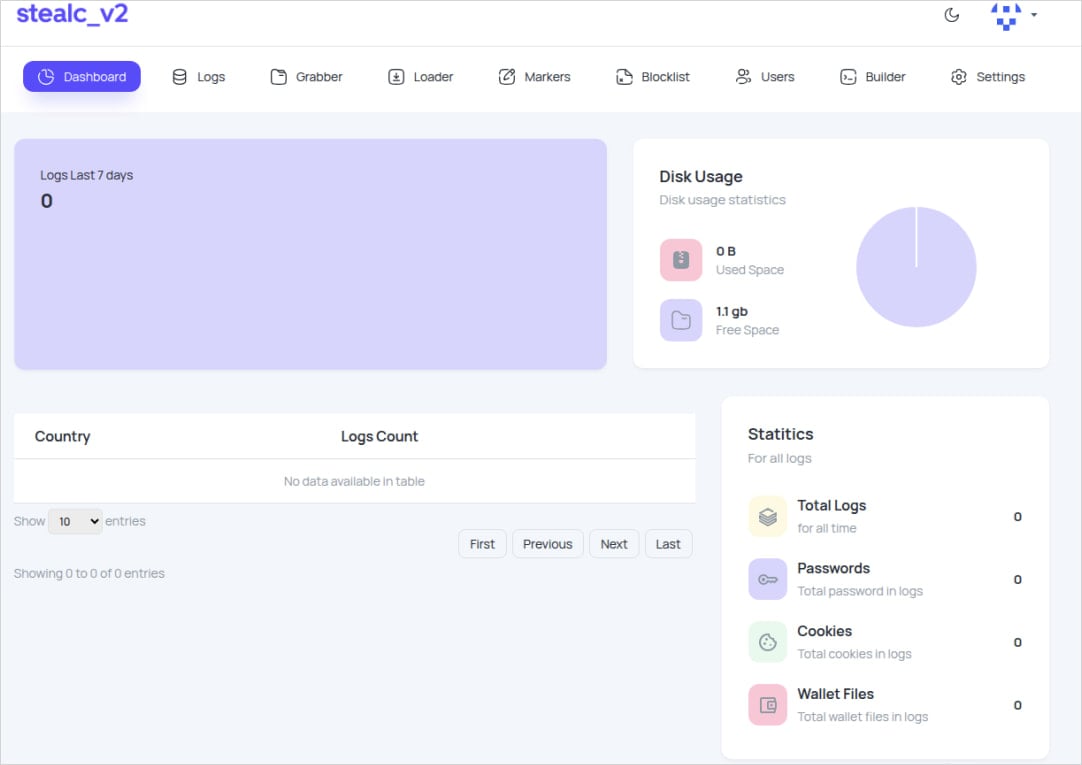

- Operatörlerin şablonlar ve özel veri hırsızlığı kurallarını kullanarak yeni STEALC yapıları üretmesine izin veren yeni gömülü oluşturucu.

- Operatörlere gerçek zamanlı uyarılar için telgraf bot desteği eklendi.

- Kurbanın masaüstünü çok monitör desteğiyle ekran görüntüsüne ekledi.

Kaynak: Zscaler

Bununla birlikte, özellik eklemelerinin yanı sıra, VM anti-VM kontrolleri ve DLL indirme/yürütme gibi bazı dikkate değer çıkarımlar olmuştur.

Bunlar, kötü amaçlı yazılımları daha yalın hale getirme çabasını gösterebilir, ancak aynı zamanda büyük kod yeniden çalışmasından teminat hasarı olabilir ve gelecekteki sürümlerde daha iyi bir şekilde yeniden tanıtılabilir.

Kaynak: Zscaler

Zscaler tarafından görülen en son saldırılarda Stealc, ayrı bir kötü amaçlı yazılım yükleyici olan Amadey tarafından konuşlandırıldı, ancak farklı operatörler teslimat yöntemlerini veya saldırı zincirlerini ayırt edebilir.

Verilerinizi Info-Stealer kötü amaçlı yazılımlardan korumak için, kolaylık sağlamak için tarayıcınıza hassas bilgileri depolamaktan kaçının, hesaplarınızı korumak için çok faktörlü kimlik doğrulama kullanın ve korsan veya diğer yazılımları asla belirsiz kaynaklardan indirmeyin.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.