SSH kaba kuvvet saldırılarıyla tanınan kötü şöhretli botnet grubu RUBYCARP’ın yeni araçlar ve taktiklerle yeniden ortaya çıkmasıyla siber güvenlik topluluğu bir kez daha alarma geçti.

Sysdig Tehdit Araştırma Ekibi (Sysdig TRT), on yılı aşkın süredir faaliyet gösteren Rumen tehdit aktörü grubunun faaliyetlerini yakından takip ediyor ve son dönemde operasyonlarında önemli gelişmeler ortaya çıkardı.

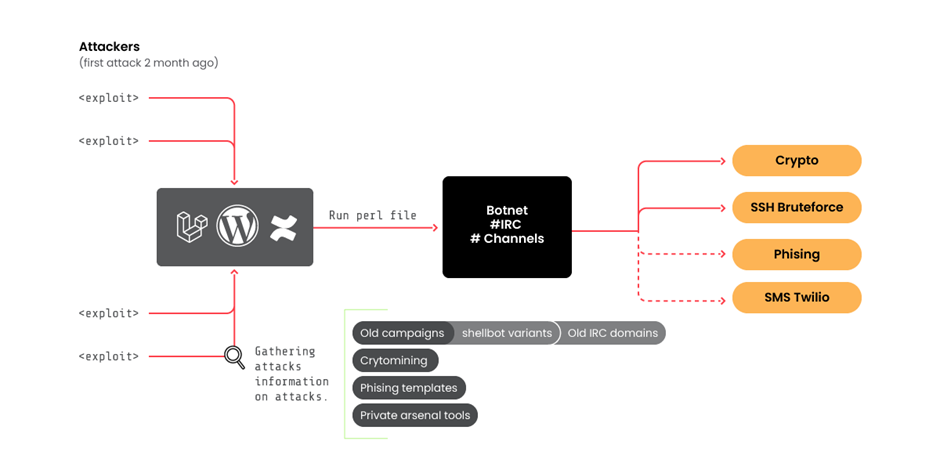

RUBYCARP’ın yeniden dirilişinin merkezinde Laravel uygulamalarındaki kritik bir güvenlik açığı olan CVE-2021-3129’dan yararlanılması yer alıyor.

Trustifi’nin Gelişmiş tehdit koruması, en geniş yelpazedeki karmaşık saldırıları, kullanıcının posta kutusuna ulaşmadan önce önler. Diğer e-posta güvenlik çözümlerinin kaçırdığı kimlik avı saldırılarının %99’unu durdurur. .

Ücretsiz Demoyu Deneyin

Bu güvenlik açığı, grubun hedefleme ve istismar çabalarının odak noktası olmuş, sistemlere yetkisiz erişim elde etmelerine ve botnet’lerini genişletmelerine olanak sağlamıştır.

RUBYCARP, CVE-2021-3129’dan yararlanmanın yanı sıra, hedef ağlara girmek için SSH kaba kuvvet saldırılarını da kullanıyor.

Grubun kararlılığı ve taktik geliştirmesi, bilinen güvenlik açıklarının kapatılmasının ve bu tür saldırıları engellemek için SSH güvenlik önlemlerinin güçlendirilmesinin öneminin altını çiziyor.

Sysdig TRT’den gelen son bulgular, RUBYCARP’ın geleneksel kaba kuvvet ve istismar faaliyetlerini sürdürmekle kalmayıp aynı zamanda repertuarına yeni teknikler de eklediğini gösteriyor.

Free Webinarfor DIFR/SOC Teams: Securing the Top 3 SME Cyber Attack Vectors - Register Here.

Grup artık popüler Perl Shellbot’u temel alan bir arka kapı kullanıyor, kurban sunucularını komuta ve kontrol görevi gören bir IRC sunucusuna bağlayarak daha dev bir botnet’e katılıyor.

RUBYCARP’ın araç seti, 39 Perl dosyası (shellbot) varyantının keşfedilmesiyle genişledi, ancak daha önce VirusTotal tarafından yalnızca sekizi tespit edilmişti.

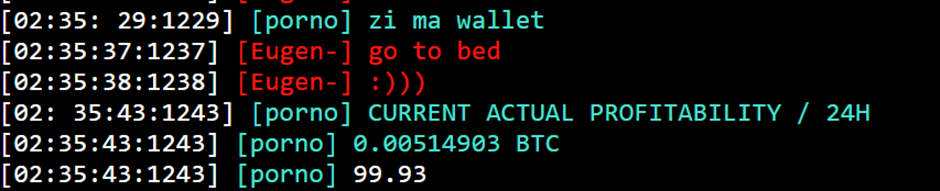

Grubun iletişim stratejileri de gelişti. Botnet’lerini yönetmek ve kripto madenciliği kampanyalarını koordine etmek için genel ve özel IRC ağlarını kullanıyorlar.

Grup, IRC sunucuları olarak tam alanlarda barındırılan havuzları kullanarak kripto madenciliği operasyonlarında aktif olarak yer alıyor.

Bu strateji, IP tabanlı engelleme listelerinden tespit edilmekten kaçınmalarına ve daha fazla gizlilik için standart ve rastgele bağlantı noktalarını kullanmalarına olanak tanır.

Çeşitlendirilmiş Kripto Para Madenciliği

Grup kendisini tek bir kripto para birimiyle sınırlamadı; bunun yerine Monero, Ethereum ve Ravencoin için madencilik faaliyetleri yürütüyor.

RUBYCARP ile ilişkili Ravencoin cüzdanı özellikle aktif durumda ve 22.800 doların üzerinde işlem alındı.

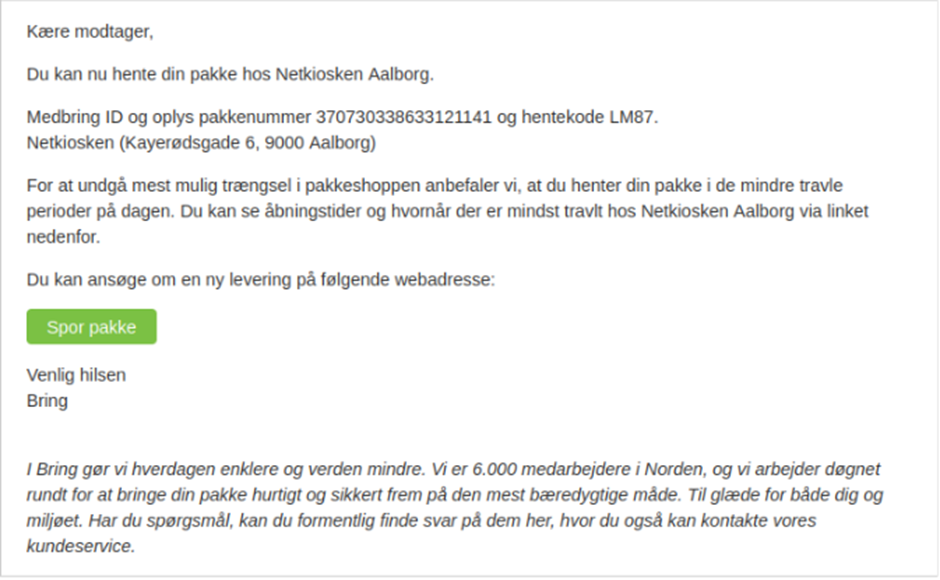

RUBYCARP, kripto madenciliğinin ötesinde, kredi kartı numaraları gibi mali açıdan değerli varlıkları çalmak için karmaşık kimlik avı operasyonları yürütüyor.

Kanıtlar, grubun çalınan bu varlıkları altyapısını finanse etmek ve muhtemelen yeniden satmak için kullandığını gösteriyor.

RUBYCARP’ın saldırılarında, Danimarkalı lojistik şirketi “Bring” gibi meşru Avrupalı şirketlerin kimliğine bürünen kimlik avı şablonları tespit edildi.

Grup, ödeme bilgilerini toplamak için bankalar ve lojistik şirketleri de dahil olmak üzere Avrupa kuruluşlarını hedef alıyor.

RUBYCARP’ın yeni araç ve tekniklerle yeniden dirilişi, gelişmiş siber suçlu gruplarının oluşturduğu kalıcı tehdidin açık bir hatırlatıcısıdır.

Bu tür aktörlere karşı savunma yapmak, güvenlik açığı yönetimine, sağlam güvenlik duruşlarına ve gelişmiş çalışma zamanı tehdit algılama yeteneklerine proaktif bir yaklaşım gerektirir.

Siber güvenlik topluluğu RUBYCARP gibi grupların yarattığı zorluklarla boğuşmaya devam ederken, kuruluşların da gelişen tehdit ortamına yanıt vermek için uyanık ve hazırlıklı olmaları gerekiyor.

RUBYCARP hakkında daha fazla bilgi almak ve en son siber güvenlik tehditleri hakkında güncel bilgilere sahip olmak için özel haber kapsamımızı ve uzman analizlerimizi takip edin. Dijital çağda güvende ve bilgili kalın.

Secure your emails in a heartbeat! To find your ideal email security vendor, Take a Free 30-Second Assessment.