Pek çok CISO, sosyal medyanın şifre tahmin etme konusunda yeni açılımlar yarattığını zaten varsayıyor ancak yeni araştırmalar, bu riskin pratikte nasıl göründüğünü göstermeye yardımcı oluyor. Bulgular, genel profillerden ne kadar bilginin yeniden oluşturulabileceğini ve bu verilerin kullanıcı şifrelerinin gücünü nasıl etkilediğini ortaya koyuyor. Çalışma aynı zamanda LLM’lerin aynı kişisel bilgilere dayanarak şifre oluşturmaları veya değerlendirmeleri istendiğinde nasıl davrandıklarını da inceliyor.

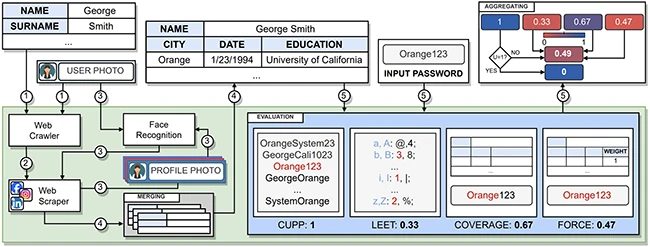

Cagliari Üniversitesi ve Salerno Üniversitesi’nden araştırma ekibi, bu etkileri incelemek için SODA ADVANCE adında bir araç geliştirdi. Araç, genel verileri kullanarak kullanıcı profillerini yeniden oluşturur ve bir dizi ölçümle şifre gücünü değerlendirir.

SODA ADVANCE’in temelini oluşturan modüllere genel bakış

Araştırmacılar daha sonra aracı çeşitli LLM’lerle eşleştirerek farklı senaryolarda şifre oluşturma ve şifre değerlendirmesini test etti. Çalışma, parola oluşturma ve değerlendirme sırasında sözdizimsel özelliklerin ve kişisel bağlamın nasıl etkileşime girdiğine ayrıntılı bir bakış sunuyor.

Kişisel veri izini haritalamak için oluşturulmuş bir araç

Araştırmacılar 100 gönüllüden isim, soyad ve fotoğraf istedi. SODA ADVANCE yalnızca bu bilgilerle eşleşen profilleri bulmak için Facebook, Instagram ve LinkedIn’de arama yaptı. Hesapları birbirine bağlamak ve her kişinin verilerini birleşik bir profilde birleştirmek için yüz tanımayı kullandı.

Yeniden yapılandırma tamamlandıktan sonra araç, kullanıcı şifrelerini değerlendirdi ve bu sonuçları Kümülatif Şifre Gücü adı verilen tek bir puanda birleştirdi. Bu puan 0 ile 1 arasında değişir ve hem sözdizimini hem de bir parolanın kullanıcının genel olarak keşfedilebilir özelliklerine bağlanma derecesini yakalar. Buradaki fikir, yeniden yapılandırılmış kişisel verilerle donatıldığında birinin bir şifreyi ne kadar kolay tahmin edebildiğini ölçmektir.

Üretken modeller teste tabi tutuldu

Araştırmacılar Claude, ChatGPT, Google Gemini, Dolly, LLaMa ve Falcon dahil olmak üzere birçok Yüksek Lisans’ı test etti. İlk görevde her modelden, kullanıcı ayrıntılarını temel alan, bu ayrıntıları doğrudan yeniden kullanmadan, güçlü ancak akılda kalıcı parolalar oluşturması istendi. SODA ADVANCE ortaya çıkan şifreleri değerlendirdi.

Claude 0,82 ile en iyi ortalama puanı elde etti. Gemini 0,75 ile onu takip etti ve ChatGPT 0,74’e ulaştı. Dolly, LLaMa ve Falcon, ortalama 0,65, 0,66 ve 0,66 puanlarla daha zayıf seçimler üretti. Daha düşük sonuçlar tekrarlayan yapılardan ve tahmin edilebilir kalıplardan geldi.

En güçlü sonuçlar, kullanıcı verileriyle bariz bağlardan kaçınırken çeşitli söz dizimi oluşturan modellerden geldi. Basit kalıplara dayanan modeller, karmaşık görünen ancak yine de öngörülebilir yapıyı taşıyan şifreler üretti.

Profiller zenginleştikçe modeller daha fazla şey öğreniyor

Araştırmanın ikinci kısmı, kullanıcı verileri istemde yer aldığında LLM’lerin şifre gücünü değerlendirip değerlendiremeyeceğini test etti. Her modele yeniden yapılandırılmış kullanıcı bilgileri ve hem güçlü hem de zayıf şifreler verildi. Claude doğruluk, hassasiyet, geri çağırma ve 0,75’lik F1 puanlarıyla bir kez daha öne çıktı.

Ekip daha sonra iki senaryoyu karşılaştırdı. İlkinde her model yalnızca minimum düzeyde kullanıcı verisi görüyordu. İkincisinde, her model tamamen yeniden oluşturulmuş profiller gördü. Daha zengin veriler sağlandıktan sonra neredeyse her modelde performans arttı. Falcon, hassasiyetin 0,48’den 0,77’ye yükselmesiyle en uç örnekti. ChatGPT ayrıca her ölçümde kazanç elde etti. Claude hâlâ 0,77’lik doğruluk ve 0,89’luk doğrulukla öndeydi.

Bu sonuçlar, anlamlı kişisel bağlam sağlandığında LLM’lerin riskli şifreleri tespit etmede çok daha iyi hale geldiğini gösteriyor. Kullanıcıya bağlı doğum günleri, konumlar, hobiler veya ortak kelimelerle ilgili ipuçları içeren şifrelerin, bu veriler istemde göründüğünde modellerin doğru şekilde işaretlenmesi daha kolay oldu.

Yaygın olarak kullanılan araçlardaki değerlendirmelerin karşılaştırılması

Araştırmacılar, SODA ADVANCE’ın yaygın parola gücü araçlarıyla nasıl karşılaştırıldığını anlamak için sızdırılan veri kümelerinden 250 parola seçti ve her araçtan bunları zayıf, orta ve güçlü kategorilere ayırmasını istedi.

Tüm araçlar çoğu şifreyi orta gruba yerleştirdi. SODA ADVANCE, yeniden oluşturulan profilden kişisel bilgiler içeren daha fazla şifreyi zayıf olarak sınıflandırma eğilimindeydi. Diğer araçlar genellikle aynı şifreleri güçlü olarak sınıflandırıyordu çünkü kullanıcı özelliklerine yakın olmalarına rağmen sözdizimsel olarak karmaşık görünüyorlardı.

Bu fark, araçların bir parola ile kullanıcının çevrimiçi varlığı arasındaki bağlantıyı ölçmek yerine yalnızca karmaşıklığı ölçtüğünde ortaya çıkan boşluğu vurguluyor.

Hedefli bir tahmin modeline göre ölçülen güçlü şifreler

Son deneyde, hedefe yönelik bir şifre tahmin modeli olan PassBERT’in yüksek lisans öğrencileri tarafından oluşturulan güçlü şifreleri kırıp kıramayacağı soruldu. Araştırmacılar 100 gönüllü için oluşturulan 25.000 şifreyi test etti. PassBERT başarıyla yalnızca 22 sonuç çıkardı.

Araştırmacılara göre bu küçük sayı, anlamsal kişiselleştirme ile sözdizimsel karmaşıklığın birleşimini yansıtıyor. Oluşturulan şifreler her ne kadar kullanıcı özelliklerinden ilham alınsa da modeller yine de yaygın tahmin kalıplarıyla eşleşmeyen yapılar üretiyordu.