SolarWinds, saldırganların sabit kodlanmış kimlik bilgilerini kullanarak yama uygulanmamış sistemlere giriş yapmasına olanak tanıyan kritik bir Web Help Desk güvenlik açığı için bir düzeltme yayınladı.

Web Help Desk (WHD), devlet kurumları, büyük şirketler ve sağlık ve eğitim kuruluşları tarafından yardım masası yönetim görevlerini otomatikleştirmek ve kolaylaştırmak için yaygın olarak kullanılan bir BT yardım masası yazılımıdır. SolarWinds’in BT yönetim ürünleri dünya çapında 300.000’den fazla müşteri tarafından kullanılmaktadır.

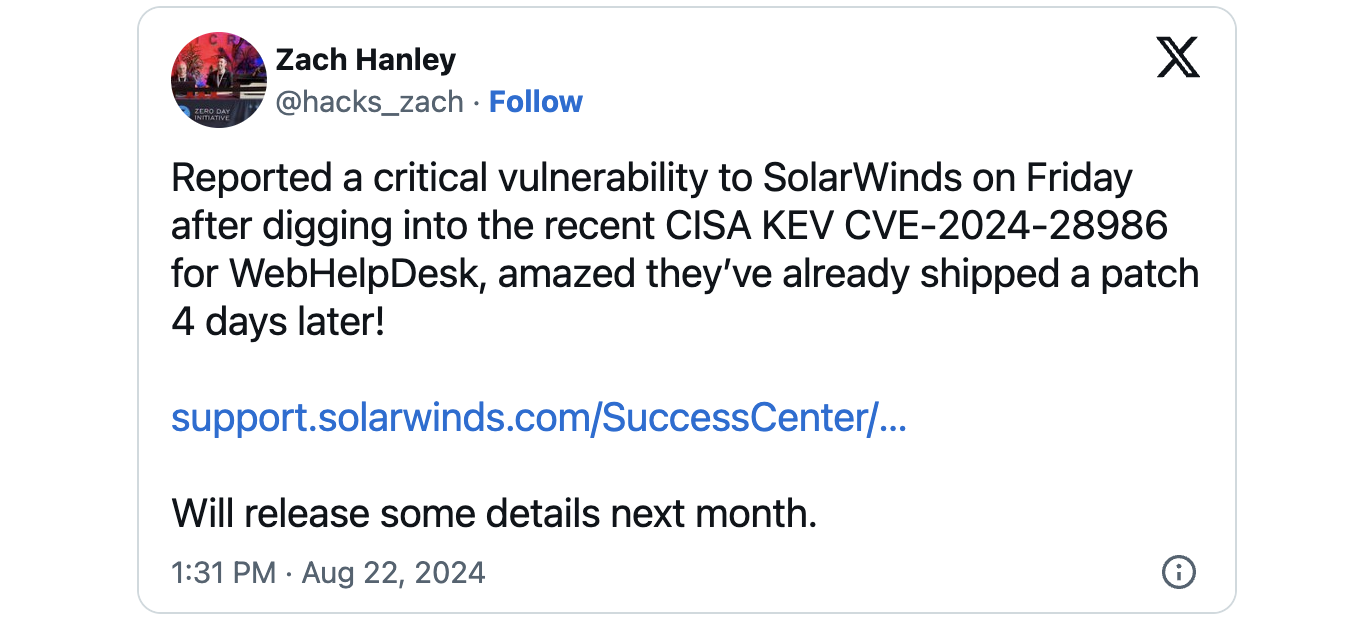

Bu Çarşamba günü ele alınan güvenlik açığı (CVE-2024-28987), kimliği doğrulanmamış saldırganların başarılı bir istismarın ardından hedeflenen cihazlardaki dahili işlevselliğe erişmesini ve verileri değiştirmesini sağlıyor. Bu güvenlik açığı, Horizon3.ai’deki güvenlik açığı araştırmacısı Zach Hanley tarafından keşfedildi ve bildirildi.

SolarWinds, Güven Merkezi’nde bu WHD güvenlik açığı için henüz bir güvenlik duyurusu yayınlamadı ve Web Help Desk 12.8.3 Düzeltme 2 yayınlanmadan önce CVE-2024-28987’nin yaygın olarak kullanılıp kullanılmadığını açıklamadı.

Şirket, düzeltmenin kurulumu ve kaldırılmasıyla ilgili ayrıntılı talimatlar sunarak, yöneticileri bu haftanın düzeltmesini dağıtmadan önce güvenlik açığı bulunan sunucuları Web Help Desk 12.8.3.1813 veya 12.8.3 HF1’e yükseltmeleri konusunda uyarıyor.

Ayrıca, düzeltme yükleme işlemi sırasında olası sorunları önlemek için düzeltmenin başarısız olması veya doğru uygulanmaması durumunda tüm orijinal dosyaların yedeklerinin oluşturulması önerilir.

Düzeltme ayrıca aktif olarak istismar edilen Web Help Desk RCE hatasını da düzeltir

Aynı düzeltme eki, 14 Ağustos’ta başka bir düzeltme ekiyle giderilen ve iki gün sonra CISA tarafından saldırılarda istismar edildiği belirtilen kritik bir WHD uzaktan kod yürütme güvenlik açığının (CVE-2024-28986) düzeltmesini de içeriyor.

CISA, bir hafta önce KEV kataloğuna CVE-2024-28986’yı ekleyerek federal kurumlara, Bağlayıcı Operasyonel Direktif (BOD) 22-01’in gerektirdiği şekilde ağlarındaki tüm WHD sunucularına 5 Eylül’e kadar yama yapmalarını zorunlu kıldı.

Siber güvenlik kurumu, “Bu tür güvenlik açıkları kötü niyetli siber aktörler için sık görülen saldırı vektörleridir ve federal işletmeler için önemli riskler oluştururlar” uyarısında bulundu.

SolarWinds, bu yılın başlarında Erişim Hakları Yöneticisi (ARM) yazılımındaki bir düzineden fazla kritik uzaktan kod yürütme (RCE) açığını düzeltti; bunlardan beşi Şubat ayında, sekizi ise Temmuz ayındaydı.

Haziran ayında siber güvenlik firması GreyNoise, SolarWinds’in bir düzeltme yayınlamasından kısa bir süre sonra tehdit aktörlerinin SolarWinds Serv-U yol geçiş güvenlik açığını istismar ettiği konusunda uyardı.