Microsoft şimdiye kadar Nobelium tarafından yürütülen yeni saldırı kampanyası hakkında 140 şirkete bilgi verdi ve bunların 14’ü grup tarafından ele geçirildi.

Microsoft’taki BT güvenlik araştırmacıları, Nobelium grubundaki tehdit aktörlerinin yeniden harekete geçtiğini ve şu anda bayileri ve Bulut hizmeti sağlayıcılarını hedef aldığını ortaya çıkardı.

Nobelium, geçen yıl Teksas merkezli SolarWinds’in Orion yazılımına karşı büyük ölçüde yıkıcı tedarik zinciri saldırılarını başlatan grupla aynı grup. kötü şöhretli grup aynı zamanda SUNBURST ve TEARDROP kötü amaçlı yazılımlarını kullanmasıyla da tanınır.

Microsoft, o zamandan beri bu grubun faaliyetlerini oldukça yakından takip ediyor ve daha geçen ay, aktörlerin FoggyWeb adlı daha önce hiç görülmemiş bir sömürü sonrası arka kapı kullanırken bulunmasının ardından şirket, Nobelium’un geri dönüşü konusunda uyardı.

Arka kapı, güvenliği ihlal edilmiş bir AD FS (Active Directory Federasyon Hizmetleri) sunucusundan hassas verileri çalabilir. Bilginiz olsun, ABD hükümeti ve diğer yetkililere göre Nobelium, Rusya’nın SVR olarak bilinen dış istihbarat servisinin bir parçasıdır.

140 hizmet sağlayıcı bilgilendirildi; 14 tehlikede

En son blog gönderisinde, Microsoft’un Müşteri Güvenliği ve Güveninden Sorumlu Kurumsal Başkan Yardımcısı Tom Burt, şirketin Mayıs 2021’den bu yana 140 satıcıyı ve teknoloji hizmet sağlayıcısını Nobelium’un kritik altyapılarına yönelik siber saldırıları hakkında bilgilendirdiğini açıkladı.

Ancak Microsoft hala soruşturma yürüttüğü için Bay Burt, bilgi verilen şirketlerden 14’ünün grup tarafından ele geçirildiğini ortaya çıkardı. Bu kampanyanın ana hedefinin, müşterileri adına bulut hizmetlerini ve diğer teknolojileri yönetme, özelleştirme, devreye alma konusunda uzman satıcılar ve teknoloji hizmet sağlayıcıları olduğunu belirtmekte fayda var.

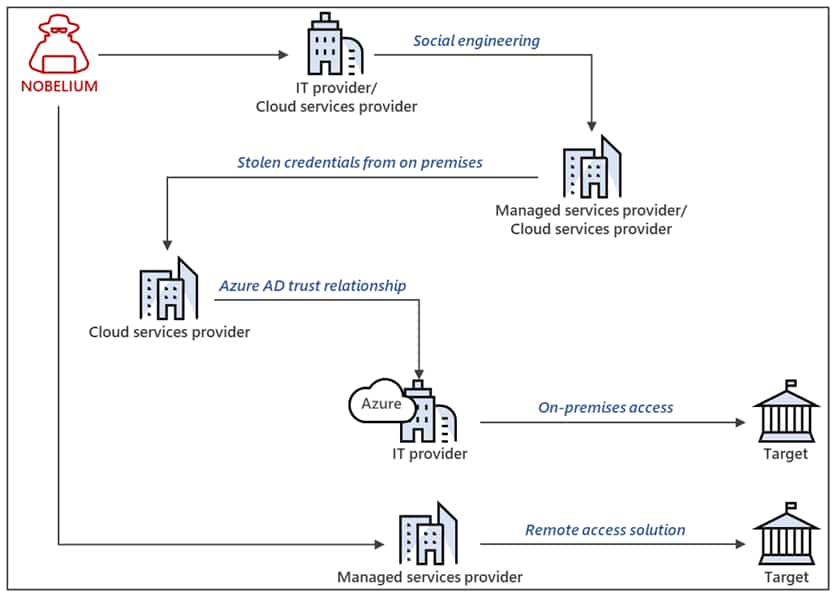

Bay Burt, blog yazısında, Nobelium’un nihai olarak bayilerin müşterilerinin BT sistemlerine sahip olabilecekleri herhangi bir doğrudan erişime sırtını dönmeyi ve bir kuruluşun güvenilir teknoloji ortağını daha kolay taklit ederek alt müşterilerine erişim elde etmeyi umduğuna inanıyoruz, dedi.

Nobelium’un SolarWinds’e yönelik önceki saldırısı, kritik güvenlik açıklarından yararlanmayı içeriyordu (grup ayrıca iOS 0-day kusurlarından yararlanarak iPhone’ları da hackledi.) ancak son saldırıda, grubun işleyiş şekli kimlik avı ve parola püskürtme saldırısını içeriyor.

Bu, grubun geçerli kimlik bilgilerini çalmak ve ayrıcalıklı erişim elde etmek için sosyal mühendislik taktiklerini kullanarak stratejisini sade ve basit tuttuğunu gösterir.

Şifre Püskürtme Saldırısı nedir?

Bu tür saldırılarda tehdit aktörleri kaba kuvvet hesaplar, aynı parolaları aynı anda birden çok hesapta döngü halinde kullanır. Bu, farklı IP adreslerini kullanarak başarısız girişimleri gizlemelerine ve birden çok başarısız oturum açma girişimini engellemek için tasarlanmış IP engelleme veya parola kilitleme gibi otomatik savunmalardan kaçınmalarına yardımcı olur.

Microsoft’un teknik rehberliği

Microsoft’un Tehdit İstihbarat Merkezi (MSTIC), şirketlerin ve alt müşterilerin kendilerini Nobelium’dan gelen siber saldırılara karşı korumaları için teknik kılavuz yayınladı.

Kimlik avı saldırılarına karşı koruma

Küçük işletmelerden büyük şirketlere, kimlik avı ve siber güvenlik hakkında yeterli eğitim sağlamak bir zorunluluktur. Bununla birlikte, yeni başlayanlar için sağduyu kullanmak uzun vadede yardımcı olabilir, bu nedenle isimsiz e-postaları açmaktan kaçının ve bağlantılara tıklamayın veya onlardan ekleri indirmeyin.

Bununla birlikte, çalışanlara yalnızca şu adımları izleyerek kimlik avı girişimlerini nasıl tespit edeceklerini öğretin:

- Kimlik avı girişimleri neredeyse her zaman insanlara bir şeyi en kısa sürede yapmalarını söyleyen bir bağlantı, indirilebilir ek veya yönerge içerir.

- Genellikle çok fazla yazım hatası vardır, ancak her zaman değil.

- E-posta veya mesaj, insanların düşünmeden hızlı hareket etmelerini sağlamak için bir aciliyet duygusu aşılayabilir.

- Bu bir tehdit, hatta şantaj olabilir, tıpkı seks zorbalığı kimlik avı dolandırıcılıklarında olduğu gibi.

- E-posta imzası genellikle garip veya normalden farklı görünecektir.

- Tüm yaygın belirti işaretlerine rağmen, kimlik avı e-postaları meşru görünebilir. Bilgisayar korsanları, e-postayı bilinen bir şirket, banka veya yüklenici göndermiş gibi görünen spear phishing saldırıları yapabilir. Ancak, çalışanlar bu e-postanın garanti edilip edilmediğini düşünmek için sağduyularını kullanmalıdır. Bir bağlantı içeriyor mu ve sebepsiz yere hesaplarına giriş yapmalarını istiyor mu? Örneğin çoğu banka, insanlardan hesaplarına giriş yapmalarını veya herhangi bir bağlantı göndermelerini isteyen bir e-posta göndermez.

- Kimlik avı e-postaları veya mesajları her zaman yabancılardan gelmez. Bazen arkadaşların, iş arkadaşlarının veya diğer kişilerin gizliliği ihlal edilmiş hesaplarından gönderilirler.

Bu makaleyi okumaktan zevk aldınız mı? Sayfamızı beğenmek Facebook ve bizi takip edin twitter.