USDoD olarak bilinen bir hacker, SOCRadar.io’dan 332 milyon e-posta adresini çaldığını ve bunların daha sonra başka bir tehdit aktörü olan Dominatrix tarafından çevrimiçi olarak yayınlandığını iddia ediyor. Bu yayın, SOCRadar.io’nun önemli bir tehdit istihbarat platformu olması nedeniyle önemli bir güvenlik endişesi yaratıyor.

Dominatrix olarak bilinen bir tehdit aktörü, kuruluşların siber tehditlere karşı korunmasına yardımcı olmak için çeşitli hizmetler sunan kapsamlı bir siber istihbarat platformu olan SOCRadar.io’dan alındığı iddia edilen 332 milyon e-posta adresini Breach Forums’da yayınladı.

Olay Detayları

Bu olay, OLUMSUZ Temmuz 2024’te bir veri ihlali gerçekleşti. Siber suç ve hacker platformu Breach Forums’da yapılan duyuruda, daha önce yüksek profilli veri ihlalleriyle bilinen USDoD’nin SOCRadar.io’yu kazımaktan sorumlu olduğu ayrıntılı olarak belirtildi.

Sadece e-posta adreslerini içeren ve şifre içermeyen 14 GB değerindeki CSV dosyası, genellikle kötü amaçlı yazılım enfeksiyonları yoluyla toplanan ve çeşitli veri ihlallerinden toplanan verileri içeren hırsız kayıtlarından ve kombo listelerinden ayrıştırıldı.

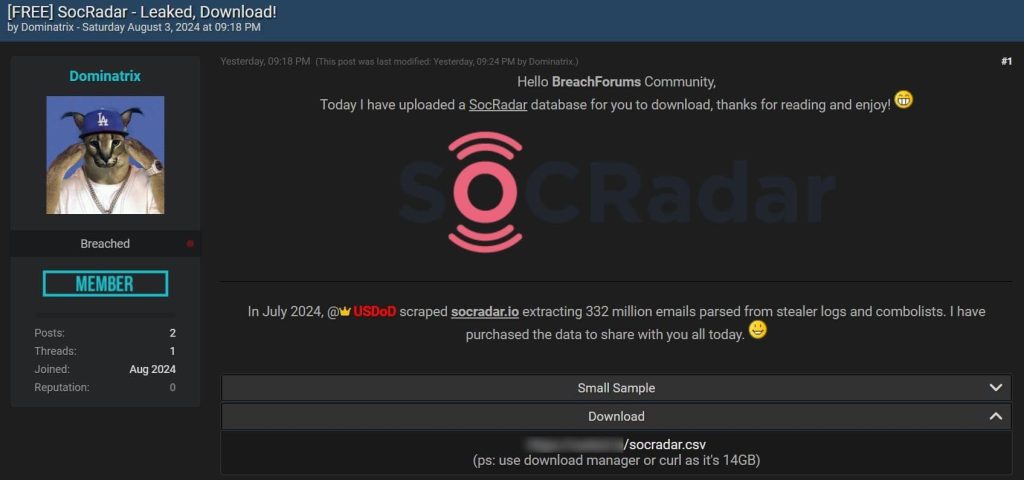

USDoD başlangıçta kazınmış verileri 28 Temmuz 2024’te 7.000 dolara satıyordu. Ancak, verileri USDoD’den satın aldığını iddia eden Dominatrix, verileri 3 Ağustos 2024’te kamuoyuna açık hale getirerek şunları söyledi:

“Merhaba BreachForums Topluluğu, Bugün sizin indirmeniz için bir SocRadar veritabanı yükledim, okuduğunuz ve keyfini çıkardığınız için teşekkürler! Temmuz 2024’te @USDoD, socradar.io’yu kazıyarak 332 milyon e-postayı hırsız günlüklerinden ve kombolistlerden ayıkladı. Bugün hepinizle paylaşmak için verileri satın aldım.”

Hacker USDoD

USDoD, siber suç topluluğunda ihlaller ve veri sızıntıları geçmişi olan iyi bilinen bir isimdir. Dikkat çeken olaylardan bazıları şunlardır:

Olayın Sonuçları

Her ne kadar ifşa yalnızca şifresiz e-posta adresleri, PII (Kişisel Olarak Tanımlanabilir Bilgiler) veya KYC (Müşterinizi Tanıyın) verilerini içerse de, yine de birkaç ciddi etkisi vardır. Birincil endişelerden biri, artan kimlik avı ve spam riskidir. Bu kadar büyük bir veri kümesiyle, bireyler ve kuruluşlar kimlik avı saldırılarında ve spam kampanyalarında bir artış bekleyebilir.

Ek olarak, sızıntı, siber suçluların çeşitli web sitelerindeki mevcut hesaplara giriş yapmaya çalıştığı kaba kuvvet saldırılarına kapı açıyor. Ek olarak, ihlalden gelen e-posta adreslerini kullanarak, bilgisayar korsanları önceki veri ihlallerinden karşılık gelen parolaları bulabilir ve hedef hesapları tehlikeye atabilir. Bu, bireylerin farklı sitelerde benzersiz parolalar kullanmasını ve mümkün olduğunda çok faktörlü kimlik doğrulamayı etkinleştirmesini zorunlu hale getirir.

Web Kazıma

Web kazıma veya veri kazıma, yazılım tarafından web sitelerinden veri çıkarmak için kullanılan otomatik bir işlemdir, öncelikli olarak web sayfalarından belirli bilgileri toplamak için. Chess.com büyük bir web sitesi olduğundan, işlemi engellemek neredeyse imkansızdır.

Büyük web siteleri, kazımayı önlemek için hız sınırlaması ve captcha zorlukları gibi çeşitli önlemler kullanır. Ancak, kazıyıcılar bu önlemleri aşmak için sürekli olarak yeni teknikler geliştirmektedir ve bazı kazıyıcılar, sosyal ağları incelemek veya makine öğrenimi modelleri geliştirmek gibi araştırma amaçları için verileri toplayabilir.

SOCRadar.io’nun Yanıtı

Şu ana kadar, SOCRadar.io’dan olayla ilgili resmi bir yanıt gelmedi. Siber güvenlik topluluğu, açıklamalarını ve gelecekte bu tür olayları önlemek için uygulamaya koymayı planladıkları önlemleri bekliyor.

Hackread.com yorum için SOCRadar’a ulaştı. Takipte kalın!

İLGİLİ KONULAR

- Twitter Scraping İhlali: 209 Milyon Hesap Sızdırıldı

- Hacker 800.000 Kazınmış Chess.com Kullanıcı Kaydını Sızdırdı

- Veri toplama firması 235 milyon Instagram, TikTok ve YouTube kaydını sızdırdı

- Facebook, 178 milyon kullanıcının verilerini toplayıp satan Ukraynalı bir adama dava açtı

- Bu Web Sitesi Discord Kullanıcılarının Milyarlarca Özel Mesajını Satıyor