Güvenlik Operasyon Merkezi (SOC), siber tehditleri tespit etmek ve bunlardan kaynaklanan saldırıları önlemek için verileri izleme ve analiz etme konusunda uzmanlaşmıştır. Ciddiyetine göre önceliklendirmeden önce gerçek tehditleri yanlış pozitiflerden ayırmaya çalışırlar.

Müfettişler ayrıca, bilgisayar korsanlarının gelecekteki saldırılar için yararlanacağı teknik güvenlik açıklarını belirlemek gibi nedenlerini belirlemek için olayları araştırır ve analiz eder. Bu tür bilgiler gelecekte benzer saldırıların önlenmesine yardımcı olabilir.

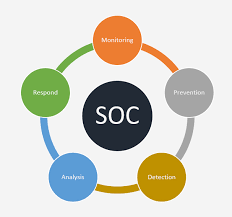

SOC’nin Temel İşlevleri

SOC’ler (Güvenlik Operasyon Merkezleri) birden fazla işleve hizmet eder. Birincil sorumlulukları güvenlik olaylarını izlemek, araştırmak ve bunlara yanıt vermektir; aynı zamanda güvenlik açığı değerlendirmeleri, test rejimleri ve yama uygulama gibi önleyici faaliyetler de gerçekleştirir. Ekipleri, bir kuruluş içinde daha iyi siber güvenlik süreçleri, politikaları ve araçları geliştirmek için bu faaliyetlerden toplanan bilgileri kullanır.

A SOC Ayrıca bir kuruluş içindeki uç noktalar, ağlar ve bulutlar arasında görünürlük sağlayan tehdit istihbaratı platformlarını kullanarak tehditleri ciddiyet düzeylerine göre tanıyabilmeli ve önceliklendirebilmelidir. Ayrıca, daha hızlı uyarı yanıtı sağlarken analiz süresini azaltan otomatik araçların da mevcut olması gerekir.

SOC’lerin ayrıca aşağıdakiler gibi sektör düzenlemelerinin gerektirdiği uyumluluk hususlarını izleyecek sistemlere sahip olması gerekir: GDPR, HIPAA veya PCI DSS Kuruluşları veri ihlallerine ve olası para cezalarına karşı korumak. Ayrıca, güvenlik standartlarına uyumu garanti etmek için SOC’lerinde denetim ve raporlama süreçleri de uygulanmalıdır.

SOC’de Kullanılan Temel Araçlar

Etkili bir SOC, ağları ve verileri gelişmiş siber tehditlere karşı etkili bir şekilde savunmak için çeşitli araçlar gerektirir. Bunlar şunları içerebilir: SIEM/XDR sistemlerigüvenlik açığı yönetimi çözümleri ve tehdit istihbaratı platformları.

SOC ekiplerinin karmaşık saldırıların önünde kalabilmek için araç setlerini düzenli olarak güncellemeleri gerekir, ancak küresel siber güvenlik becerileri açığı nedeniyle SOC’lerin sürekli gelişen bilgisayar korsanlarına ve onların sürekli gelişen araçlarına ayak uydurması zor olabilir.

Ek olarak SOC’lerin, hassas bilgileri korurken aynı zamanda düzenleyici standartların ihlaliyle bağlantılı para cezalarından ve itibar zararlarından kaçınmak için endüstri ve GDPR, HIPAA ve PCI DSS gibi düzenleyici kurumlar tarafından uygulanan güvenlik standartlarıyla uyumlu kalması gerekir.

SOC’ler ayrıca ağlarındaki güvenlik açıklarını izlemeli, BT ekiplerini uyarmalı ve daha sonra sorunun çözülüp çözülmediğini görmek için onlarla iletişime geçmelidir. Bu, TDIR’i kolaylaştıran otomatik bir çözüm olmadan verimsiz bir süreç olabilir. Xcitium XDR, birden fazla güvenlik aracını tek bir platformda birleştirerek manuel araç döndürme işlemini ortadan kaldırır.

SIEM

Sistemleri ve verileri etkili bir şekilde korumak için SOC’nin kendisini etkileyebilecek tüm tehditlerden haberdar olması gerekir. Bu hedefe ulaşmak için, uç noktalar, sunucular, çevre cihazları ve bulut kaynakları çalıştıkları sırada derinlemesine bilgi sahibi olurken aynı zamanda güvenlik yeniliklerinden haberdar olmaları gerekir.

SOC’ler, bu varlıkların faaliyetlerini izleyerek ve anormallikler bulunduğunda ekiplerini uyararak hayati bir işlev görür. Bu süreç yorumlamayı içerir. CTI tehdidi uygulamalar, donanım, yazılım ve ağlar dahil olmak üzere tüm şirket sistemlerinden beslemeler ve günlük dosyaları.

Bir SOC ayrıca ekibin zamanını tüketen hatalı pozitif uyarıları da filtreleyebilmelidir; bu da önceden paketlenmiş otomatik bir güvenlik çözümüne sahip olmayı gerektirir. TDIR Bu süreci otomatikleştiren ve uyarı başına gereken manuel analizi azaltan senaryoları ve kuralcı iş akışlarını kullanın. Bu da SOC ekiplerinin dikkatlerini siber saldırılarla ilgili daha acil konulara odaklamasına olanak tanıyor; ele geçirilen sistemlerin kapatılması, zararlı süreçlerin sonlandırılması, dosyaların silinmesi veya siber tehditlere karşı geçici olarak kapatılması veya sistemlerin siber tehditlerden izole edilmesi gibi gerekli önlemlerin alınması; Bu tür eylemler arasında, etkilenen sistemlerin kapatılması/izole edilmesi, zararlı süreçlerin sonlandırılması ve hatta koşullara bağlı olarak dosyaların silinmesi yer alır.

XDR

Güvenlik Operasyon Merkezi (SOC), bir kuruluşun kritik sistemlerini ve verilerini korur. Bu, müşterileri birbirine bağlamak için kullanılan sunucular, uygulamalar ve uç noktalar gibi ağlardaki her şeyin yanı sıra risk oluşturabilecek bulut kaynakları veya Nesnelerin İnterneti (IoT) cihazlarının korunmasını da içerir.

Bu hedefe ulaşmak için SOC, güvenlik bilgileri ve olay yönetimi gibi şüpheli davranışları tespit eden ve araştıran güvenlik araçlarına güvenir (SIEM), uç nokta tespit ve yanıt (EDR) sistemleri ve tehdit istihbaratı platformları. Bu araçların çoğu, verileri filtrelemek, ayrıştırmak, toplamak ve ilişkilendirmek için makine öğrenimi teknolojisinden yararlanır; böylece ekip yalnızca ilgili ve tehlikeli olaylar hakkında uyarılır.

SOC ekipleri ayrıca bir kuruluş genelindeki faaliyet ve iletişimleri izlemek için günlükler tutar; bu, bir saldırının göstergesi olan anormallikleri ortaya çıkarabilir ve kuruluşa yardımcı olabilir. SOC ekibi hızlı ve verimli bir şekilde yanıt verin.

Bu hedefe ulaşmak için SOC düzenli olarak güvenlik açığı ve sızma testleri yürütür ve uygulama portföyünü, güvenlik politikalarını ve en iyi uygulamaları buna göre günceller. Ayrıca güvenlik çözümlerini, teknolojileri ve sektör haberlerini düzenli olarak inceleyerek yeni tehditler hakkında bilgi sahibi olurlar.

YÜKSEL

Güvenlik tehditleri tespit edildiğinde SOC ekipleri ilk müdahale ekipleri olarak görev yapıyor. Müşterilerin ve çalışanların özel bilgilerini korurken, uç noktaları izole etmek, zararlı süreçleri sonlandırmak veya hasarı sınırlamak için dosyaları silmek gibi önlemler alarak sorunları hızlı bir şekilde çözmek için hızlı hareket eden bu ekipler, herhangi bir tehdidi ortaya çıktığı anda hızlı bir şekilde müdahale etmek için çalışır.

SOC ekibi ayrıca bir kuruluşun güvenlik sistemlerindeki zayıflıkları belirlemek için düzenli testler yapar ve düzenli haber güncellemeleri, tehdit değerlendirmeleri ve haber akışlarının incelemeleri yoluyla siber saldırılar, bilgisayar korsanları ve bunların tehditleri hakkında kamu, sektör ve karanlık web kaynaklarından toplanan tehdit istihbaratını inceler. Siber güvenlikle ilgili web siteleri ve yayınlar. Daha sonra bu istihbaratı, güvenlik izleme araçlarını, politikaları, en iyi uygulamaları ve olay müdahale planlarını uygun şekilde güncellemek ve değiştirmek için kullanırlar.

SOC ekipleri, aşağıdaki gibi yazılım çözümlerini kullanarak araştırmaları ve yanıtları kolaylaştırabilir: XDR Potansiyel siber güvenlik olaylarının analizini hızlandırmak için. Bu araçlar, analistlerin yanlış alarmlar yerine gerçek tehditlere odaklanmasını sağlamak için yanlış alarmları azaltırken yanıt sürelerini azaltmak için durum kontrolü, karar verme iş akışları, denetimler ve yaptırım eylemleri gibi süreçleri otomatikleştirir ve standartlaştırır.

Güvenlik duvarları ve IDS veya IPS

Bir Güvenlik Operasyon Merkezinin birincil amacı koruduğu cihazları, uygulamaları ve süreçleri korumaktır. Bunu etkili bir şekilde yapabilmek için, elinde bulunan tüm araçlar hakkında derinlemesine bilgiye sahip olmalıdır; marangozların hangi çekicin en iyi çivi çakacağını bilmesi gerektiği gibi, aynı zamanda nasıl sallanması gerektiğini de bilmesi gerekir; benzer şekilde bir SOC Kaynaklarını en iyi şekilde nasıl kullanacağını bilmelidir.

Bu, kuruluşun güvenlik çözümlerinin güncel olduğundan emin olmayı, bunlar üzerinde rutin bakım yapmayı ve bir olay durumunda yedekleme politikaları ve prosedürleri geliştirmeyi içerir. Üstelik, SOC’ler ayrıca ağ trafiğindeki, verilerdeki ve uç noktalardaki anormallikleri de tespit etmelidir; ekiplerin zamanını önemsiz uyarılarla boşa harcamamak veya gerçek tehditleri tamamen gözden kaçırmamak için bunların önceliklendirilmesi gerekir.

SOC’lerin, bilgisayar korsanlarının kullandığı yeni saldırı modellerini veya yöntemlerini tespit etmek için güvenlik açığı değerlendirmeleri yaparak ve tehdit istihbaratını analiz ederek gelişen tehditlere ayak uydurması gerekiyor. Ayrıca, olay müdahaleleri arasında, güvenliği ihlal edilmiş sistemlerin kapatılması, ağların yeniden yönlendirilmesi, şifrelerin sıfırlanması veya güvenliği ihlal edilmiş faaliyetlerin mümkün olan en kısa sürede durdurulması, ayrıca derinlemesine kök neden analizlerinin yapılması ve bu olaylara karşı gerçekleştirilen tüm eylemlerin belgelenmesi yer alır.

SOC’nin Faydaları

SOC ekipleri yalnızca bir kuruluşun güvenlik araçlarının ve politikalarının güncel olmasını sağlamakla kalmaz, aynı zamanda sistem yedeklemeleri oluşturma, yamalar ve yükseltmeler yükleme ve veri ihlali veya fidye yazılımı saldırısı durumunda olay müdahale prosedürlerini geliştirme gibi önleyici bakımları da gerçekleştirir.

Güvenlik Operasyon Merkezi (SOC) Küresel ağ çevresinden tehdit istihbaratı toplayarak ve keşfettikleri güncellemelere göre hareket ederek, ortaya çıkan tehditleri ve güvenlik açıklarını takip etmede önemli bir rol oynar. Bu özellikle önemlidir çünkü gelişmiş aktörler genellikle imza, kurallar ve eşik tabanlı çözümler gibi geleneksel tespit mekanizmalarından kaçmayı başarırlar.

Bir saldırı durumunda Güvenlik Operasyonları Merkezi, uç noktaları kapatma veya izole etme, zararlı süreçleri sonlandırma, dosyaları silme ve daha fazlasını iş operasyonlarını minimum düzeyde etkileyerek gerçekleştirerek ilk savunma hattı görevi görür. A SOC ayrıca, uç noktaların, sunucuların ve yazılımın tüm yönlerini gerçek zamanlı olarak izleyerek saldırganların yararlanabileceği kör noktaların bulunmadığından emin olmak için organizasyonları içindeki tüm uç noktalar, sunucular ve yazılımlarda tam görünürlük sağlar; saldırganların yararlanabileceği kör noktaları ortadan kaldırır hepsini izleyerek.

Çözüm

Sağlık, finans, sigorta ve bankacılık gibi katı düzenlemelerin olduğu sektörlerde faaliyet gösteren işletmelerin genellikle katı düzenlemelere uyması gerekir. Bu endüstriler, bir SOC ekibi olmadan siber suç saldırılarına karşı savunmasız olan büyük miktarda veri ürettiğinden. Tehdit aktörleri, bu işletmelere saldırmak için mevcut güvenlik açıklarından yararlanarak mevcut güvenlik açıklarından kolayca yararlanabilir.

SOC’nin temel amaçlarından biri, bir kuruluşun ağında kullanılan tüm donanım, yazılım ve araçlara ilişkin kapsamlı bilgi geliştirmektir. SOC ekipleri, bu verileri izleyerek, bu veri setinde anormallikler veya anormal eğilimler ortaya çıktığı anda tehditleri tespit edebilir.

SOC’ler, korumalarını sürekli olarak optimize ederek hayati bir amaca hizmet eder. Bu, bir tehdit tespit veritabanında ince ayar yapmaktan, mevcut siber istihbarattan yararlanacak sistemler oluşturmaya kadar her şeyi içerebilir. En verimli SOC’ler bu kaynaklarla güncel kalır ve güncellemeleri hızlı bir şekilde uygular; bu, ekiplerinin yeni tehditlere karşı hızlı bir şekilde koruma sağlamak için gereken her şeye sahip olmasını sağlarken siber suçluların önünde kalarak olayların meydana gelmesi durumunda etkisini azaltır.