Arkana Security Formtion çetesi, yeni çalınan Ticketmaster verileri gibi görünen hafta sonu kısa bir süre listeledi, ancak bunun yerine 2024 Snowflake veri hırsızlığı saldırıları sırasında çalınan veriler.

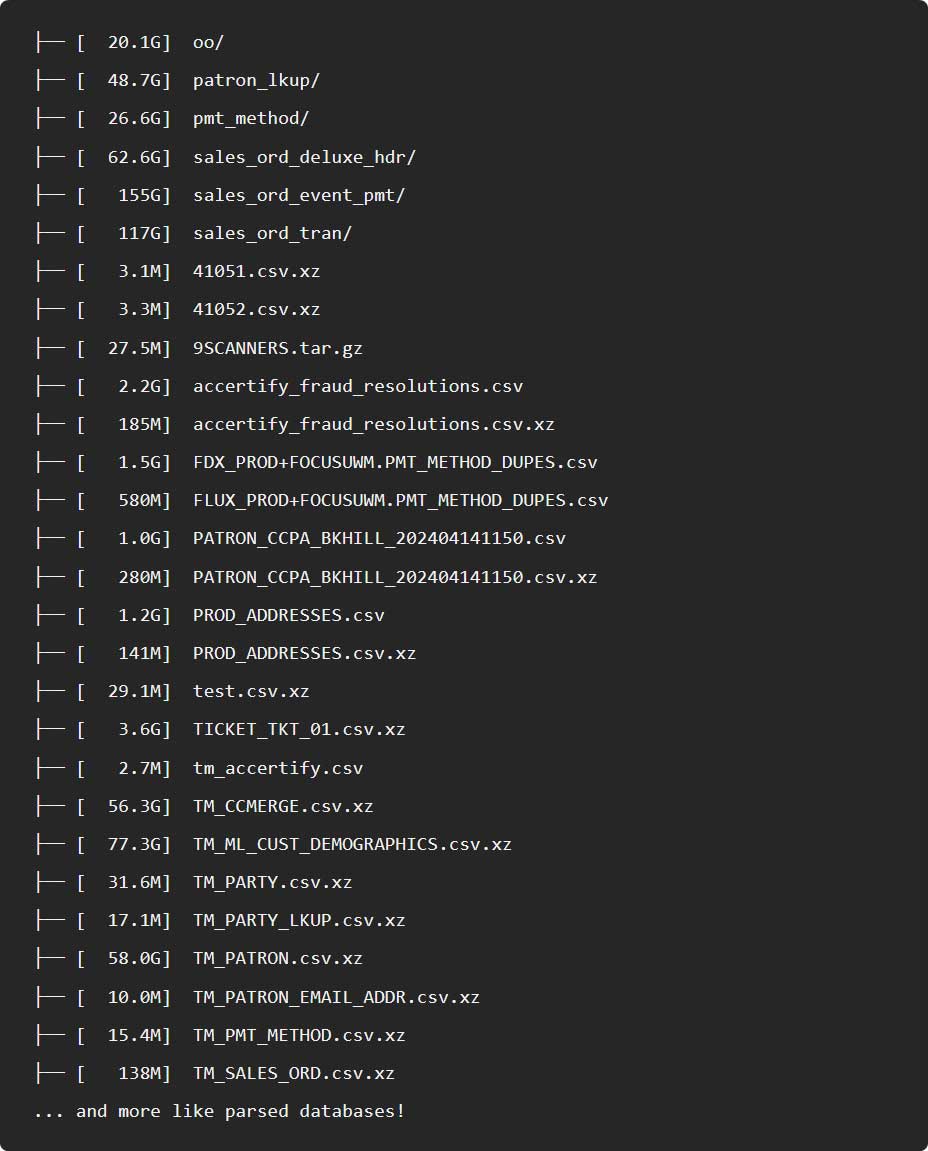

Gasp grubu, çalındığı iddia edilen verilerin ekran görüntülerini yayınladı ve satılık 569 GB’dan fazla Ticketmaster verisinin reklamını yaptı ve bunun yeni bir ihlal olduğu spekülasyonuna neden oldu.

Kaynak: BleepingComputer

Bununla birlikte, BleepingComputer, Arkana Post Post ile gösterilen dosyaların, 2024 Snowflake veri hırsızlığı saldırıları sırasında daha önce gördüğümüz Ticketmaster verilerinin örnekleri olduğunu belirlemiştir.

Dahası, görüntülerden biri “tecavüz peçhizatı” adlı bir araca referans olan “rapsed Copy 4 Quick Sale 1 Alıcı” başlığı vardı.

Rapeflak, tehdit aktörleri tarafından keşif yapmak ve Snowflake’in veritabanlarından verileri yaymak için oluşturulan özel bir araçtır.

Daha önce bildirildiği gibi, kar tanesi saldırıları Santander, Ticketmaster, AT&T, Advance Auto Parts, Neiman Marcus, Los Angeles Unified, Pure Storage ve Cylance gibi birçok kuruluşu hedef aldı. Bu saldırılar Shinyhunters olarak bilinen bir gasp grubu tarafından talep edildi.

Bu saldırılar, daha sonra gasp şemalarında kullanılmak üzere şirket verilerini indirmek için kullanılan, infostalers tarafından çalınan tehlikeye atılmış kar tanesi kimlik bilgileri kullanılarak gerçekleştirildi.

Ticketmaster, kar tanesi saldırısındaki en çok zorlu kurbanlar arasındaydı ve bu da kişisel ve biletleme bilgilerinin çalınmasına yol açtı. Veriler çevrimiçi olarak satışa sunulduktan sonra, şirket Mayıs ayı sonunda ihlali doğruladı ve etkilenen müşterileri bilgilendirmeye başladı.

İlk sızıntının ardından, tehdit aktörleri, evde basılı biletler olduğunu iddia ettikleri ve hatta bir hack forumundaki bir dizi yayında Taylor Swift biletleri olduğunu iddia ederek gasp girişimlerini artırdılar.

Arkana verilerin kökenini belirtmese de, kar tanesi referanslarının kullanımı ve daha önce sızdırılan dosyalarla eşleşen dosya adları, grubun eski çalıntı verileri satmaya çalıştığını gösterir.

Arkana’nın daha önce bu verileri satın alıp satın almadığı, grubun daha önce verilere sahip olan tehdit aktörlerinden oluşup oluşturmadığı veya satmak için Shinyhunters ile çalışıp çalışmadıkları belirsizdir.

9 Haziran’da Ticketmaster verilerinin girişi Arkana Güvenlik Veri Sızıntı sitesinden kaldırılmıştı.

“Shinyhunters” adı, ABD, Kanada ve diğer ülkelerde 62.4 milyon öğrenci ve 6.505 okul bölgesi için 9,5 milyon öğretmen için verilerin çalındığı büyük Powerschool veri ihlali de dahil olmak üzere yıllar boyunca çok sayıda ihlalle bağlantılıdır.

Daha yakın zamanlarda, Mandiant, tehdit aktörlerinin müşteri verilerini ve zorla şirketleri çalmak için hesapları ihlal ettiği Salesforce hesaplarını hedefleyen son zamanlarda Shinyhunters’ı bağladı.

Shinyhunters’a bağlı çok sayıda tehdit aktör son üç yılda tutuklandı [1, 2, 3]bunun orijinal grup veya kolluk kuvvetlerini atmaları için olduklarını iddia eden diğer tehdit aktörleri olup olmadığı belirsizdir.

BleepingComputer, liste konusunda Arkana ve Ticketmaster ile temasa geçti, ancak yanıt almadı.

Yama, karmaşık senaryolar, uzun saatler ve sonsuz yangın tatbikatları anlamına gelir. Artık değil.

Bu yeni kılavuzda Tines, modern BT kuruluşlarının otomasyonla nasıl dengelendiğini bozuyor. Daha hızlı yama, ek yükü azaltın ve stratejik çalışmaya odaklanın – karmaşık komut dosyaları gerekmez.