Mallox fidye yazılımı operasyonunun bir iştiraki olan TargetCompany’nin, Linux sistemlerine saldırmak için Kryptina fidye yazılımının biraz değiştirilmiş bir sürümünü kullandığı tespit edildi.

SentinelLabs’e göre bu sürüm, Trend Micro araştırmacılarının geçen Haziran ayında açıkladığı Mallox’un Linux’u hedefleyen diğer sürümlerinden ayrılıyor ve bu durum fidye yazılımı ekosisteminin değişen taktiklerini ortaya koyuyor.

Ayrıca bu durum, daha önce yalnızca Windows’a özel bir kötü amaçlı yazılım olan Mallox’un, Linux ve VMWare ESXi sistemlerini hedef tahtasına koyduğunun bir başka işareti olarak karşımıza çıkıyor ve operasyon için önemli bir evrimi işaret ediyor.

Kryptina’dan Mallox’a

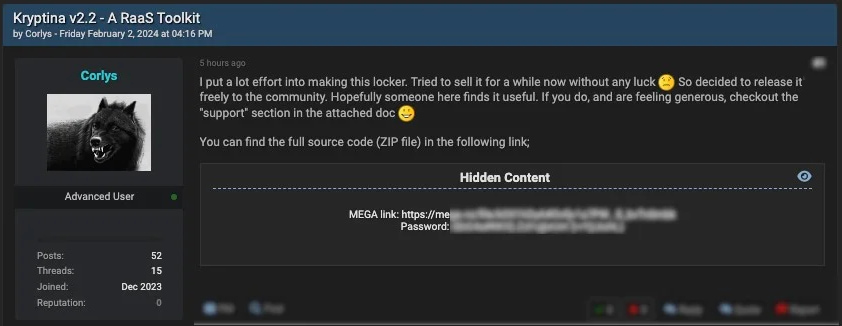

Kryptina, 2023’ün sonlarında Linux sistemlerini hedef alan düşük maliyetli (500-800 dolar) bir hizmet olarak fidye yazılımı (RaaS) platformu olarak piyasaya sürüldü ancak siber suç topluluğunda ilgi görmeyi başaramadı.

Şubat 2024’te, “Corlys” takma adını kullanan sözde yöneticisi, Kryptina’nın kaynak kodunu ücretsiz olarak bilgisayar korsanlığı forumlarına sızdırdı; bu kod muhtemelen çalışan bir Linux sürümüne erişmek isteyen rastgele fidye yazılımı aktörleri tarafından edinildi.

Kaynak: SentinelLabs

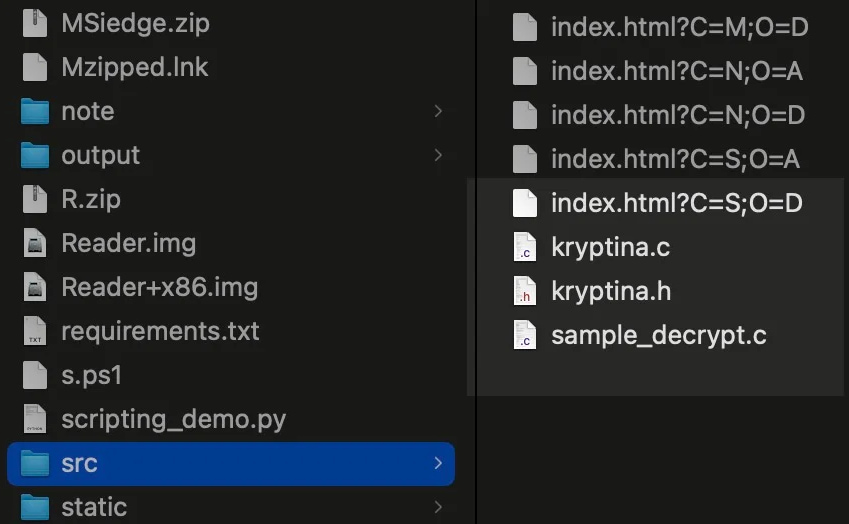

Mallox’a bağlı bir şirketin operasyonel bir hata yaşaması ve araçlarını ifşa etmesinin ardından SentinelLabs, Kryptina’nın proje tarafından benimsendiğini ve kaynak kodunun yeniden markalanmış Mallox yüklerini oluşturmak için kullanıldığını keşfetti.

Kaynak: SentinelLabs

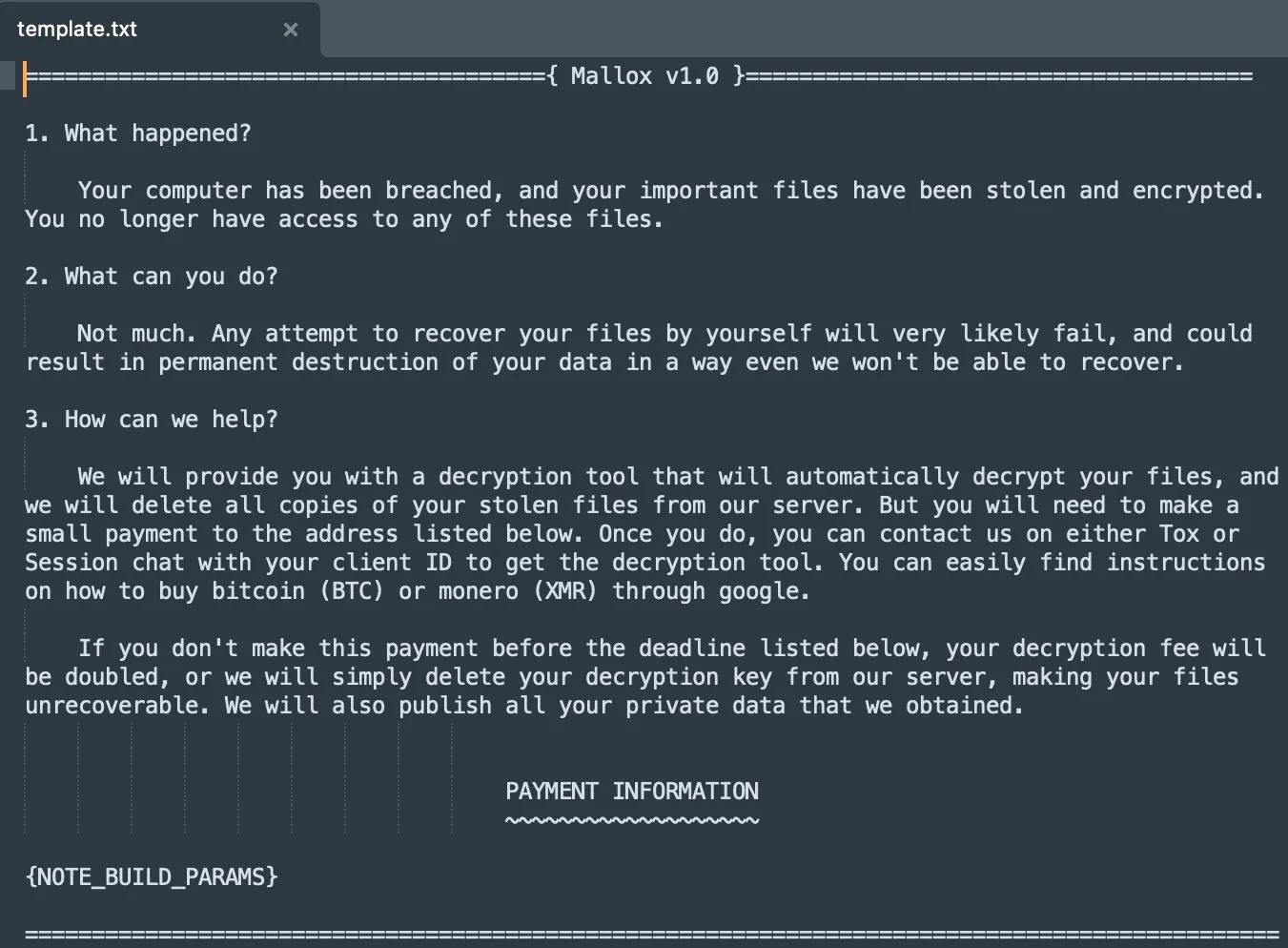

“Mallox Linux 1.0” adını alan yeniden markalanmış şifreleyici, Kryptina’nın temel kaynak kodunu, aynı AES-256-CBC şifreleme mekanizmasını ve şifre çözme rutinlerini ve ayrıca aynı komut satırı oluşturucusunu ve yapılandırma parametrelerini kullanıyor.

Bu, Mallox iştirakinin yalnızca görünümü ve ismi değiştirdiğini, fidye notlarında, betiklerde ve dosyalarda Kryptina’ya yapılan atıfları kaldırdığını ve mevcut belgeleri “lite” bir biçime dönüştürerek geri kalan her şeyi olduğu gibi bıraktığını gösteriyor.

Kaynak: SentinelLabs

Mallox Linux 1.0’ın yanı sıra SentinelLabs, tehdit aktörünün sunucusunda çeşitli başka araçlar da buldu:

- Meşru bir Kaspersky parola sıfırlama aracı (KLAPR.BAT)

- Windows 10 ve 11’de ayrıcalık yükseltme açığı olan CVE-2024-21338 için bir istismar

- Ayrıcalık yükseltme PowerShell betikleri

- Java tabanlı Mallox yük düşürücüler

- Mallox yüklerini içeren disk görüntü dosyaları

- 14 potansiyel mağdur için veri klasörleri

Şu anda, Mallox Linux 1.0 sürümünün tek bir bağlı kuruluş, birden fazla bağlı kuruluş veya önceki raporumuzda ele alınan Linux sürümüyle birlikte tüm Mallox fidye yazılımı operatörleri tarafından kullanılıp kullanılmadığı belirsizliğini koruyor.