Kötü şöhretli Black Basta fidye yazılımı grubunun taktiklerini taklit eden yakın tarihli bir siber saldırı, SlashNext’in müşterilerinden birini hedef aldı. 90 dakika içinde 1.165 kötü amaçlı e-posta, kullanıcıları kötü amaçlı bağlantılara tıklamaları için kandırmayı amaçlayan 22 kullanıcının gelen kutusunu bombaladı.

SlashNext’teki araştırmacılar, saldırganların buna benzer taktikler kullandığını ortaya koyan yeni bulgular yayınladı. Black Basta fidye yazılımı çetesi90 dakika içinde 22 gelen kutusunu hedefliyor. Saldırı hızlı ve hedefe yönelikti; kullanıcıları bunaltmayı ve geleneksel güvenlik önlemlerini aşmayı hedefliyordu.

Onlara göre blog yazısıHackread.com ile paylaşılan bu Black Basta tarzı saldırı, çalışanları kandırarak bilgisayarlarına uzaktan erişim izni veren bir fidye yazılımı dolandırıcılığı kullanıyor.

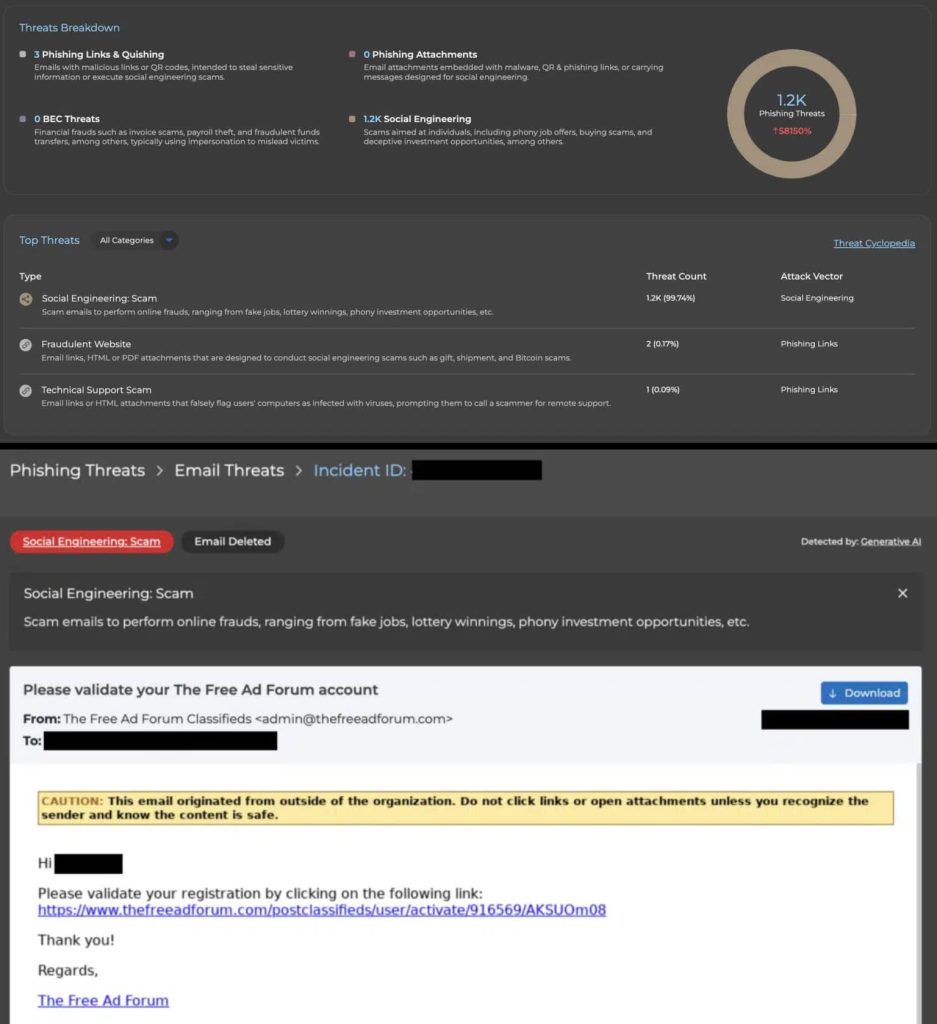

SlashNext’in bu kimlik avı dalgasına ilişkin araştırması, saldırganlar tarafından kullanılan beş temel taktiği ortaya çıkardı: WordPress ve Shopify gibi popüler platformlar gibi görünmek, sahte hesap oluşturma ve abonelik e-postaları göndermek için meşru görünen alanlar kullanmak, görünüşte zararsız alan adları kullanmak, olağandışı karakterler veya konuda küçük değişiklikler kullanmak dikkati artırmak için farklı kullanıcı rollerini hedeflemek.

Saldırganlar ilk önce gelen kutularını haber bültenleri veya ödeme makbuzları gibi görünüşte meşru e-postalarla dolduruyor. E-postalarda, kullanıcıları kötü amaçlı bağlantılara tıklamaya teşvik etmek için “Hesap Onayı” ve “Abonelik Bildirimi” gibi konu satırları kullanıldı ve bu da aciliyet duygusu yarattı. Saldırganlar, temel anahtar kelime filtrelerini atlatmak için yabancı dilleri veya tuhaf karakterleri birleştirerek sosyal mühendislik taktiklerini de kullandılar.

Bu ilk baraj kafa karışıklığı yaratıyor ve gerçek e-postaları kötü amaçlı e-postalardan ayırmayı zorlaştırıyor. Kullanıcılar bunaldığında, saldırganlar genellikle telefon çağrıları veya BT desteğini taklit eden mesajlar yoluyla saldırır. Kendinden emin bir şekilde konuşarak güven kazanırlar ve kullanıcıları aşağıdaki gibi uzaktan erişim yazılımlarını yüklemeleri için kandırırlar: TeamViewer veya AnyDesk. Bu yazılım yüklendikten sonra saldırganlar sistemde bir yer edinir ve potansiyel olarak kötü amaçlı yazılım yayarak ağdaki hassas verileri tehlikeye atar.

Neyse ki SlashNext’in Entegre Bulut E-posta Güvenliği (ICES), küçük bir kullanıcı grubunu hedef alan yüzlerce tehlike işaretini hızlı bir şekilde tespit etti. Sadece 90 dakika içinde 1.165 e-posta 22 posta kutusunu bombaladı ve hızlı patlamalarla kullanıcı başına ortalama 50 e-postanın üzerine çıktı. Bu taktik panik yaratmayı ve dürtüsel tıklamaları teşvik etmeyi amaçlıyordu.

ICES platformunun erken tespiti, müşterinin proaktif bir şekilde yanıt vermesine ve saldırının yayılmasını önlemesine olanak tanıdı. SlashNext’in yapay zeka destekli güvenlik sistemi SEER™, bu e-postaları proaktif olarak gerçek zamanlı olarak tanımladı ve engelledi. SEER™, basit anahtar kelime kontrollerinin ötesinde e-posta davranışını analiz ederek kodlanmış URL’ler ve sahte giriş sayfaları gibi şüpheli kalıpları tespit eder. Araştırmacılar, Kasım ve Aralık ayları arasında internetteki bu saldırılarda ani bir artış olduğunu kaydetti. SlashNext, durumu gerçek zamanlı olarak ele almak için otomatikleştirilmiş yapay zeka destekli savunmayı başlatan ilk şirket oldu.

Olay, saldırganların geleneksel güvenlik önlemlerinden kaçmak için karmaşık teknikler kullanması nedeniyle siber güvenlik tehditlerinin giderek artan doğasını gösteriyor. Kuruluşlar, güvenlik açıklarını tespit etmek ve genel güvenliği iyileştirmek için tehdit tespitine ve müdahalesine ve düzenli güvenlik değerlendirmelerine öncelik vermelidir.

İLGİLİ KONULAR

- ‘Matrix’ Hackerları DDoS Saldırıları için Devasa Yeni IoT Botnet’i Kullanıyor

- Androxgh0st Botnet Mozi’yi Bütünleştiriyor, IoT Kusurlarına Yönelik Saldırıları Genişletiyor

- Rus APT29, Saldırılarda NSO Grup Tarzı Açıklardan Yararlanıyor: Google

- İranlı Hackerlar ABD’ye Saldırılarda Fidye Yazılımı Çeteleriyle İşbirliği Yapıyor

- BlackByte Fidye Yazılımı, VPN Tabanlı Saldırılarda VMware Kusurundan Yararlanıyor

Freepik aracılığıyla En İyi/Özellik Resmi