Trustwave’nin SpiderLabs ekibi tarafından yakın zamanda yapılan gelişmiş bir sürekli tehdit avı (ACTH) sırasında ortaya çıkan sofistike bir kampanyada, tehdit aktörleri, Xworm uzaktan erişim truva atını (sıçan) aldatıcı, çok aşamalı bir enfeksiyon zincirinden dağıtmak için meşru bir uzaktan yönetim aracı Screenconnect’i silahlandırdı.

Sahte AI temalı içeriği kötüye kullanarak ve dijital imzaları manipüle ederek, saldırganlar uç nokta algılama ve yanıt (EDR) uyarılarını atladı ve gizli yükleri ortaya çıkarmak için insan liderliğindeki tehdit avına dayanıyordu.

Operasyon, AI video dosyaları olarak maskelenen sosyal mühendislik cazibesi ile başladı. Kurbanlar sahte bir AI web sitesini ziyaret etmeye ikna edildi: “GPTGROK[.]AI, “Anhemvn6’ya yönlendirilen[.]com. ”

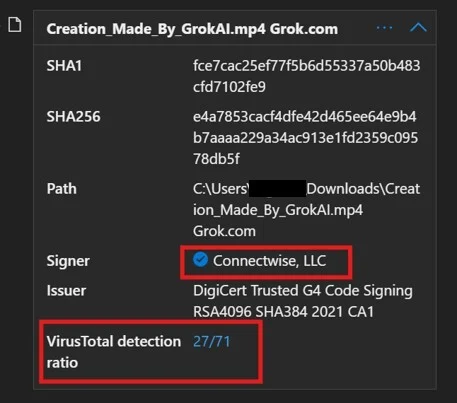

Orada kullanıcılar, aslında “screenconnect.clientsetup.msi” yükleyicisi olan “creation_made_by_grokai.mp4 grok.com” adlı bir dosya indirdi. “Creation_Made_BY_GOOGLEAI.mp4 Google.com” ve “Creation_Made_BY_Soraai.mp4 Openai.com” dahil olmak üzere varyasyonlar, güvenilirlik için AI Buzzwords’ten yararlanan geniş bir kampanya önermektedir.

Kod imzalama sertifikası kötüye kullanımı

İlginç bir şekilde, toplanan numuneler, tehdit aktörlerinin, kötü niyetli konfigürasyonları meşru screenconnect ikilisinin dijital imzasına gömmek için Microsoft kod imzalama sertifikalarını manipüle ettiğini gösterdi.

Yürütüldükten sonra yükleyici, kullanıcının temp dizininde screenconnect istemcisini bıraktı ve başlattı. Gizli çalıştırmak için önceden yapılandırılmış, bir röle yoluyla saldırgan kontrollü bir ScreAnconnect sunucusuna sessizce bağlanır, geçerliliğinden kaçınmak ve geçerli bir dijital imza sağlamak için Authenticode imzasına gömülü parametreler kullanarak.

Simgeler ve bildirimler gibi görsel göstergeler devre dışı bırakıldı ve oturumun son kullanıcıya görünmez kalmasını sağladı.

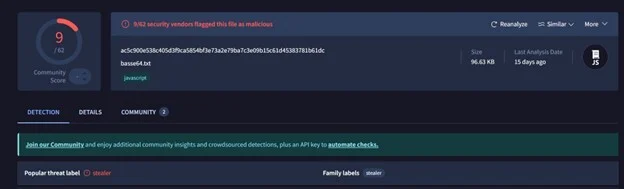

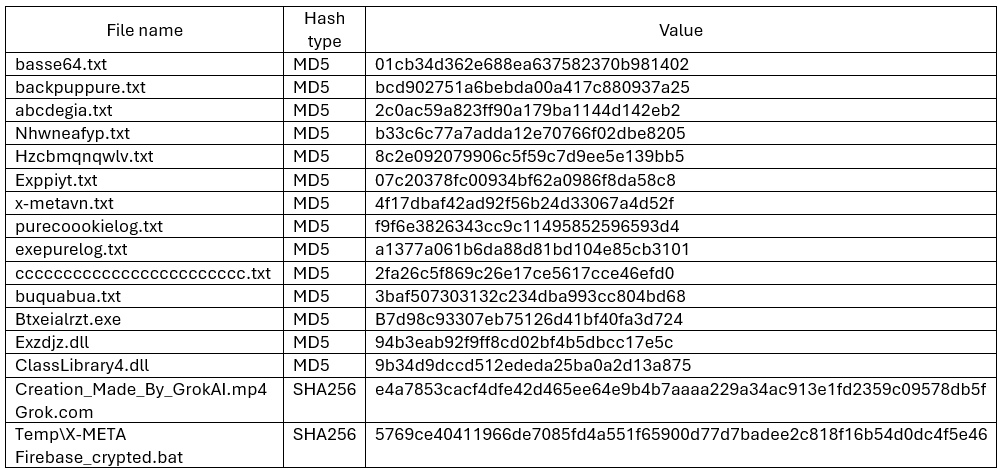

Uzaktan erişim oturumu sırasında, saldırganlar bir toplu komut dosyası olan “X-Meta Firebase_Crypted.bat” adlı bir komut dosyası kullandı, MSHTA.EXE’yi başka bir gizli toplu iş dosyası başlatması için tetiklediler. Bu senaryo “5btc.zip” i indirildi ve “Anhemvn4’ten[.]com, ”Pw.exe olarak yeniden adlandırılan bir Python tercümanı ve kodlanmış bir“ Basse64.txt ”yükü.

Tehdit aktörleri, kötü amaçlı kodu diske kaydetmek yerine, msedge.exe ve chrome.exe proses oyma kullandı – Base64 – kodlu Python komutlarını doğrudan genel bir GitHub deposundan getirilen enjekte etti. Bu filessiz yürütme tekniği statik tespiti engelledi ve Xworm sıçan bileşenlerinin gizlice verilmesine izin verdi.

Kalıcılık, HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Run’da “C: \ xmetavip” deki bir “Backup.bat” betiğine işaret eden bir çalışma anahtarı oluşturarak kuruldu.

Her girişte, bu komut dosyası PW.exe’yi yeni Base64 komutlarıyla yeniden başlattı ve uzun vadeli erişimi sürdürmek için “Buquabua.txt” gibi ek yükler getirdi.

Kampanya ayrıca kimlik bilgisi erişim ve keşif aşamalarını da içeriyordu. WMI sorguları işletim sistemi ve antivirüs detaylarını toplarken, sıçan Chrome, Edge ve Firefox profillerinden tarayıcı saklı giriş verilerini hasat etmeye çalıştı.

SpiderLabs analistleri, gizli Python komut dosyalarını barındıran GitHub deposunun on bir dosya içerdiğini belirtti – kalıcılık impanters ve saldırıdan sadece bir hafta önce oluşturulan karmaşık sıçan yükleyicileri arasında yer aldı.

Bir son yük komut dosyası olan “exppiyt.txt”, bir komut ve kontrol sunucusu IP’yi gömdü (5[.]181[.]165[.]102: 7705) Analiz sırasında Virustotal’da kötü niyetli olarak işaretlenmemişti.

Bu olay büyüyen bir eğilimi vurgulamaktadır: saldırganlar, otomatik savunmaları atlamak için güvenilir araçları ve AI markasını seçiyor. Modern EDR ve imza tabanlı çözümler, proaktif, insan liderliğindeki tehdit avının hayati rolünün altını çizerek bu tehdidi tespit etmek için mücadele etti.

SpiderLabs ekibinin soruşturması, bu gizli saldırıların sadece titiz manuel zaman çizelgesi analizi ve davranış avı ile ortaya çıkabileceğini gösterdi.

Düşmanlar Tradecraft’larını hassaslaştırdıkça, kod imzalama manipülasyonu, evli olmayan yürütme ve meşru yönetim platformlarından yararlanırken, kuruluşlar saldırganlar gibi düşünebilecek yetenekli tehdit avcılarına yatırım yapmalıdır.

SpiderLabs bulguları, gizli tehditleri hasar vermeden önce ortaya çıkarmak için otomatik algılamayı uzman analiziyle birleştirmenin stratejik avantajını güçlendirir.

Ek – Uzlaşma Göstergeleri:

Bu hikayeyi ilginç bul! Daha fazla güncelleme almak için bizi LinkedIn ve X’te takip edin.