Netskope Tehdit Labs, Sainbox Rat (GH0Strat’ın bir çeşidi) ve gizli rootkit gibi tehlikeli kötü amaçlı yazılım yükleri sunmak için Deepseek, Sogou ve WPS ofisi gibi popüler araçları taklit eden sahte yazılım yükleyicilerini kullanan kötü niyetli bir kampanyayı ortaya çıkardı.

Öncelikle Çinli konuşan kullanıcıları kimlik avı web siteleri ve sahte MSI montajcıları aracılığıyla hedefleyen bu operasyon, Çin merkezli Silver Fox Rakip grubunu anımsatan gelişmiş taktikler, teknikler ve prosedürleri (TTP’ler) sergiliyor.

Çinli konuşmacıları hedefleyen sofistike bir kampanya

Netskope, bu etkinliği kimlik avı sayfalarının kullanımına, Çin yazılımı için sahte montajcılar, GH0Strat varyantları ve bu demografinin özel hedeflemesine dayanarak Silver Fox’a orta güvenle ilişkilendirir.

.png

)

Saldırı, kurbanlar WPS ofis sitesi gibi meşru yazılım portallarını yansıtmak için tasarlanmış ve kullanıcıları kötü amaçlı yükleyiciler indirmeye kandırarak kimlik avı web sitelerini ziyaret ettiğinde başlar.

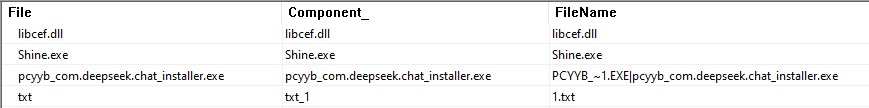

Bu yükleyiciler, ağırlıklı olarak MSI dosyaları, krom gömülü çerçeve kütüphanesinin sahte bir versiyonu olan kötü niyetli bir DLL, “libcef.dll” yan yükleme için “shine.exe” adlı meşru bir ikili yürütür.

Eşzamanlı olarak, gerçek yazılım yükleyicisi meşruiyet yanılsamasını korumak için çalışır.

Enfeksiyon zincirinin teknik dökümü

Yürütme sırasında, kabuk kodu ve kötü amaçlı yazılım yükü içeren “1.txt” adlı bir dosya bırakılır.

Açık kaynaklı SRDI aracından esinlenerek olan kabuk kodu, “install.dll” yazılarak belleğe yükleyerek ve dışa aktarılan “Shellex” işlevini çağırarak, kötü niyetli yükü başlatarak yansıtıcı DLL enjeksiyonunu kolaylaştırır.

Sainbox Rat olarak tanımlanan yük, saldırganlara mağdurun sistemi üzerinde tam kontrol sağlar, veri hırsızlığı ve daha fazla yük dağıtımını sağlar.

.Data bölümüne gömülü, sıçanın NTloadDriver kullanarak “Sainbox” adlı bir hizmet olarak yüklediği açık kaynaklı gizli projeye dayanan bir rootkit sürücüsüdür.

Bu rootkit, süreçleri, dosyaları ve kayıt defteri girişlerini gizlemek için mini filtreler ve çekirdek geri çağrıları kullanırken, aynı zamanda kendini ve belirli süreçleri fesihten korur.

Kalıcılık, Windows Kayıt Defteri Run tuşuna “Management” adının altındaki Windows Kayıt Defteri Run tuşuna ayarlanarak, kötü amaçlı yazılımın sistem yeniden başlatılmasında yeniden etkinleşmesini sağlayarak kalıcılık elde edilir.

Sainbox sıçan ve gizli rootkit kombinasyonu, güvenlik araçları tarafından tespitten kaçınan hem kontrol hem de gizli sağlar.

Bu kampanya, kimlik avı siteleri yem olarak hareket eden AI yazılım popülaritesinin kullanımı ve kötü niyetli etkinlikleri maskeleyen meşru kurulumcular olduğunu vurgulamaktadır.

GH0Strat varyantları gibi emtia kötü amaçlı yazılımlara güvenmek ve Hidden gibi açık kaynaklı kökler, saldırganların mevcut araçları verimlilik için kullanma stratejisini göstermektedir.

Rapora göre, Netskope Tehdit Laboratuarları Sainbox Rat ve Silver Fox’un TTP’lerinin evrimini izlemeye devam ediyor ve paylaşılan takımlar ve potansiyel yanlış bayrak işlemleri nedeniyle ilişkilendirmedeki zorluklara dikkat çekiyor.

Orta güvenle, bu aktivite Silver Fox’un bilinen kalıplarıyla uyumludur, ancak devam eden araştırmalar bu içgörüleri yeni kanıtlar ortaya çıktıkça geliştirebilir.

Uzlaşma Göstergeleri (IOCS)

| Tip | Değer | Tanım |

|---|---|---|

| Dosya adı | Shine.exe | DLL kenar yükleme için kullanılan meşru dosya |

| Dosya adı | libcef.dll | Kötü niyetli DLL yükü |

| Dosya adı | 1.txt | Shellcode ve kötü amaçlı yazılım içeren dosya |

| Kayıt Defteri Anahtarı | Yönetmek | Kalıcılık için anahtar çalıştırın |

| Hizmet adı | Sainbox | Rootkit hizmet adı |

Bu haberi ilginç bul! Anında güncellemeler almak için bizi Google News, LinkedIn ve X’te takip edin