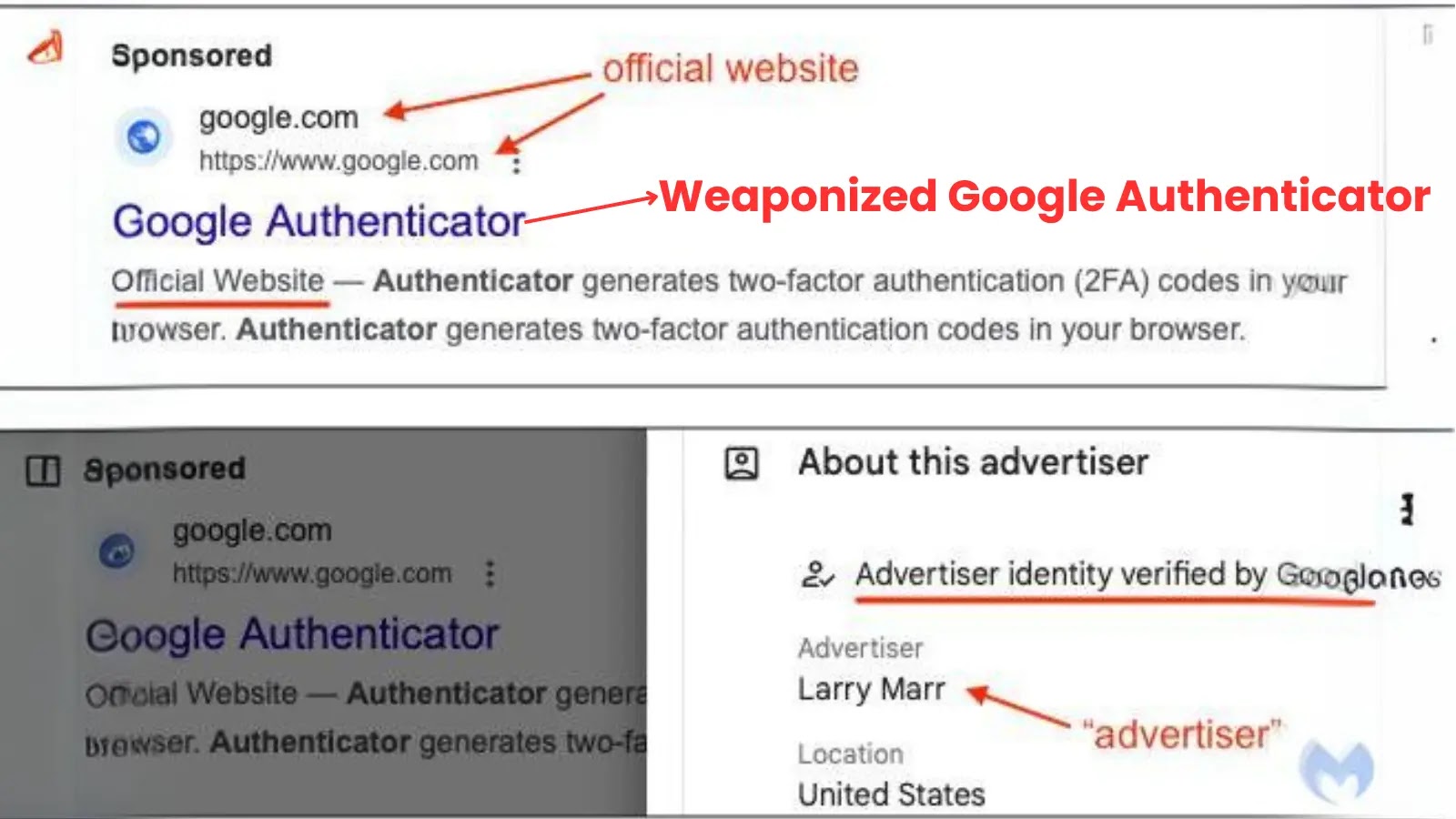

Son günlerde tehdit aktörleri, Google reklamları aracılığıyla popüler Google Authenticator’ı (çok faktörlü kimlik doğrulama programı) kullanarak cihazları kötü amaçlı yazılımlarla enfekte ediyor.

Bu örnekte kimliği belirsiz bir kişi kendini Google olarak tanıtmayı ve meşru bir Google ürünü gibi gösterilen kötü amaçlı yazılımı etkili bir şekilde dağıtmayı başardı.

Bu durum yalnızca masum bireyleri kötü amaçlı yazılımları indirmeye veya kişisel bilgilerini kimlik avı sitelerine kaptırmaya yönlendirmekle kalmıyor, aynı zamanda tüketicilerin şirketlere ve dolaylı olarak Google Arama’ya olan güvenini de zedeliyor.

How to Build a Security Framework With Limited Resources IT Security Team (PDF) - Free Guide

Sahte Reklamla Google Gibi Davranma

Araştırmacılar, marka taklitçiliğinin başlıca nedeninin, meşru kaynaklardan geliyormuş gibi görünen ve Google tarafından doğrulanmış reklam kimliklerine sahip reklamlar olduğunu söylüyor.

Bu örnekte Larry Marr’ın Google ile hiçbir alakası olmayan sahte bir hesap olma ihtimali çok yüksek.

Ancak araştırmacılar, sahte Authenticator web sitesine ulaşmadan önce saldırganların kontrolündeki aracı siteler üzerinden birden fazla yönlendirme yapıldığını fark ettiler.

Reklamın yayınlandığı gün, NICENIC INTERNATIONAL GROUP CO., LIMITED sahte site chromeweb-authenticators’ı tescil ettirdi[.]com.

GitHub’dan Authenticator.exe dosyasını indiren kodun, web sitesinin kaynak kodunu inceleyerek görülebileceği belirtiliyor.

.webp)

Tehdit aktörü, dosyayı GitHub’da barındırarak güvenilir bir bulut kaynağından yararlanabilir; bu da geleneksel yöntemlerle engellenmesi pek mümkün değildir.

GitHub resmi yazılım deposu olmasına rağmen, orada barındırılan tüm betikler veya uygulamalar güvenilir değildir.

Tehdit aktörü, authe-gogle hesabı altında oluşturularak, kötü amaçlı Authenticator.exe’yi içeren authgg deposunu oluşturuyor.

MalwareBytes Labs, “Dosyaya baktığımızda, bunun “Songyuan Meiying Electronic Products Co., Ltd.” tarafından sadece bir gün önce dijital olarak imzalandığını ve imzanın yazının yazıldığı tarihte hala geçerli olduğunu görebiliyoruz” diye bildiriyor.

Araştırmacılar, yükün, vaniloin’de bulunan bir web sitesini kullanan bir tür hırsız olan DeerStealer olduğunu tespit etti.[.]saldırganın kontrolü altında kişisel bilgilerinizi ele geçirmek ve istismar etmek için yapılan eğlenceli bir eylemdir.

Google Authenticator’ın yaygın olarak tanınan ve güvenilir bir çok faktörlü kimlik doğrulama uygulaması olduğunu belirtmekte fayda var.

Dolayısıyla güvenlik önlemlerini güçlendirmeye çalışırken potansiyel mağdurların tehlikeye atılması biraz şaşırtıcıdır.

Bu nedenle, herhangi bir yazılımı indirmek için reklamlara tıklamak yerine doğrudan resmi depoları ziyaret etmeniz önerilir.

Uzlaşmanın Göstergeleri

Kötü amaçlı alan adları

.webp)

Are you from SOC and DFIR Teams? – Analyse Malware Incidents & get live Access with ANY.RUN -> Free Access