Fiziksel erişimi olan bir saldırgan, cihazı aniden yeniden başlatabilir ve RAM’i boşaltabilir; çünkü bu belleğin analizi, yakın zamanda çalıştırılan Windows örneklerinden FVEK anahtarlarını ortaya çıkararak veri şifrelemesini tehlikeye atabilir.

Ancak bu saldırının etkinliği sınırlıdır çünkü RAM’de depolanan veriler elektrik kesildikten sonra hızla bozulur.

flashimage.sh betiği, hedef sistemin RAM’ından daha büyük olması gereken USB depolama aygıtına bir görüntü dosyasını flaşlayarak hedef sistem için önyüklenebilir bir USB aygıtı oluşturur.

Kesinti süresini en aza indirmek için, Windows önyükleme işlemi sırasında, özellikle oturum açma ekranı görünmeden önce hedef sistemi aniden yeniden başlatın; çünkü bu yaklaşımın, Tam Birim Şifreleme Anahtarlarının (FVEK’ler) alınmasını içeren senaryolarda etkili olduğu kanıtlanmıştır.

Investigate Real-World Malicious Links, Malware & Phishing Attacks With ANY.RUN – Try for Free

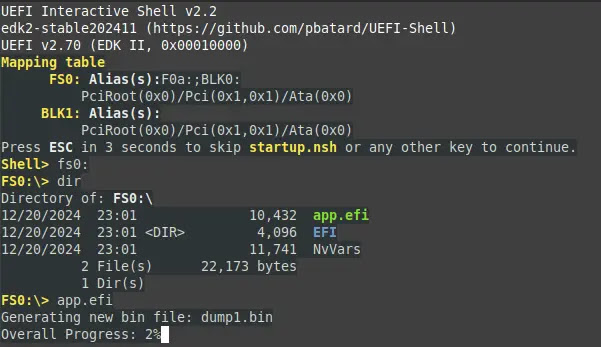

Bellek dökümünü başlatmak için sistemi Memory-Dump-UEFI uygulamasını içeren USB sürücüsünden önyükleyin. UEFI kabuğunda “app.efi” dosyasına gidin ve bu dosyayı çalıştırın.

Bu tamamlandığında uygulama, tüm sistem belleği işlenene kadar sıralı bir şekilde döküm dosyaları oluşturmaya devam edecektir.

FAT32’nin 4 GB dosya boyutu sınırı nedeniyle birden fazla bellek dökümü mevcut olabilir; bu nedenle, sağlanan concatDumps aracını kullanarak bu dökümleri kronolojik olarak birleştirin ve insan tarafından okunabilir çıktı için xxd kullanarak dökümler içindeki ham bellek verilerini analiz edin.

Birleştirilmiş döküm içindeki belirli onaltılık kalıpları etkili bir şekilde bulmak ve ek araştırma yapmak amacıyla xxd çıktısı içindeki uzaklıklarına hızlı bir şekilde atlamak için searchMem’den yararlanın.

NoInitRD araştırmacısı, şifreleme anahtarları için Windows çekirdeği bellek havuzlarını araştırdı. FVEc ve Cngb gibi geleneksel havuz etiketleri Windows 11’de bulunmazken, anahtarın iki alternatif bellek havuzunda bulunması, işletim sistemi içindeki anahtar depolama uygulamalarında bir değişikliğe işaret ediyordu.

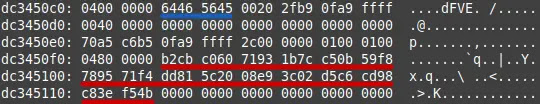

FVEK anahtarı öncelikle dFVE havuz etiketinin altında bulundu ve bu, BitLocker sürücü şifrelemesiyle ilişkisini gösteriyor. Anahtarın varlığı tutarlıydı ve konumu kolayca tespit edildi ve anahtarın kısmen Hiçbiri etiketi altında bulunması, onun ExAllocatePool rutini aracılığıyla tahsis edildiğini gösteriyor.

BitLocker korumalı bölümün kilidini açmak için 0x8004 gibi algoritma tanımlayıcısının, elde edilen anahtara little-endian biçiminde eklenmesi gerekir.

Ortaya çıkan onaltılık dizgiyi xxd kullanarak ikiliye dönüştürün ve bir dosyaya kaydedin ve doğru algoritma tanımlayıcıyı belirlemek ve oluşturulan anahtar dosyasıyla sürücünün kilidini açmak için kilit açma araçlarını kullanın.

Araştırmacı, WinDbg ile çekirdek düzeyinde hata ayıklama yaparak Windows önyükleme işlemi sırasında BitLocker işlemlerini gözlemledi; bu, Microsoft’un SymCryptSessionDestroy gibi işlevleri kullanarak şifreleme anahtarlarını silmeye çalışırken, bazı anahtarların muhtemelen tamamlanmamış anahtar imha mekanizmaları nedeniyle yığında kaldığını ortaya çıkardı.

Find this News Interesting! Follow us on Google News, LinkedIn, and X to Get Instant Updates!