Otomotiv güvenlik uzmanları, bir far aracılığıyla kontrol sistemlerine girerek arabaları çalmak için yeni bir yöntem keşfettiler.

Anahtar (deyim yerindeyse), denetleyici alan ağı (CAN) veriyolu, bir araçtaki cihazların ve mikrodenetleyicilerin birbirleriyle iletişim kurduğu Nesnelerin İnterneti (IoT) protokolüdür. Temel olarak, siber saldırganların aracı durdurmak ve çalıştırmak, kapıları ve pencereleri açmak, radyoyla oynamak ve çok daha fazlasını yapmak için bozabilecekleri, arabanın yerleşik, yerel iletişim ağıdır.

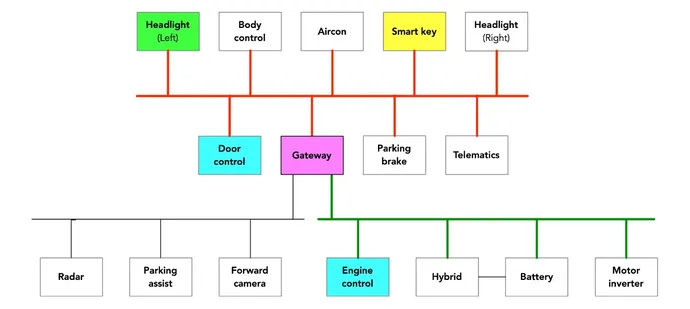

Araba korsanlığı pek yeni olmasa da, 3 Nisan’da yayınlanan bir blog yazısında Canis Automotive Labs’ın CTO’su Ken Tindell, saldırganların Toyota RAV4’ün farındaki elektronik kontrol ünitesini (ECU) kullanarak CAN veriyoluna erişim elde etmeyi nasıl başardıklarını anlattı. sonunda aracı çalmayı başardılar. Bu daha önce görülmemiş bir yaklaşım. Far aracılığıyla bağlandıktan sonra, bir ağ geçidi aracılığıyla – park frenleri, farlar ve akıllı anahtar gibi işlevlerden sorumlu – CAN veriyoluna ve ardından motor kontrolünün bulunduğu aktarma organı paneline hacklendiler.

Bu tip CAN enjeksiyonu, üreticilerin araçlarında ağ güvenliğini kontrol etmelerini gerektirecek, diye uyarıyor.

“Bir araba mühendisi olduğunuzda,” diyor Tindell, Dark Reading’e, “her türlü sorunu çözmeye çalışıyorsunuz: kablolamayı, güvenilirliği, maliyeti en aza indirgemek. Her zaman ‘siber, siber, siber’ düşünmüyorsunuz. .”

“Biz bu şekilde kablolu değiliz” diyor. “Cinayeti bağışla.”

Siber Hırsızlık Otomatik

Geçen yıl 24 Nisan’da, Ian Tabor uyandığında Toyota RAV4’ünün ön tamponunun ve sol farının, Londra’da caddeye park edilmişken elle tutulduğunu gördü.

Bugünlerde güzel bir arabaya sahip olmanın hiçbir anlamı yoktu, erken çıkıp ön tamponun ve kemer pervazının sökülmüş olduğunu ve daha da kötüsü, kesinlikle bir kaza, kaldırım kenarı ve büyük tornavida izi değilse, far kablo fişinin çekildiğini gördü. Kliplerdeki kırılmalar vs. Cts pic.twitter.com/7JaF6blWq9

— Ian Tabor (@mintynet) 24 Nisan 2022

Bir ay sonra, arabanın aynı bölgeleri yeniden bariz bir şekilde kurcalandı. Tabor çok geç olana kadar sabotajın tüm kapsamını anlamadı.

Bir gün araç gitti.

Ne yaptıklarını biliyorum, araba gitti! Benim @ToyotaUK uygulama hareket halinde olduğunu gösterir. Depoyu daha dün gece doldurdum. FCUK! https://t.co/SWl8PcmfZJ

— Ian Tabor (@mintynet) 21 Temmuz 2022

Unutulmamalıdır ki Tabor, bir otomotiv güvenlik danışmanıdır. Tabor’un arkadaşı Tindell’deki ironi kaybolmadı. “Tweet’ini ilk okuduğumda şunu düşündüm: Birisi bir noktaya değiniyor” diyor. “Ama hayır, hiç de değil.”

Tindell’in yardım etmek için eşsiz bir konumda olduğu ortaya çıktı. Volvo araçları için ilk CAN tabanlı platformun geliştirilmesine yardım etmişti – CAN’ın RAV4’ün temel zayıflığı olduğu düşünülürse, duruma uygulanabilir bir deneyim.

Bilgisayar Korsanları Tipik Olarak Arabaları Nasıl Çalar?

Modern bir araca zorla girmek için anahtar genellikle … anahtardır.

Tindell, “Araba anahtarla korunuyor,” diye açıklıyor. “Kablosuz anahtar bir çevre savunmasıdır. Bir motor kontrol ünitesi (ECU) ile konuşur ve ‘Siz gerçek anahtar mısınız?’ Anahtar yanıt verir: ‘Evet.’ Ardından motor immobilizerine şu mesaj gider: ‘Tamam, sahibi anahtarla burada.'”

Hırsızlar, bu iletişim hattını aşmak için tarihsel olarak sözde “geçişli saldırıları” tercih etmişlerdir. Saldırganlar, el tipi bir radyo aktarma istasyonu kullanarak, bir arabanın kimlik doğrulama talebini, muhtemelen yakındaki bir evde bulunan ilgili akıllı anahtarına ışınlayabilir. Anahtar yanıt verir ve sonunda geçerli olduğu için araba mesajı kabul eder.

Buna uyum sağlayan üreticiler artık genellikle birkaç dakikalık hareketsizlikten sonra uyku moduna geçmek için anahtarlar tasarlıyor. Uyku moduna geçmeyen anahtarları olan sahipler, anahtarları radyo geçirmez bir metal kutunun içinde saklayabilirler.

Diğer saldırı türleri arasında mobil uygulamaları alt üst etmek ve arabaların bilgi-eğlence sistemlerindeki kusurlardan faydalanmak yer alır – ikincisi, 2015’te Charlie Miller ve Chris Valasek tarafından 2014 Jeep Cherokee’nin ünlü hacklenmesinden sonra reform için bir paratoner haline geldi. Bu durumda, geniş açık bir hücresel iletişim bağlantı noktası 6667’nin keşfi, nihayetinde Jeep’in direksiyonunu, frenini, uzun farlarını, dönüş sinyallerini, ön cam sileceklerini ve sıvısını ve kapı kilitlerini kontrol etme ve ayrıca hız göstergesini ve takometreyi sıfırlama, öldürme yeteneklerine yol açtı. motoru kapatın ve gaz pedalının çalışmaması için şanzımanı devre dışı bırakın.